Êtes-vous prêt à vous défendre contre l'une des menaces les plus répandues dans le monde en ligne aujourd'hui ?? Ransomware, une formidable menace pour la cybersécurité, détient des fichiers en otage et exige un paiement, impactant à la fois les individus et les organisations à un rythme alarmant. Ce guide complet plonge dans les subtilités des ransomwares, de ses tactiques évolutives et des cibles dans sa ligne de mire aux stratégies défensives critiques nécessaires à la protection.

Découvrez les moyens sophistiqués par lesquels les ransomwares se propagent, l'importance des pratiques de cybersécurité telles que les mises à jour régulières des logiciels et les sauvegardes, et comment des outils comme SpyHunter sont essentiels pour renforcer vos défenses numériques. Rejoignez-nous pour découvrir comment garder une longueur d'avance sur les menaces de ransomware et garantir la sécurité de vos actifs numériques..

Qu'est-ce qui définit les ransomwares dans le paysage actuel des menaces ??

Les ransomwares sont devenus l'une des menaces de cybersécurité les plus importantes pour les individus et les organisations dans le monde entier.. Ce logiciel malveillant, qui crypte les fichiers et exige le paiement de leur libération, a évolué rapidement, reflétant les changements technologiques, méthodes de payement, et tactiques cybercriminelles. Comprendre la nature des ransomwares, son fonctionnement, et ses implications sont cruciales pour une prévention et une réponse efficaces.

Attaques de rançongiciels se caractérisent par leur utilisation du cryptage pour verrouiller l’accès aux fichiers, systèmes, ou des réseaux entiers. Ce qui distingue ces attaques dans l’environnement numérique actuel est leur exploitation sophistiquée des vulnérabilités., y compris ceux du comportement humain. Phishing emails, liens trompeurs, et les sites Web compromis restent des vecteurs courants de diffusion de ransomwares. Cependant, le paysage de la cybersécurité est désormais également confronté à des méthodes de distribution plus avancées, comme l'exploitation des vulnérabilités du réseau et l'utilisation de techniques de malware sans fichier qui laissent moins d'empreintes à identifier pour les systèmes de détection.

L’un des aspects distinctifs des ransomwares modernes est leur capacité à exploiter des crypto-monnaies comme le Bitcoin pour le paiement des rançons.. Ce passage des méthodes de paiement traditionnelles aux monnaies numériques a rendu le traçage des transactions et l'identification des auteurs beaucoup plus difficiles.. En outre, Les opérateurs de ransomware menacent souvent non seulement de refuser l'accès aux données, mais également de divulguer publiquement des informations sensibles si leurs demandes ne sont pas satisfaites., ajouter un élément de violation de données et d'atteinte à la réputation à côté de l'impact direct du cryptage.

L’évolution des ransomwares se reflète également dans les cibles qu’ils recherchent. Alors qu'au départ, les utilisateurs individuels ont été les principales victimes, les campagnes de ransomware actuelles se concentrent de plus en plus sur les entreprises et les organisations qui peuvent se permettre des rançons plus importantes. Établissements de santé, entités éducatives, organismes gouvernementaux, et les grandes entreprises représentent des cibles précieuses en raison du caractère critique de leurs données et services..

Prévenir et atténuer les attaques de ransomwares dans ce paysage complexe nécessite une approche multidimensionnelle. Les utilisateurs et les organisations doivent adopter des pratiques de sécurité robustes, y compris des mises à jour logicielles régulières, sauvegardes, et formation des employés sur la reconnaissance des tentatives de phishing. En outre, la mise en œuvre de systèmes avancés de détection des menaces et l'utilisation de solutions de sécurité complètes telles que SpyHunter peuvent améliorer la résilience d'une organisation contre les ransomwares. SpyHunter, avec ses algorithmes de numérisation sophistiqués, peut identifier et corriger les menaces de ransomware, fournir une couche de défense essentielle dans une stratégie de cybersécurité globale.

Votre réseau est-il sécurisé? Identifier les vulnérabilités aux attaques de ransomwares

Dans notre monde interconnecté, assurer la sécurité du réseau contre les attaques de ransomwares est devenu une préoccupation majeure pour les particuliers et les entreprises. Ransomware, un logiciel malveillant qui crypte les fichiers et exige un paiement pour leur publication, exploite les vulnérabilités au sein des systèmes de réseau. Cependant, identifier ces vulnérabilités avant qu’un attaquant ne le fasse peut atténuer considérablement le risque.

Pour protéger votre réseau, il est essentiel de mettre à jour et de corriger régulièrement les logiciels et les systèmes. Les programmes obsolètes sont une balise pour les cybercriminels à la recherche d'un accès facile. L'utilisation d'une solution de sécurité fiable comme SpyHunter peut offrir une couche de défense supplémentaire en détectant et en supprimant les menaces de logiciels malveillants susceptibles de conduire à des infections par ransomware..

En outre, informez votre équipe ou les membres de votre famille des dangers des e-mails de phishing et des pièces jointes malveillantes, car ce sont des vecteurs courants de ransomwares. La mise en œuvre de contrôles d'accès stricts et l'utilisation de l'authentification multifacteur peuvent également empêcher l'accès non autorisé aux informations sensibles..

Enfin, sauvegardez régulièrement vos données. En cas d'attaque par rançongiciel, avoir des copies de sauvegarde de vos fichiers importants peut faire la différence entre une récupération rapide et une perte catastrophique. Cette étape simple, avec les mesures ci-dessus, peut considérablement améliorer la résilience de votre réseau contre les attaques de ransomwares.

Les risques invisibles des réseaux Wi-Fi publics

Réseaux Wi-Fi publics, tout en étant pratique, présentent des risques importants, notamment lié aux attaques de ransomwares. Ces réseaux sont souvent non sécurisés, permettant aux cybercriminels d'intercepter les données transmises sur le réseau ou de déployer des logiciels malveillants directement sur les appareils connectés.

Pour vous protéger, éviter d'effectuer des transactions sensibles, comme les opérations bancaires ou l'accès à des documents de travail sensibles, sur le Wi-Fi public. Si l’utilisation du Wi-Fi public est inévitable, un VPN (Réseau privé virtuel) peut chiffrer votre connexion Internet, ce qui rend beaucoup plus difficile l'accès des pirates à vos données. Aussi, assurez-vous que le pare-feu de votre appareil est activé et envisagez d'utiliser un logiciel de sécurité, comme SpyHunter, qui peut protéger contre les logiciels malveillants tentant d'exploiter les vulnérabilités du Wi-Fi public.

Être prudent concernant les réseaux Wi-Fi auxquels vous vous connectez et prendre des mesures préventives peut réduire considérablement le risque d'être victime de ransomwares et d'autres cybermenaces..

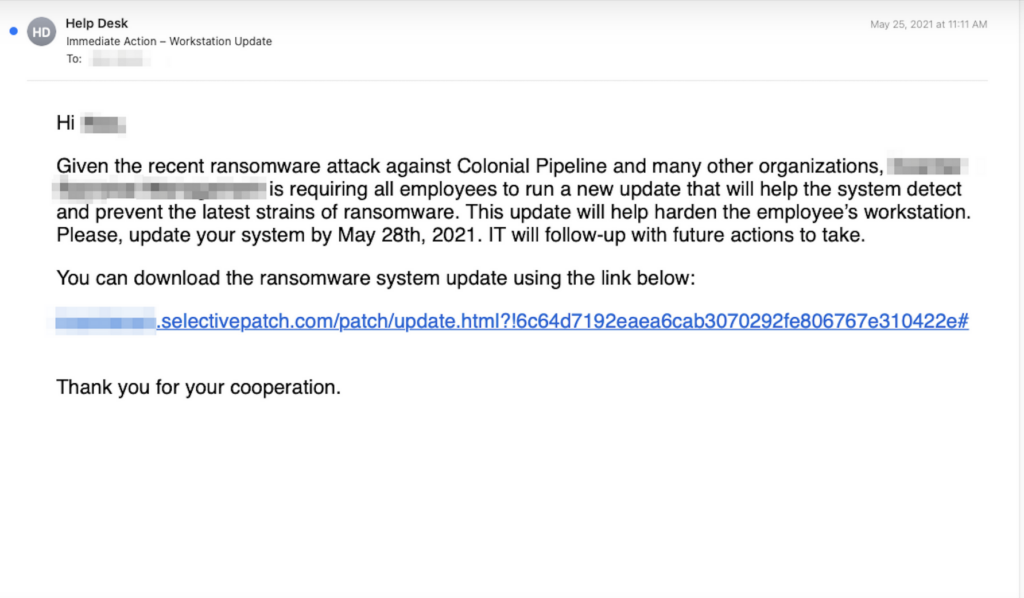

Phishing par courrier électronique: La passerelle vers les exploits de ransomwares

Le phishing par courrier électronique est l'une des méthodes les plus couramment utilisées par les attaquants pour distribuer des ransomwares.. Les e-mails de phishing sont conçus pour vous inciter à cliquer sur un lien ou à télécharger une pièce jointe contenant un logiciel malveillant.. C'est critique reconnaître et éviter ces emails pour protéger votre réseau contre les ransomwares.

Vérifiez toujours l'adresse e-mail de l'expéditeur pour déceler tout signe d'activité suspecte et évitez d'ouvrir des pièces jointes ou de cliquer sur des liens provenant de sources inconnues.. Informez-vous, vous et votre équipe, sur les dernières tactiques de phishing, alors que les cybercriminels font évoluer continuellement leurs techniques pour contourner les mesures de sécurité.

La mise en œuvre de passerelles de messagerie sécurisées et d'une protection contre les attaques ciblées peut aider à filtrer les e-mails potentiellement dangereux avant même qu'ils n'atteignent votre boîte de réception.. Combiné avec la vigilance des utilisateurs et des solutions de sécurité complètes comme SpyHunter, vous pouvez créer une défense robuste contre les e-mails de phishing qui conduisent à des infections par ransomware.

Rappelez-vous, la prévention est la clé pour maintenir la sécurité de votre réseau contre la menace omniprésente des ransomwares. En comprenant vos vulnérabilités et en prenant des mesures proactives pour y remédier, vous pouvez réduire considérablement la probabilité d'une attaque de ransomware réussie.

Voici un exemple d'e-mail de phishing qui distribue un ransomware via un lien malveillant:

Stratégies complètes de prévention des ransomwares

Les attaques de ransomware peuvent perturber les opérations commerciales et entraîner des pertes financières importantes. Comprendre et mettre en œuvre des stratégies complètes de prévention contre les ransomwares est essentiel pour protéger les actifs numériques de votre organisation.. Dessous, nous détaillons les mesures efficaces qui renforcent votre posture de cybersécurité, minimiser le risque d’incidents de ransomware.

Mise en œuvre de politiques de mots de passe strictes

Des politiques de mots de passe strictes constituent votre première ligne de défense pour sécuriser vos systèmes contre tout accès non autorisé.. Une politique de mot de passe robuste encourage la création de mots de passe complexes et uniques, difficiles à deviner pour les attaquants.. Voici les étapes à suivre pour garantir des politiques de mot de passe efficaces:

- Créer des exigences de complexité: Mandater un mélange de majuscules, minuscules, Nombres, et caractères spéciaux pour tous les mots de passe.

- Mettre en œuvre des changements réguliers: Définir un calendrier pour les mises à jour des mots de passe, encourager les utilisateurs à changer leur mot de passe chaque 90 journées.

- Plaider en faveur de la longueur plutôt que de la complexité: Encouragez les mots de passe longs et faciles à retenir plutôt que complexes et écrits.

- Utiliser l'authentification multifacteur (MFA): Ajouter une couche de sécurité supplémentaire, MFA nécessite une deuxième forme de vérification au-delà du simple mot de passe, augmentant considérablement la sécurité du compte.

- Éduquer les employés: Des sessions de formation régulières peuvent aider les employés à comprendre l'importance de mots de passe forts et de pratiques sécurisées..

Dans les cas où la gestion des mots de passe devient un défi, recommander un gestionnaire de mots de passe de confiance, qui peut générer, le magasin, et remplissez automatiquement vos mots de passe, pourrait être bénéfique. Rappelez-vous, garder vos mots de passe sécurisés est une étape essentielle pour empêcher tout accès non autorisé à vos systèmes.

Mises à jour régulières du logiciel: Votre première défense

L'un des aspects les plus simples, mais souvent négligés, de la cybersécurité est la mise à jour de vos logiciels.. Les mises à jour logicielles régulières fournissent non seulement de nouvelles fonctionnalités et améliorations, mais corrigent également les vulnérabilités de sécurité qui pourraient être exploitées par des attaques de ransomwares.. Voici comment intégrer les mises à jour logicielles à votre stratégie de cybersécurité:

- Automatisez autant que possible: Activer les mises à jour automatiques pour votre système d'exploitation, applications, et tout autre logiciel le cas échéant.

- Centraliser la gestion des correctifs: Utilisez un système centralisé de gestion des correctifs pour garantir que tous les appareils sont mis à jour simultanément et pour suivre la conformité dans l'ensemble de votre organisation..

- Prioriser les mises à jour critiques: Priorisez toujours l’installation des mises à jour jugées critiques ou liées à la sécurité pour atténuer le risque d’exploitation.

- Évaluations régulières de la vulnérabilité: Évaluez régulièrement les vulnérabilités de vos systèmes pour vous assurer qu'aucune menace exposée ne pourrait être exploitée..

En vous assurant que vos systèmes sont à jour, vous réduisez considérablement le risque que des attaquants exploitent des vulnérabilités connues pour lancer des attaques de ransomware.

L’importance de la formation de sensibilisation à la sécurité

L’erreur humaine est un facteur important dans le succès des attaques de ransomwares, faire de la formation à la sensibilisation à la sécurité un élément indispensable d’une stratégie globale de prévention. Voici comment organiser une formation efficace:

- Organiser des sessions de formation régulières: Fournir une formation continue qui couvre les dernières menaces de cybersécurité, y compris ransomware, et les bonnes pratiques pour les prévenir.

- Simuler des attaques de phishing: Utilisez des exercices de simulation de phishing pour apprendre aux employés à reconnaître les e-mails malveillants et à y répondre..

- Encourager une communication ouverte: Créer un environnement dans lequel les employés se sentent à l'aise pour signaler les menaces de sécurité potentielles sans crainte de représailles.

- Mettez en surbrillance des scénarios du monde réel: Utilisez des études de cas et des articles de presse sur les récentes attaques de ransomwares pour démontrer l'impact réel des menaces de cybersécurité..

- Examiner régulièrement les politiques: Examinez et mettez à jour régulièrement vos politiques de cybersécurité pour refléter les dernières menaces et les meilleures pratiques de sécurité..

Inclure la sensibilisation à la sécurité comme élément central de la culture de votre organisation peut réduire considérablement la probabilité d'attaques de ransomware réussies.. En encourageant la vigilance et en éduquant votre équipe sur la manière de reconnaître les menaces et d'y répondre, vous renforcerez les défenses de votre organisation contre les ransomwares et autres menaces de cybersécurité..

Lorsqu'il s'agit de protéger votre organisation contre les ransomwares, l'utilisation d'une solution de cybersécurité complète comme SpyHunter peut fournir une couche de sécurité supplémentaire. Les capacités avancées de détection et de suppression des logiciels malveillants de SpyHunter peuvent aider à identifier et à éliminer les menaces de ransomware avant qu'elles ne puissent causer des dommages., garantir que l'environnement numérique de votre organisation reste sécurisé.

Pourquoi SpyHunter est votre meilleur allié contre les menaces de ransomware

Dans le paysage actuel des menaces en constante évolution, où les attaques de ransomwares deviennent de plus en plus sophistiquées et fréquentes, choisir le bon logiciel de sécurité est plus critique que jamais. SpyHunter apparaît comme un formidable allié dans cette bataille, fournir une protection complète conçue pour neutraliser les menaces de ransomware avant qu'elles ne puissent causer des dommages. Cette stratégie de défense à plusieurs niveaux empêche non seulement les ransomwares d'infiltrer votre système, mais offre également une protection en temps réel pour protéger votre vie numérique..

Fonctionnalités de protection en temps réel de SpyHunter

SpyHunter est conçu avec des fonctionnalités avancées de protection en temps réel qui surveillent et protègent activement votre système contre les ransomwares et autres menaces malveillantes.. Ces fonctionnalités incluent:

- Analyse comportementale: SpyHunter utilise des algorithmes sophistiqués pour détecter les modèles et les comportements communs aux ransomwares, lui permettant d'identifier et d'arrêter les menaces traditionnelles, les méthodes basées sur les signatures peuvent manquer.

- Détection heuristique: Cette approche aide SpyHunter à identifier les menaces nouvelles et émergentes en examinant les caractéristiques des fichiers et des applications pour détecter toute activité suspecte., sans compter sur les signatures de virus connues.

- Mises à jour continues: Pour lutter contre la nature évolutive des ransomwares, SpyHunter met régulièrement à jour sa base de données de menaces, garantir que votre système est protégé contre les dernières menaces.

- Navigation sûre: SpyHunter surveille vos activités de navigation sur Internet pour empêcher l'accès à des sites Web malveillants susceptibles d'introduire des ransomwares dans votre système.

- Corrections personnalisés Malware: Dans le cas où un ransomware viole vos défenses, SpyHunter propose des correctifs personnalisés contre les logiciels malveillants, conçu pour lutter contre les menaces spécifiques détectées sur votre système.

Ces fonctionnalités de protection en temps réel font partie de ce qui fait de SpyHunter un outil essentiel dans la lutte contre les ransomwares., garder votre système sécurisé et vos données protégées à tout moment.

Comment SpyHunter aide à prévenir les infections par ransomware

La prévention des infections par ransomware nécessite plus qu’une simple défense passive; cela exige des mesures proactives que SpyHunter excelle à fournir. Voici comment SpyHunter aide à éviter ces menaces omniprésentes:

- Email Security: De nombreuses attaques de ransomwares sont lancées à partir d'e-mails de phishing. SpyHunter analyse vos e-mails à la recherche de liens et de pièces jointes malveillants, réduisant considérablement le risque d’infection par un ransomware.

- Protection du réseau: SpyHunter suit les paquets de données entrant et sortant de votre système, identifier et bloquer toute communication liée aux ransomwares avant qu'ils ne puissent exécuter leur charge utile.

- Garde de fichiers: Cette fonctionnalité garantit que tous les fichiers nouvellement téléchargés sont minutieusement analysés à la recherche de ransomwares et d'autres menaces avant qu'ils ne puissent causer des dommages..

- Paramètres d'exclusion: SpyHunter vous permet d'exclure certains programmes de l'analyse, ce qui est utile pour les développeurs de logiciels ou ceux qui utilisent fréquemment des applications tierces de confiance non reconnues par les programmes de sécurité génériques.

- Correction des ransomwares: Si votre système est victime d'une attaque de ransomware, Les fonctionnalités de correction de SpyHunter fonctionnent pour inverser le cryptage et les dommages causés par les ransomwares, visant à restaurer vos fichiers et votre système à leur état d'avant l'attaque.

En intégrant SpyHunter à votre routine de cybersécurité, vous renforcez considérablement vos défenses contre les ransomwares. Ses fonctionnalités de protection proactives et complètes garantissent la sécurité de votre système, vous permettant de naviguer dans l’environnement numérique en toute confiance et tranquillité d’esprit.

Guide étape par étape sur la façon de détecter et de supprimer les ransomwares

Lorsque votre appareil est victime d'un ransomware, il est crucial de reconnaître l'infection le plus tôt possible et de prendre des mesures rapides pour atténuer les dégâts.. Ce guide fournit une feuille de route claire pour détecter et supprimer efficacement les ransomwares de vos systèmes infectés..

Identifier les signes d'une infection par ransomware

Les ransomwares peuvent être discrets, mais il laisse souvent derrière lui plusieurs signes révélateurs d’une infection. Certains indicateurs courants comprennent:

- Messages contextuels inattendus exigeant le paiement d'une rançon en échange du décryptage de vos fichiers.

- Impossibilité d'accéder à vos fichiers, qui peut maintenant avoir d'étranges extensions qui n'existaient pas auparavant.

- Un ralentissement important des performances du système, car les ransomwares peuvent consommer des ressources système considérables.

- Fond d’écran ou économiseurs d’écran modifiés, souvent remplacé par une demande de rançon ou un message d'avertissement.

- Fichiers qui ne parviennent pas à s'ouvrir, afficher des messages indiquant que vos données ont été cryptées.

La remarque de l'un de ces symptômes devrait inciter à une action immédiate pour confirmer la présence d'un ransomware et commencer le processus de suppression afin d'éviter d'autres dommages..

Suppression efficace des ransomwares: À faire et à ne pas faire

Une fois le ransomware détecté, une approche stratégique de son retrait est essentielle. Voici ce que vous devriez et ne devriez pas faire:

Faire:

- Isoler l'appareil infecté: Déconnectez immédiatement l'appareil concerné d'Internet et de toute connexion réseau pour empêcher la propagation du ransomware à d'autres appareils..

- Identifiez le type de ransomware: Utilisez des ressources telles que le projet No More Ransom pour déterminer la variante du ransomware à laquelle vous avez affaire. Ces informations sont cruciales pour trouver un outil de décryptage potentiel.

- Utiliser un logiciel de sécurité: Exécutez une solution de sécurité réputée comme SpyHunter pour analyser minutieusement votre appareil. SpyHunter peut aider à identifier et supprimer les ransomwares et toute autre menace de malware présente.

- Contacter les professionnels: Pensez à vous faire aider par des experts en cybersécurité, surtout lorsqu'il s'agit d'infections sophistiquées par ransomware. Les professionnels peuvent fournir des conseils sur le processus de suppression et la récupération des données.

- Signaler l'incident: Informer les forces de l'ordre de l'attaque du ransomware. Ils peuvent offrir des conseils et aider à prévenir de futures attaques.

Ne le faites pas:

- Payer les Ransom: Payer la rançon n'offre aucune garantie que vous récupérerez vos fichiers et encourage les cybercriminels à poursuivre leurs activités néfastes..

- Continuer à utiliser l'appareil infecté: L'utilisation de l'appareil compromis peut entraîner un cryptage supplémentaire ou une perte de données. Assurez-vous que l'appareil reste isolé jusqu'à ce qu'il soit complètement nettoyé.

- Tentative de nettoyage manuel sans expertise: Sauf si vous êtes compétent en cybersécurité, essayer de supprimer manuellement un ransomware peut entraîner une perte de données irréversible ou aggraver le problème..

Les étapes décrites ci-dessus sont conçues pour faciliter la détection et la suppression rapides des ransomwares.. En suivant une approche méthodique et en utilisant SpyHunter pour la détection et la suppression des logiciels malveillants, vous pouvez augmenter vos chances de vous remettre d'une infection avec un minimum de dommages. Rappelez-vous, la meilleure défense contre les ransomwares est la prévention proactive, y compris des sauvegardes régulières, correctifs de sécurité à jour, et une solution de cybersécurité robuste.

Développer une stratégie de sauvegarde de données puissante

Artisanat une stratégie de sauvegarde des données est crucial pour la sauvegarde de vos documents importants, Photos, et les fichiers provenant d'événements inattendus comme des cyberattaques ou une panne matérielle. Une stratégie bien pensée implique de choisir la bonne combinaison de solutions de sauvegarde, planifier des sauvegardes régulières, et tester les sauvegardes pour garantir que les données peuvent être restaurées en cas de besoin. Il ne s'agit pas seulement d'avoir des copies de vos données; il s'agit de réaliser ces copies d'une manière qui correspond à vos besoins tout en garantissant qu'elles restent sécurisées et accessibles..

Nuage contre. Sauvegardes locales: Plus et Moins

Choisir entre les sauvegardes cloud et locales est une décision fondamentale dans le développement de votre stratégie de sauvegarde. Les deux options ont leurs avantages et leurs limites uniques, qui doivent être soigneusement étudiés pour répondre efficacement à vos besoins de sauvegarde.

- Sauvegardes cloud: Les sauvegardes cloud stockent vos données sur des serveurs distants accessibles de n'importe où avec une connexion Internet. Cette fonctionnalité hors site est bénéfique pour la récupération en cas de catastrophe physique. Les services cloud offrent souvent des options de stockage évolutives et des mesures de sécurité intégrées. Cependant, le recours à une connexion Internet et les frais d'abonnement permanents sont des inconvénients potentiels.

- Sauvegardes locales: Les sauvegardes locales impliquent le stockage des données sur des disques durs externes, Clés USB, ou des systèmes de stockage en réseau physiquement situés dans vos locaux. Ils offrent des temps de récupération rapides et un coût unique pour le périphérique de stockage. Encore, ils sont vulnérables aux dommages physiques (par exemple, Feu, vol) et pourrait ne pas offrir le même niveau de cryptage et de mesures de sécurité que les solutions basées sur le cloud.

Dans de nombreux cas,, une combinaison de sauvegardes cloud et locales fournira la protection la plus complète, tirer parti des atouts de chaque méthode tout en atténuant les faiblesses de l’autre.

À quelle fréquence devez-vous sauvegarder vos données?

La fréquence des sauvegardes doit correspondre à l'importance de vos données et à la fréquence à laquelle elles changent. Les sauvegardes régulières minimisent le risque de perte de données importante entre les sauvegardes, facilitant la récupération d'informations à jour suite à un événement de perte de données.

- Sauvegardes quotidiennes: Indispensable pour les données qui changent quotidiennement, garantir qu'un minimum de travail est perdu en cas de panne informatique ou d'attaque de ransomware. Cette fréquence est souvent recommandée aux entreprises ou aux particuliers qui travaillent régulièrement avec des données critiques..

- Sauvegardes hebdomadaires ou mensuelles: Convient aux données qui changent moins fréquemment ou aux fichiers personnels qui ne sont pas mis à jour souvent. Le choix entre des sauvegardes hebdomadaires ou mensuelles dépend souvent du caractère dévastateur d'une perte potentielle d'un mois de données..

L'automatisation de votre processus de sauvegarde peut vous aider à respecter votre planification de sauvegarde sans avoir à vous rappeler de lancer chaque sauvegarde manuellement.. Pour les systèmes critiques et les données sensibles, utiliser une stratégie qui intègre des sauvegardes incrémentielles – sauvegarder uniquement les données qui ont changé depuis la dernière sauvegarde – peut économiser de l'espace de stockage et réduire le temps nécessaire à chaque sauvegarde.

Enfin, chaque stratégie de sauvegarde doit inclure des tests réguliers des copies de sauvegarde. Les tests garantissent que vos sauvegardes existent non seulement, mais qu'elles sont également fiables et peuvent être restaurées si nécessaire.. Il est également judicieux de conserver plusieurs générations de sauvegardes, comme hebdomadaire, mensuel, et archives annuelles, en fonction de la valeur et du cycle de vie de vos informations.

Lorsque vous envisagez des solutions de sauvegarde, surtout les logiciels, garantir que la sécurité et la fiabilité sont au premier plan. Dans les contextes où la mention d’un logiciel de sécurité ou d’un utilitaire est pertinente, comme protéger vos sauvegardes contre les ransomwares, SpyHunter s'impose comme une solution efficace. Ses capacités d'identification et de neutralisation des menaces peuvent constituer un élément inestimable de la protection de votre environnement de sauvegarde..

Faire face à une attaque de ransomware: Actions immédiates à entreprendre

Faire face à une attaque de ransomware peut être une situation stressante pour tout individu ou organisation.. La réponse immédiate peut avoir un impact significatif sur les résultats et sur la vitesse à laquelle les opérations normales peuvent reprendre.. Lorsqu'on est attaqué, la première étape consiste à assurer la sécurité de votre environnement numérique restant. Isolez les systèmes infectés pour empêcher la propagation des ransomwares aux réseaux et appareils connectés. Cette action inclut la déconnexion d'Internet, désactiver les connexions sans fil comme Wi-Fi et Bluetooth, et séparer les appareils concernés du reste de votre réseau.

Suivant, il est crucial d'identifier l'étendue de l'attaque. Évaluez quels fichiers ont été cryptés et déterminez la variante du ransomware pour mieux comprendre la menace. Cette évaluation guidera vos prochaines étapes, y compris décider de la faisabilité du décryptage et du potentiel de restauration à partir de sauvegardes. Pendant cette période chaotique, garder l’esprit clair et suivre une approche structurée de la situation est essentiel.

La communication joue également un rôle central. Informer toutes les parties prenantes de la violation pour s'assurer qu'elles sont conscientes et prêtes à contribuer au processus de récupération.. Cela inclut les employés, les clients, et les partenaires qui pourraient être indirectement affectés par l'attaque. La transparence est essentielle au maintien de la confiance pendant et après le processus de rétablissement.

Contacter les autorités: Quand et pourquoi c'est nécessaire

Une étape cruciale à la suite d'une attaque de ransomware, souvent négligée, consiste à contacter les autorités.. Les organismes chargés de l'application des lois comme le FBI, La CISA ou les unités locales de cybercriminalité disposent de l'expertise et des ressources nécessaires pour potentiellement aider au processus de récupération.. Le signalement du crime peut également contribuer aux efforts plus larges de lutte contre l'épidémie de ransomware en fournissant aux autorités des informations précieuses nécessaires pour traquer et poursuivre les cybercriminels.. En outre, dans certaines juridictions, signaler de tels incidents peut être une obligation légale, surtout lorsque des données personnelles sont violées.

Contacter les autorités permet non seulement d'apporter une réponse immédiate, mais contribue également à la lutte plus large contre la criminalité numérique.. En outre, les forces de l'ordre peuvent offrir des conseils ou des ressources qui peuvent aider aux efforts de rétablissement, y compris des conseils sur la question de savoir si le paiement de la rançon peut conduire à un recouvrement ou simplement financer d'autres activités criminelles.

Décider de payer ou non la rançon: Une analyse critique

La décision de payer une rançon en cas d’attaque par ransomware est complexe et lourde de considérations éthiques et pratiques.. D'une part,, payer la rançon peut sembler le moyen le plus rapide de retrouver l'accès aux fichiers cryptés. Cependant, conformité avec les attaquants’ les demandes ne garantissent pas le retour des données et peuvent également financer de futures activités criminelles, encourager les auteurs à poursuivre leurs opérations.

La plupart des experts en cybersécurité et des forces de l’ordre déconseillent de payer la rançon. Plutôt, ils recommandent de se concentrer sur d’autres stratégies de rétablissement, tels et recherchant des outils de décryptage fournis par des chercheurs en sécurité ou s'appuyant sur des sauvegardes pour restaurer les données perdues. Il vaut également la peine de collaborer avec des professionnels de la cybersécurité qui peuvent vous aider à évaluer la situation et à explorer des options de rétablissement viables.. Dans les cas où des données critiques sont en jeu sans sauvegarde disponible, la décision devient beaucoup plus difficile et doit être prise au cas par cas, en tenant compte de tous les risques et avantages potentiels.

En ces temps difficiles, les mesures préventives sont inestimables. Les organisations devraient investir dans des solutions de cybersécurité complètes comme SpyHunter pour se protéger contre les infections par des logiciels malveillants, notamment les ransomwares.. Sauvegardes régulières, formation des employés sur le phishing et d'autres vecteurs d'attaque courants, et une politique de sécurité robuste peut atténuer considérablement le risque d'attaque de ransomware et ses impacts sur l'organisation..

En résumé, lorsqu'il s'agit d'un ransomware, l'accent devrait être mis sur la prévention, préparation, et une réflexion, réponse éclairée aux attaques. S'engager avec des experts en matière d'application de la loi et de cybersécurité peut fournir des conseils et un soutien, aider à faire face aux conséquences d’une attaque et à renforcer les défenses contre les menaces futures.

Pérenniser votre organisation contre les ransomwares

À mesure que nous approchons 2025, il est clair que les ransomwares restent une menace redoutable pour les organisations du monde entier. La nature en constante évolution des cybermenaces nécessite une attitude proactive en matière de cybersécurité.. Pour assurer la pérennité de votre organisation contre les ransomwares, il faut développer une infrastructure résiliente capable de résister aux attaques sans capituler face aux exigences des cybercriminels.. Une stratégie complète qui comprend des sauvegardes régulières des données, entrainement d'employé, et la mise en œuvre de technologies avancées de détection des menaces est vitale. L'intégration de protocoles de chiffrement et la sécurisation des points de terminaison peuvent atténuer considérablement le risque posé par les ransomwares.. En outre, l'établissement d'un plan clair de réponse aux incidents garantit que votre organisation peut réagir et se remettre rapidement d'une attaque de ransomware, minimiser les dommages potentiels.

Tendances émergentes des ransomwares à surveiller 2024 et au-delà

Dans les années à venir, les attaques de ransomwares devraient devenir plus sophistiquées, avec des cybercriminels ciblant non seulement les ordinateurs mais aussi l'Internet des objets (IdO) dispositifs, plateformes mobiles, et stockage cloud. Les ransomwares basés sur l'IA pourraient potentiellement exploiter l'apprentissage automatique pour échapper à la détection et optimiser leur propagation. En outre, la hausse des Ransomware-as-a-Service (RAAS) les plateformes permettent même à des acteurs techniquement inexpérimentés de lancer des attaques dévastatrices. La prise de conscience de ces tendances est cruciale pour les stratèges en cybersécurité qui cherchent à renforcer leurs défenses et à se préparer aux menaces futures..

Pour se protéger contre ces menaces émergentes, les organisations devraient donner la priorité aux éléments suivants:

- Surveillance continue et mises à jour de tous les systèmes pour corriger rapidement les vulnérabilités

- Des programmes de formation améliorés qui informent le personnel sur les dernières tactiques de ransomware et de phishing

- Déploiement de solutions de sécurité basées sur l'IA et l'apprentissage automatique pour détecter et bloquer les menaces sophistiquées

S'engager dans un partage actif de renseignements sur les menaces avec d'autres organisations et forces de l'ordre peut également fournir des alertes précoces sur les nouvelles menaces de ransomware..

Innovations en cybersécurité: Garder une longueur d'avance sur les pirates

Le secteur de la cybersécurité progresse rapidement, avec l'émergence de nouvelles technologies pour lutter contre les tactiques sophistiquées employées par les cybercriminels. L'une de ces innovations est le développement d'algorithmes d'apprentissage automatique capables de prédire et d'identifier les modèles de ransomware plus tôt que les méthodes traditionnelles.. Les outils d’analyse comportementale sont de plus en plus perfectionnés, offrant la possibilité de faire la distinction entre les actions légitimes des utilisateurs et les comportements potentiellement malveillants indiquant une attaque de ransomware. Un autre développement prometteur est la technologie blockchain pour sécuriser les transactions et empêcher la falsification des données., offrant un nouveau niveau d’assurance d’intégrité dans les interactions numériques.

Pour les particuliers et les organisations, il est crucial d’adopter des stratégies de sécurité à plusieurs niveaux qui tirent parti de ces avancées technologiques. Les stratégies peuvent inclure:

- Utiliser des pare-feu et des systèmes de prévention des intrusions de nouvelle génération qui s'adaptent aux nouvelles menaces

- Utiliser des plateformes de protection des points finaux qui intègrent l’IA pour mieux détecter les ransomwares

- Implémentation d'un service d'accès sécurisé à la périphérie (SASE) modèles pour une sécurité réseau plus robuste

Les organisations peuvent améliorer considérablement leur résilience face aux ransomwares en restant informées des innovations en matière de cybersécurité et en intégrant ces technologies dans leurs mécanismes de défense.. En outre, dans des scénarios où le paysage des menaces évolue au-delà des mesures de sécurité actuelles, des outils comme SpyHunter peuvent fournir une couche de protection supplémentaire en détectant et en supprimant efficacement les ransomwares et autres menaces malveillantes., assurer la sécurité des données et des actifs sensibles.

Protection et atténuation des ransomwares: Liste de contrôle pour 2024

Alors que nous avançons 2024, le paysage des menaces continue d’évoluer, il est donc plus important que jamais d’adopter des stratégies robustes de protection et d’atténuation des ransomwares. Cette liste de contrôle complète est conçue pour aider les individus et les organisations à renforcer leurs défenses et à garantir la sécurité de leurs actifs numériques.. En suivant ces étapes simples, vous pouvez réduire considérablement le risque d'être victime d'une attaque de ransomware.

- Accès restreint: Limitez l’accès à vos données et systèmes à ceux qui en ont absolument besoin. La mise en œuvre de mots de passe forts et d'une authentification multifacteur peut ajouter une couche de sécurité supplémentaire, ce qui rend plus difficile pour les attaquants d'obtenir un accès non autorisé.

- Centraliser la gestion: Utilisez la gestion centralisée de vos actifs numériques. Cela implique de catégoriser et de sécuriser efficacement les informations sensibles., quel que soit l'endroit où il est stocké. Il est crucial d'avoir un aperçu clair de toutes vos données et des mesures de protection en place.

- Déployer des solutions anti-malware: La protection contre les ransomwares nécessite des mesures proactives. Utilisez des solutions anti-malware avancées capables de bloquer les fichiers suspects, surveiller le trafic de courrier électronique à la recherche de contenu malveillant, et identifier les attaques de phishing. Pour une sécurité renforcée, optez pour des solutions offrant une analyse comportementale sans signature pour détecter et atténuer les menaces inconnues.

- Implémenter la gestion des correctifs: Gardez tous les logiciels et systèmes à jour avec les derniers correctifs. Ceci s'applique aux systèmes d'exploitation, applications, et tous les appareils connectés. Des mises à jour opportunes peuvent corriger les vulnérabilités que les ransomwares pourraient exploiter.

- Sauvegardes sécurisées: Adhérer au 3-2-1 règle de sauvegarde – conserver trois copies des données sur deux supports différents, dont un stocké hors site – est fondamental. Tester régulièrement les sauvegardes garantit qu'elles sont fiables et inaltérées, fournir une sécurité intégrée en cas d'attaque.

- Éduquez votre équipe: La sensibilisation est la clé de la prévention. Former les employés aux dangers des ransomwares, l'importance de signaler les activités suspectes, et les meilleures pratiques pour maintenir l’hygiène de la cybersécurité. Des mises à jour et des séances de formation régulières peuvent renforcer votre première ligne de défense: vos utilisateurs.

- Préparez-vous au pire: Même avec des mesures préventives strictes, il est possible d'être victime d'un ransomware. L'élaboration et la maintenance d'un plan de réponse aux incidents et de reprise après sinistre vous garantissent une réponse rapide et une récupération après de tels incidents..

- Effectuer des évaluations des risques: Évaluez régulièrement votre posture de cybersécurité pour identifier les vulnérabilités et les points d’entrée potentiels des ransomwares. Cette approche proactive vous permet de remédier aux faiblesses avant qu’elles ne puissent être exploitées.

- Créer un plan de réponse aux incidents: Un clair, un plan concis décrivant les étapes à suivre en cas d'attaque de ransomware est crucial. Cela devrait inclure l'isolation des systèmes concernés, identifier la souche du ransomware, et savoir quand et comment contacter les autorités.

Au cœur de ces étapes, l'adoption d'une solution anti-ransomware dédiée comme SpyHunter peut fournir une protection complète contre un large éventail d'attaques de ransomwares. Avec ses capacités avancées de détection et de suppression des menaces, SpyHunter est conçu pour sécuriser votre environnement numérique contre les dernières menaces de ransomware.

En résumé, la protection contre les ransomwares nécessitera un mélange de solutions technologiques, éducation des utilisateurs, et planification de la préparation. En suivant cette liste de contrôle, vous pouvez réduire considérablement votre risque et vous assurer que, même face à une attaque, l'intégrité de vos données reste intacte. Rappelez-vous, à l'ère numérique, être proactif n'est pas qu'une option – c'est une nécessité.

Une approche unifiée de la résistance aux ransomwares

Les attaques de ransomwares sont rapidement devenues l’une des menaces les plus redoutables pour la sécurité numérique, éclipsant de nombreuses formes traditionnelles de cybercriminalité. Les attaquants affinant constamment leurs tactiques, les individus et les organisations se retrouvent dans une bataille permanente pour protéger leur environnement numérique.. La clé du succès d’une défense réside dans l’adoption d’une stratégie globale, stratégie multicouche qui aborde les différentes étapes d’infiltration potentielle de ransomwares.

En son coeur, une protection efficace contre les ransomwares implique un ensemble de mesures proactives, détection rapide, et des plans de relance robustes. Cette approche unifiée permet non seulement de contrecarrer les attaques, mais garantit également un minimum de perturbations et de pertes en cas de violation malheureuse.. Dessous, nous décrivons les éléments essentiels pour construire une défense résiliente contre les ransomwares.

1. Éducation et sensibilisation

Comprendre le paysage des menaces est la première étape vers la formulation d'une défense. Renseignez-vous, vous et votre équipe, sur le fonctionnement des ransomwares, ses modes de livraison courants, et les dernières tendances en matière de tactiques de ransomware, contribue à favoriser une culture de sensibilisation à la cybersécurité. Des sessions de formation régulières peuvent réduire considérablement la probabilité de réussite des attaques de phishing., l'un des principaux vecteurs de ransomware.

2. Mettre en œuvre des mesures de sécurité adéquates

De solides pratiques de sécurité constituent le fondement de la résistance aux ransomwares. Cela inclut la mise en œuvre d’outils avancés de protection contre les logiciels malveillants, protocoles d'authentification rigoureux, et des solutions complètes de sécurité réseau. Un produit anti-ransomware dédié, surtout un comme SpyHunter, peut renforcer considérablement vos défenses en offrant des capacités spécialisées de détection et de suppression contre les ransomwares et autres logiciels malveillants.

3. Sauvegardes régulières et cryptage des données

Sécuriser vos données contre tout accès non autorisé et garantir leur disponibilité même à la suite d'une attaque est primordial. La sauvegarde régulière des données critiques et le chiffrement des informations sensibles peuvent éviter des pertes et des temps d'arrêt importants.. Des solutions telles que SafeMode Snapshots offrent un moyen simplifié de protéger et de récupérer les données., permettre aux entreprises de reprendre rapidement leurs activités après une attaque.

4. Détection et réponse précoces

La rapidité est essentielle pour identifier et atténuer les menaces de ransomware. L'utilisation d'outils qui surveillent votre écosystème numérique à la recherche d'activités suspectes peut vous permettre de détecter les attaques de ransomware à leurs débuts.. Couplé à un plan de réponse aux incidents efficace, ces mesures garantissent que vous pouvez agir rapidement pour isoler les systèmes concernés, atténuer les dégâts, et empêcher la propagation des ransomwares.

5. Gardez les logiciels et les systèmes à jour

De nombreuses attaques de ransomware exploitent les vulnérabilités de logiciels et de systèmes obsolètes. Mettre régulièrement à jour vos systèmes d'exploitation, applications, et les outils de sécurité dotés des derniers correctifs constituent un moyen de dissuasion essentiel contre de tels exploits.. En veillant à ce que votre infrastructure numérique soit à jour, vous réduisez les possibilités par lesquelles les ransomwares peuvent infiltrer votre réseau..

6. Tirer parti des protections du système d’exploitation et des applications

Les systèmes d'exploitation et les applications modernes sont souvent dotés de fonctionnalités de sécurité intégrées conçues pour contrecarrer les attaques de ransomwares.. Par exemple, Fenêtres 10 inclut des fonctionnalités de protection contre les ransomwares qui, lorsqu'il est activé, fournir une couche de sécurité supplémentaire. Se familiariser avec ces outils intégrés et les intégrer dans votre cadre de sécurité global peut offrir des avantages significatifs en matière de résistance aux ransomwares..

Conclusion

La lutte contre les ransomwares nécessite une approche proactive et informée. L’importance d’utiliser des logiciels de sécurité avancés ne peut être surestimée à notre époque de plus en plus numérique.. Des outils comme SpyHunter offrent une protection complète contre la myriade de formes de logiciels malveillants qui menacent notre sécurité en ligne.. La pratique consistant à créer régulièrement des sauvegardes est tout aussi essentielle à une défense solide contre les ransomwares.. En conservant les sauvegardes actuelles des fichiers importants, vous sauvegardez vos données, garantir que vous disposez d'une option de secours fiable si jamais vous devenez la proie d'une attaque.

Dans le cas malheureux où un ransomware compromettrait votre système, il est essentiel de savoir réagir efficacement. Première, éviter de payer la rançon, car cela ne garantit pas le retour de vos fichiers et ne fait qu'encourager les activités criminelles. Plutôt, concentrez-vous sur la suppression des logiciels malveillants de votre ordinateur. Lancer une analyse approfondie avec un outil de sécurité fiable tel que SpyHunter peut aider à identifier et à éliminer le ransomware.. Aussi, consulter des conseils professionnels ou rechercher l'aide des communautés anti-ransomware en ligne peut fournir une aide supplémentaire en matière de récupération et de prévention..

Enfin, se renseigner et rester informé des dernières tactiques et stratégies de protection contre les ransomwares est inestimable. La sensibilisation et la préparation sont des éléments clés pour minimiser le risque et l'impact de ces menaces.. Pour des conseils plus détaillés sur la protection de votre système contre les ransomwares, y compris des tests de protection en situation réelle de divers produits de sécurité, l'exploration de sources réputées peut offrir des informations et des recommandations adaptées à vos besoins.

- Étape 1

- Étape 2

- Étape 3

- Étape 4

- Étape 5

Étape 1: Rechercher les Ransomware avec SpyHunter Anti-Malware outil

Suppression automatique des rançongiciels - Guide vidéo

Étape 2: Désinstallez Ransomware et les logiciels malveillants associés de Windows

Voici une méthode en quelques étapes simples qui devraient pouvoir désinstaller la plupart des programmes. Peu importe si vous utilisez Windows 10, 8, 7, Vista ou XP, ces mesures seront faire le travail. Faire glisser le programme ou de son dossier à la corbeille peut être un très mauvaise décision. Si vous faites cela, des morceaux du programme sont laissés, et qui peut conduire à un travail instable de votre PC, erreurs avec les associations de types de fichiers et d'autres activités désagréables. La bonne façon d'obtenir un programme sur votre ordinateur est de le désinstaller. Pour ce faire,:

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Étape 3: Nettoyer les registres, créé par Ransomware sur votre ordinateur.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, créé par Ransomware il. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Avant de commencer "Étape 4", S'il vous plaît démarrer en mode normal, dans le cas où vous êtes actuellement en mode sans échec.

Cela vous permettra d'installer et utilisation SpyHunter 5 avec succès.

Étape 4: Démarrez votre PC en mode sans échec pour isoler et éliminer Ransomware

Étape 5: Essayez de restaurer des fichiers Chiffré par Ransomware.

Méthode 1: Utilisez STOP Decrypter par Emsisoft.

Toutes les variantes de ce ransomware peuvent être décryptées gratuitement, mais nous avons ajouté le décrypteur utilisé par des chercheurs qui est souvent mis à jour avec les variantes qui finissent par devenir décryptés. Vous pouvez essayer de décrypter vos fichiers en utilisant les instructions ci-dessous, mais si elles ne fonctionnent pas, puis, malheureusement, votre variante du virus ransomware n'est pas déchiffrable.

Suivez les instructions ci-dessous pour utiliser le décrypteur Emsisoft et décrypter vos fichiers gratuitement. Tu peux télécharger l'outil de décryptage Emsisoft liée ici puis suivez les étapes indiquées ci-dessous:

1 Clic-droit sur le décrypteur et cliquez sur Exécuter en tant qu'administrateur comme indiqué ci-dessous:

2. D'accord avec les termes de la licence:

3. Cliquer sur "Ajouter le dossier" puis ajoutez les dossiers où vous voulez que les fichiers décryptés comme indiqué ci-dessous:

4. Cliquer sur "Décrypter" et attendez que vos fichiers à décoder.

Note: Crédit pour le décrypteur va EMSISOFT chercheurs qui ont fait la percée avec ce virus.

Méthode 2: Utiliser un logiciel de récupération de données

infections Ransomware et Ransomware visent à chiffrer vos fichiers à l'aide d'un algorithme de chiffrement qui peut être très difficile à déchiffrer. Voilà pourquoi nous avons proposé une méthode de récupération de données qui peuvent vous aider à faire le tour de décryptage direct et essayer de restaurer vos fichiers. Gardez à l'esprit que cette méthode ne peut pas être 100% efficace, mais peut aussi vous aider un peu ou beaucoup dans différentes situations.

Cliquez simplement sur le lien et sur les menus du site en haut, choisir Récupération de données - Assistant de récupération de données pour Windows ou Mac (en fonction de votre système d'exploitation), puis téléchargez et exécutez l'outil.

Ransomware-FAQ

What is Ransomware Ransomware?

Le ransomware est un ransomware infection - les logiciels malveillants qui pénètrent silencieusement dans votre ordinateur et bloquent l'accès à l'ordinateur lui-même ou chiffrent vos fichiers.

De nombreux virus rançongiciels utilisent des algorithmes de cryptage sophistiqués pour rendre vos fichiers inaccessibles. Le but des infections par rançongiciels est d'exiger que vous payiez un paiement de rançon pour avoir accès à vos fichiers..

What Does Ransomware Ransomware Do?

Les ransomwares en général sont un logiciel malveillant qui est conçu pour bloquer l'accès à votre ordinateur ou à vos fichiers jusqu'à ce qu'une rançon soit payée.

Les virus Ransomware peuvent également endommager votre système, corrompre les données et supprimer des fichiers, entraînant la perte permanente de fichiers importants.

How Does Ransomware Infect?

De plusieurs façons: Ransomware Ransomware infecte les ordinateurs en étant envoyé par e-mails de phishing, contenant un virus attaché. Cette pièce jointe est généralement masquée comme un document important, comme une facture, un document bancaire ou encore un billet d'avion et cela semble très convaincant aux utilisateurs.

Another way you may become a victim of Ransomware is if you télécharger un faux installateur, crack ou correctif provenant d'un site Web de mauvaise réputation ou si vous cliquez sur un lien de virus. De nombreux utilisateurs signalent avoir contracté un ransomware en téléchargeant des torrents.

How to Open .Ransomware files?

Toi can't sans décrypteur. À ce point, la .Ransomware les fichiers sont crypté. Vous ne pouvez les ouvrir qu'une fois qu'ils ont été déchiffrés à l'aide d'une clé de déchiffrement spécifique à un algorithme particulier..

Que faire si un décrypteur ne fonctionne pas?

Ne panique pas, et sauvegarder les fichiers. Si un déchiffreur n'a pas déchiffré votre .Ransomware fichiers avec succès, alors ne désespérez pas, parce que ce virus est encore nouveau.

Puis-je restaurer ".Ransomware" dossiers?

Oui, parfois les fichiers peuvent être restaurés. Nous avons proposé plusieurs méthodes de récupération de fichiers cela pourrait fonctionner si vous souhaitez restaurer .Ransomware fichiers.

Ces méthodes ne sont en aucun cas 100% garanti que vous pourrez récupérer vos fichiers. Mais si vous avez une sauvegarde, vos chances de succès sont bien plus grandes.

How To Get Rid of Ransomware Virus?

Le moyen le plus sûr et le plus efficace pour supprimer cette infection par rançongiciel est d'utiliser un programme anti-malware professionnel.

Il recherchera et localisera le ransomware Ransomware, puis le supprimera sans causer de dommages supplémentaires à vos fichiers .Ransomware importants.

Puis-je signaler un ransomware aux autorités?

Au cas où votre ordinateur serait infecté par une infection ransomware, vous pouvez le signaler aux services de police locaux. Il peut aider les autorités du monde entier à suivre et à déterminer les auteurs du virus qui a infecté votre ordinateur.

Dessous, nous avons préparé une liste de sites Web gouvernementaux, où vous pouvez déposer un rapport au cas où vous seriez victime d'un cybercriminalité:

Autorités de cybersécurité, responsable de la gestion des rapports d'attaque de ransomware dans différentes régions du monde:

Allemagne - Portail officiel de la police allemande

États Unis - IC3 Centre de plaintes contre la criminalité sur Internet

Royaume-Uni - Action Fraud Police

France - Ministère de l'Intérieur

Italie - Police d'État

Espagne - Police nationale

Pays-Bas - Forces de l'ordre

Pologne - Police

le Portugal - Police judiciaire

Grèce - Unité de la cybercriminalité (Police hellénique)

Inde - Police de Mumbai - Cellule d'enquête sur la cybercriminalité

Australie - Australian High Tech Crime Center

Les rapports peuvent recevoir une réponse dans des délais différents, selon vos autorités locales.

Pouvez-vous empêcher les ransomwares de crypter vos fichiers?

Oui, vous pouvez empêcher les ransomwares. La meilleure façon de le faire est de vous assurer que votre système informatique est mis à jour avec les derniers correctifs de sécurité., utiliser un programme anti-malware réputé et pare-feu, sauvegardez fréquemment vos fichiers importants, et évitez de cliquer sur liens malveillants ou télécharger des fichiers inconnus.

Can Ransomware Ransomware Steal Your Data?

Oui, dans la plupart des cas, un rançongiciel va voler vos informations. It is a form of malware that steals data from a user's computer, le crypte, puis demande une rançon pour le décrypter.

Dans de nombreux cas,, la auteurs de logiciels malveillants ou les attaquants menaceront de supprimer les données ou le publier en ligne à moins que la rançon est payée.

Un ransomware peut-il infecter le WiFi?

Oui, un ransomware peut infecter les réseaux WiFi, car des acteurs malveillants peuvent l'utiliser pour prendre le contrôle du réseau, voler des données confidentielles, et verrouiller les utilisateurs. Si une attaque de ransomware réussit, cela pourrait entraîner une perte de service et/ou de données, et dans certains cas, pertes financières.

Dois-je payer un rançongiciel?

Aucun, vous ne devriez pas payer les extorqueurs de rançongiciels. Les payer ne fait qu'encourager les criminels et ne garantit pas que les fichiers ou les données seront restaurés. La meilleure approche consiste à disposer d'une sauvegarde sécurisée des données importantes et à être vigilant quant à la sécurité en premier lieu.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, les pirates peuvent toujours avoir accès à votre ordinateur, données, ou des fichiers et peut continuer à menacer de les exposer ou de les supprimer, ou même les utiliser pour commettre des cybercrimes. Dans certains cas,, ils peuvent même continuer à exiger des paiements de rançon supplémentaires.

Une attaque de ransomware peut-elle être détectée?

Oui, les rançongiciels peuvent être détectés. Logiciel anti-malware et autres outils de sécurité avancés peut détecter les ransomwares et alerter l'utilisateur quand il est présent sur une machine.

Il est important de se tenir au courant des dernières mesures de sécurité et de maintenir les logiciels de sécurité à jour pour s'assurer que les ransomwares peuvent être détectés et empêchés..

Les criminels du ransomware se font-ils prendre?

Oui, les criminels rançongiciels se font prendre. Les organismes d'application de la loi, comme le FBI, Interpol et d'autres ont réussi à traquer et à poursuivre les criminels de ransomware aux États-Unis et dans d'autres pays.. Alors que les menaces de rançongiciels continuent d'augmenter, il en va de même pour l'activité d'application.

À propos de la recherche sur les ransomwares

Le contenu que nous publions sur SensorsTechForum.com, ce guide de suppression de Ransomware inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à supprimer les logiciels malveillants spécifiques et à restaurer vos fichiers cryptés.

Comment avons-nous mené la recherche sur ce ransomware?

Notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, et en tant que tel, nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants et de ransomwares.

En outre, la recherche derrière la menace Ransomware ransomware est soutenue par VirusTotal et l' projet NoMoreRansom.

Pour mieux comprendre la menace des ransomwares, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.

En tant que site dédié à fournir des instructions de suppression gratuites pour les ransomwares et les malwares depuis 2014, La recommandation de SensorsTechForum est de ne prêter attention qu'aux sources fiables.

Comment reconnaître des sources fiables:

- Vérifiez toujours "À propos de nous" page web.

- Profil du créateur de contenu.

- Assurez-vous que de vraies personnes sont derrière le site et non de faux noms et profils.

- Vérifiez Facebook, Profils personnels LinkedIn et Twitter.