Sind Sie bereit, sich gegen eine der weitverbreitetsten Bedrohungen in der heutigen Online-Welt zu verteidigen?? Ransomware, eine gewaltige Bedrohung für die Cybersicherheit, nimmt Dateien als Geisel und verlangt Zahlung, Auswirkungen auf Einzelpersonen und Organisationen in alarmierendem Ausmaß. Dies umfassender Leitfaden taucht ein in die Feinheiten von Ransomware, von seinen sich entwickelnden Taktiken und den Zielen in seinem Fadenkreuz bis hin zu den kritischen Verteidigungsstrategien, die zum Schutz notwendig sind.

Erfahren Sie mehr über die raffinierten Verbreitungsmethoden von Ransomware, die Bedeutung von Cybersicherheitspraktiken wie regelmäßigen Software-Updates und Backups, und warum Tools wie SpyHunter unverzichtbar sind bei der Stärkung Ihrer digitalen Abwehr. Erfahren Sie gemeinsam mit uns, wie Sie Ransomware-Bedrohungen immer einen Schritt voraus sind und die Sicherheit Ihrer digitalen Assets gewährleisten können..

Was Ransomware in der heutigen Bedrohungslandschaft ausmacht?

Ransomware hat sich zu einer der größten Cybersicherheitsbedrohungen für Einzelpersonen und Organisationen weltweit entwickelt. Diese bösartige Software, die Dateien verschlüsselt und für deren Freigabe eine Zahlung verlangt, hat sich rasch entwickelt, Berücksichtigung von technologischen Veränderungen, Zahlungsmethoden, und Taktiken von Cyberkriminellen. Die Natur von Ransomware verstehen, seine Funktionsweise, und ihre Auswirkungen sind von entscheidender Bedeutung für eine wirksame Prävention und Reaktion.

Ransomware-Angriffe zeichnen sich durch die Verwendung von Verschlüsselung zum Sperren des Zugriffs auf Dateien aus, Systeme, oder ganze Netzwerke. Was diese Angriffe in der heutigen digitalen Umgebung auszeichnet, ist die raffinierte Ausnutzung von Schwachstellen, einschließlich derjenigen im menschlichen Verhalten. Phishing-E-Mails, betrügerische Links, und kompromittierte Websites bleiben häufige Vektoren für die Verbreitung von Ransomware. Jedoch, Die Cybersicherheitslandschaft sieht sich nun auch mit fortschrittlicheren Verbreitungsmethoden konfrontiert, wie das Ausnutzen von Netzwerkschwachstellen und die Verwendung von dateilosen Malware-Techniken, die weniger Spuren hinterlassen, die Erkennungssysteme identifizieren können.

Eine Besonderheit moderner Ransomware ist die Möglichkeit, Kryptowährungen wie Bitcoin für Lösegeldzahlungen zu nutzen.. Dieser Wechsel von traditionellen Zahlungsmethoden zu digitalen Währungen hat die Rückverfolgung von Transaktionen und die Identifizierung der Täter deutlich schwieriger gemacht. Weiter, Ransomware-Betreiber drohen oft nicht nur damit, den Zugriff auf Daten zu verweigern, sondern auch damit, vertrauliche Informationen öffentlich zu machen, wenn ihre Forderungen nicht erfüllt werden., Hinzu kommt neben den direkten Auswirkungen der Verschlüsselung auch das Element der Datenverletzung und des Reputationsschadens.

Die Entwicklung von Ransomware spiegelt sich auch in den Zielen wider, die sie anvisiert. Während zunächst, Privatnutzer waren die Hauptopfer, Die heutigen Ransomware-Kampagnen konzentrieren sich zunehmend auf Unternehmen und Organisationen, die sich höhere Lösegeldzahlungen leisten können. Gesundheitseinrichtungen, Bildungseinrichtungen, Regierungsbehörden, und große Unternehmen stellen aufgrund der kritischen Natur ihrer Daten und Dienste wertvolle Ziele dar.

Die Verhinderung und Eindämmung von Ransomware-Angriffen in dieser komplexen Landschaft erfordert einen vielschichtigen Ansatz. Benutzer und Organisationen müssen robuste Sicherheitspraktiken einführen, einschließlich regelmäßiger Software-Updates, Sicherungen, und Mitarbeiterschulungen zum Erkennen von Phishing-Versuchen. Außerdem, Die Implementierung fortschrittlicher Bedrohungserkennungssysteme und der Einsatz umfassender Sicherheitslösungen wie SpyHunter können die Widerstandsfähigkeit eines Unternehmens gegen Ransomware erhöhen.. SpyHunter, mit seinen ausgefeilten Scan-Algorithmen, kann Ransomware-Bedrohungen identifizieren und beheben, Bereitstellung einer wesentlichen Verteidigungsebene in einer ganzheitlichen Cybersicherheitsstrategie.

Ist Ihr Netzwerk sicher? Identifizieren von Schwachstellen bei Ransomware-Angriffen

In unserer vernetzten Welt, Die Gewährleistung der Netzwerksicherheit gegen Ransomware-Angriffe ist für Privatpersonen und Unternehmen gleichermaßen zu einem vorrangigen Anliegen geworden.. Ransomware, eine Schadsoftware, die Dateien verschlüsselt und für deren Freigabe eine Zahlung verlangt, nutzt Schwachstellen aus innerhalb von Netzwerksystemen. Jedoch, Die Identifizierung dieser Schwachstellen vor einem Angreifer kann das Risiko erheblich verringern.

So schützen Sie Ihr Netzwerk, Es ist wichtig, Software und Systeme regelmäßig zu aktualisieren und zu patchen. Veraltete Programme sind ein Signal für Cyberkriminelle, die einfachen Zugriff suchen. Der Einsatz einer zuverlässigen Sicherheitslösung wie SpyHunter kann eine zusätzliche Verteidigungsebene bieten, indem sie Malware-Bedrohungen erkennt und entfernt, die zu Ransomware-Infektionen führen könnten.

Weiter, Informieren Sie Ihr Team oder Ihre Familienmitglieder über die Gefahren von Phishing-E-Mails und bösartigen Anhängen, da dies häufige Vektoren für Ransomware sind. Die Implementierung strenger Zugriffskontrollen und die Verwendung einer Multifaktor-Authentifizierung können auch den unbefugten Zugriff auf vertrauliche Informationen verhindern..

Schließlich, Sichern Sie regelmäßig Ihre Daten. Im Falle eines Ransomware-Angriffs, Das Vorhandensein von Sicherungskopien Ihrer wichtigen Dateien kann den Unterschied zwischen einer schnellen Wiederherstellung und einem katastrophalen Verlust ausmachen.. Dieser einfache Schritt, zusammen mit den oben genannten Maßnahmen, kann die Widerstandsfähigkeit Ihres Netzwerks gegen Ransomware-Angriffe erheblich verbessern.

Die unsichtbaren Risiken öffentlicher Wi-Fi-Netzwerke

Öffentliche WLAN-Netzwerke, während bequem, bergen erhebliche Risiken, insbesondere im Zusammenhang mit Ransomware-Angriffen. Diese Netzwerke sind oft ungesichert, Cyberkriminelle können über das Netzwerk übertragene Daten abfangen oder Malware direkt auf angeschlossenen Geräten installieren..

Um dich zu schützen, Vermeiden Sie sensible Transaktionen, wie Bankgeschäfte oder der Zugriff auf vertrauliche Arbeitsdokumente, über öffentliches WLAN. Wenn die Nutzung öffentlicher WLANs unumgänglich ist, ein VPN (Virtuelles privates Netzwerk) kann Ihre Internetverbindung verschlüsseln, Dadurch wird es für Hacker viel schwieriger, auf Ihre Daten zuzugreifen. Auch, Stellen Sie sicher, dass die Firewall Ihres Geräts aktiviert ist, und erwägen Sie die Verwendung einer Sicherheitssoftware., wie SpyHunter, die vor Malware schützen kann, die versucht, Schwachstellen in öffentlichen WLANs auszunutzen.

Wenn Sie bei der Auswahl der WLAN-Netzwerke, mit denen Sie sich verbinden, vorsichtig sind und vorbeugende Maßnahmen ergreifen, können Sie das Risiko, Opfer von Ransomware und anderen Cyberbedrohungen zu werden, erheblich verringern..

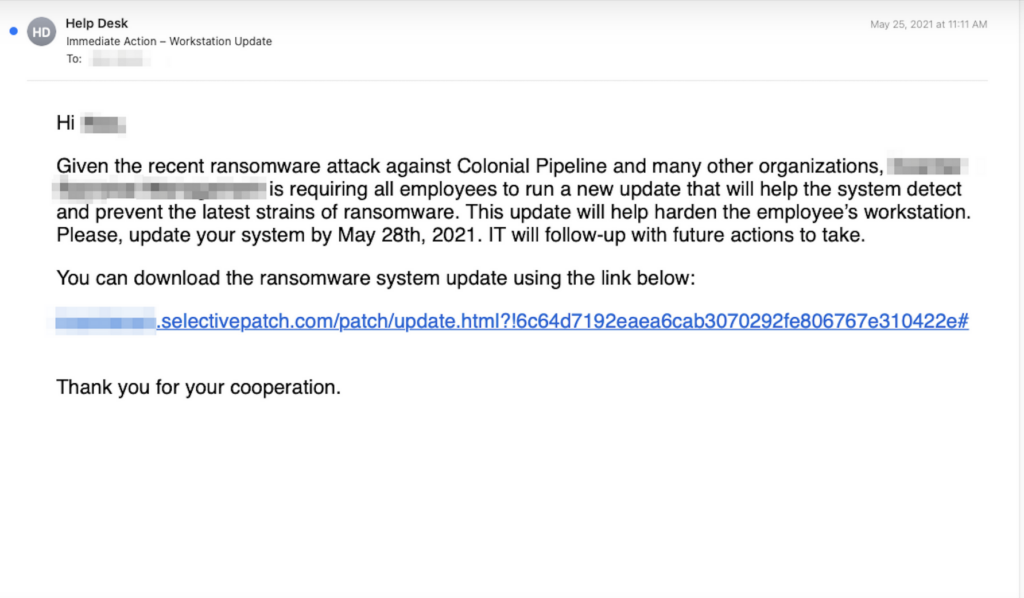

E-Mail-Phishing: Das Tor zu Ransomware-Exploits

E-Mail-Phishing ist eine der häufigsten Methoden, mit denen Angreifer Ransomware verbreiten. Phishing-E-Mails zielen darauf ab, Sie dazu zu verleiten, auf einen Link zu klicken oder einen Anhang herunterzuladen, der Schadsoftware enthält.. Es ist kritisch um diese E-Mails zu erkennen und zu vermeiden um Ihr Netzwerk vor Ransomware zu schützen.

Überprüfen Sie immer die E-Mail-Adresse des Absenders auf Anzeichen verdächtiger Aktivitäten und vermeiden Sie das Öffnen von Anhängen oder Klicken auf Links aus unbekannten Quellen.. Informieren Sie sich und Ihr Team über die neuesten Phishing-Taktiken, da Cyberkriminelle ihre Techniken zur Umgehung von Sicherheitsmaßnahmen ständig weiterentwickeln.

Durch die Implementierung sicherer E-Mail-Gateways und gezielter Angriffsschutz können potenziell gefährliche E-Mails herausgefiltert werden, bevor sie überhaupt Ihren Posteingang erreichen.. In Kombination mit Benutzerwachsamkeit und umfassenden Sicherheitslösungen wie SpyHunter, Sie können eine robuste Verteidigung gegen Phishing-E-Mails aufbauen, die zu Ransomware-Infektionen führen.

Erinnern, Prävention ist der Schlüssel zur Aufrechterhaltung der Sicherheit Ihres Netzwerks gegen die allgegenwärtige Bedrohung durch Ransomware. Indem Sie Ihre Schwachstellen verstehen und proaktiv Maßnahmen ergreifen, um sie zu beheben, Sie können die Wahrscheinlichkeit eines erfolgreichen Ransomware-Angriffs erheblich verringern.

Hier ist ein Beispiel für eine Phishing-E-Mail, die Ransomware über einen bösartigen Link verbreitet:

Umfassende Strategien zur Ransomware-Prävention

Ransomware-Angriffe können den Geschäftsbetrieb stören und zu erheblichen finanziellen Verlusten führen. Um die digitalen Assets Ihres Unternehmens zu schützen, ist es wichtig, umfassende Strategien zur Ransomware-Prävention zu verstehen und umzusetzen.. Unten, Wir erläutern Ihnen wirksame Maßnahmen, die Ihre Cybersicherheit stärken, Minimierung des Risikos von Ransomware-Vorfällen.

Implementierung sicherer Kennwortrichtlinien

Starke Passwortrichtlinien sind Ihre erste Verteidigungslinie zum Schutz Ihrer Systeme vor unbefugtem Zugriff.. Eine robuste Passwortrichtlinie fördert die Erstellung komplexer und einzigartiger Passwörter, die für Angreifer schwer zu erraten sind. So stellen Sie wirksame Kennwortrichtlinien sicher:

- Erstellen Sie Komplexitätsanforderungen: Fordern Sie eine Mischung aus Großbuchstaben, Kleinbuchstaben, Nummern, und Sonderzeichen für alle Passwörter.

- Regelmäßige Änderungen durchführen: Legen Sie einen Zeitplan für Kennwortaktualisierungen fest, Benutzer dazu anzuhalten, ihre Passwörter alle 90 Tage.

- Setzen Sie auf Länge statt Komplexität: Ermutigen Sie zu langen und leicht zu merkenden Passwörtern statt zu komplexen, die aufgeschrieben werden müssen.

- Verwenden Sie die Multi-Faktor-Authentifizierung (MFA): Eine zusätzliche Sicherheitsebene hinzufügen, MFA erfordert eine zweite Form der Überprüfung neben dem Passwort, Deutliche Erhöhung der Kontosicherheit.

- Mitarbeiter schulen: Regelmäßige Schulungen können Mitarbeitern helfen, die Bedeutung sicherer Passwörter und sicherer Praktiken zu verstehen.

In Fällen, in denen die Passwortverwaltung zur Herausforderung wird, Empfehlung eines vertrauenswürdigen Passwort-Managers, was kann generieren, Geschäft, und füllen Sie Ihre Passwörter automatisch aus, könnte von Vorteil sein. Erinnern, Die Sicherheit Ihrer Passwörter ist ein entscheidender Schritt, um unbefugten Zugriff auf Ihre Systeme zu verhindern.

Regelmäßige Software-Updates: Ihre erste Verteidigung

Einer der einfachsten, aber häufig übersehenen Aspekte der Cybersicherheit ist die Aktualisierung Ihrer Software. Regelmäßige Software-Updates bieten nicht nur neue Funktionen und Verbesserungen, sondern beheben auch Sicherheitslücken, die bei Ransomware-Angriffen ausgenutzt werden könnten.. So machen Sie Software-Updates zu einem integralen Bestandteil Ihrer Cybersicherheitsstrategie:

- Automatisieren Sie, wann immer möglich: Aktivieren Sie automatische Updates für Ihr Betriebssystem, Anwendungen, und ggf. weitere Software.

- Zentralisieren Sie die Patchverwaltung: Verwenden Sie ein zentrales Patch-Management-System, um sicherzustellen, dass alle Geräte gleichzeitig aktualisiert werden, und um die Compliance in Ihrem Unternehmen zu verfolgen..

- Priorisieren Sie kritische Updates: Priorisieren Sie immer die Installation von Updates, die als kritisch oder sicherheitsrelevant gelten, um das Risiko einer Ausnutzung zu verringern.

- Regelmäßige Schwachstellenanalysen: Überprüfen Sie Ihre Systeme regelmäßig auf Schwachstellen, um sicherzustellen, dass keine Bedrohungen vorhanden sind, die ausgenutzt werden könnten..

Indem Sie sicherstellen, dass Ihre Systeme auf dem neuesten Stand sind, Sie verringern das Risiko erheblich, dass Angreifer bekannte Schwachstellen ausnutzen, um Ransomware-Angriffe zu starten.

Die Bedeutung von Schulungen zum Sicherheitsbewusstsein

Menschliches Versagen ist ein wesentlicher Faktor für den Erfolg von Ransomware-Angriffen, Schulungen zum Sicherheitsbewusstsein zu einem unverzichtbaren Bestandteil einer umfassenden Präventionsstrategie machen. So führen Sie effektive Schulungen durch:

- Führen Sie regelmäßige Schulungen durch: Bieten Sie fortlaufende Schulungen zu den neuesten Bedrohungen der Cybersicherheit an, einschließlich Ransomware, und bewährte Vorgehensweisen zu ihrer Vermeidung.

- Phishing-Angriffe simulieren: Bringen Sie Ihren Mitarbeitern mithilfe simulierter Phishing-Übungen bei, wie sie bösartige E-Mails erkennen und darauf reagieren..

- Fördern Sie eine offene Kommunikation: Schaffen Sie eine Umgebung, in der sich Mitarbeiter wohl fühlen, wenn sie potenzielle Sicherheitsbedrohungen melden, ohne Repressalien befürchten zu müssen..

- Heben Sie reale Szenarien hervor: Nutzen Sie Fallstudien und Nachrichtenartikel zu aktuellen Ransomware-Angriffen, um die tatsächlichen Auswirkungen von Cybersicherheitsbedrohungen aufzuzeigen..

- Überprüfen Sie die Richtlinien regelmäßig: Überprüfen und aktualisieren Sie Ihre Cybersicherheitsrichtlinien regelmäßig, um die neuesten Bedrohungen und bewährten Sicherheitspraktiken zu berücksichtigen..

Wenn Sie Sicherheitsbewusstsein als Kernelement Ihrer Unternehmenskultur integrieren, können Sie die Wahrscheinlichkeit erfolgreicher Ransomware-Angriffe drastisch verringern.. Indem Sie Ihr Team zur Wachsamkeit ermuntern und ihm beibringen, wie es Bedrohungen erkennt und darauf reagiert, stärken Sie die Abwehr Ihres Unternehmens gegen Ransomware und andere Cybersicherheitsbedrohungen..

Wenn es um den Schutz Ihres Unternehmens vor Ransomware geht, Die Nutzung einer umfassenden Cybersicherheitslösung wie SpyHunter kann eine zusätzliche Sicherheitsebene bieten. Die erweiterten Funktionen zur Malware-Erkennung und -Entfernung von SpyHunter können dabei helfen, Ransomware-Bedrohungen zu identifizieren und zu beseitigen, bevor sie Schaden anrichten können., Gewährleistung der Sicherheit der digitalen Umgebung Ihres Unternehmens.

Warum SpyHunter Ihr bester Verbündeter gegen Ransomware-Bedrohungen ist

In der sich ständig weiterentwickelnden Bedrohungslandschaft von heute, wo Ransomware-Angriffe immer ausgefeilter und häufiger werden, Die Wahl der richtigen Sicherheitssoftware ist wichtiger denn je. SpyHunter erweist sich als beeindruckender Verbündeter in diesem Kampf, bietet umfassenden Schutz, um Ransomware-Bedrohungen zu neutralisieren, bevor sie Schaden anrichten können. Diese mehrschichtige Verteidigungsstrategie verhindert nicht nur, dass Ransomware in Ihr System eindringt, sondern bietet auch Echtzeitschutz zum Schutz Ihres digitalen Lebens.

Echtzeit-Schutzfunktionen von SpyHunter

SpyHunter ist mit erweiterten Echtzeit-Schutzfunktionen ausgestattet, die Ihr System aktiv überwachen und vor Ransomware und anderen bösartigen Bedrohungen schützen.. Zu diesen Funktionen gehören:

- Verhaltensanalyse: SpyHunter verwendet ausgefeilte Algorithmen, um Muster und Verhaltensweisen zu erkennen, die bei Ransomware üblich sind, So kann es Bedrohungen erkennen und stoppen, die herkömmliche, Signaturbasierte Methoden könnten.

- Heuristische Erkennung: Mit diesem Ansatz kann SpyHunter neue und aufkommende Bedrohungen identifizieren, indem es die Eigenschaften von Dateien und Anwendungen auf verdächtige Aktivitäten untersucht, ohne sich auf bekannte Virensignaturen zu verlassen.

- Kontinuierliche Updates: Um der raschen Entwicklung von Ransomware entgegenzuwirken, SpyHunter aktualisiert regelmäßig seine Bedrohungsdatenbank, Stellen Sie sicher, dass Ihr System vor den neuesten Bedrohungen geschützt ist.

- Sicheres Surfen: SpyHunter überwacht Ihre Internet-Browsing-Aktivitäten, um den Zugriff auf bösartige Websites zu verhindern, die Ransomware in Ihr System einschleusen könnten..

- Benutzerdefinierte Malware-Fixes: Für den Fall, dass Ransomware Ihre Abwehrmaßnahmen durchbricht, SpyHunter bietet benutzerdefinierte Malware-Fixes, zugeschnitten auf die Bekämpfung spezifischer Bedrohungen, die auf Ihrem System erkannt wurden.

Diese Echtzeit-Schutzfunktionen sind Teil dessen, was SpyHunter zu einem unverzichtbaren Werkzeug im Kampf gegen Ransomware macht, So bleibt Ihr System jederzeit sicher und Ihre Daten geschützt.

So hilft SpyHunter bei der Vorbeugung von Ransomware-Infektionen

Um Ransomware-Infektionen zu verhindern, ist mehr als nur eine passive Verteidigung erforderlich; Es erfordert proaktive Maßnahmen, die SpyHunter hervorragend bietet. So hilft SpyHunter bei der Vermeidung dieser allgegenwärtigen Bedrohungen:

- E-Mail-Sicherheit: Viele Ransomware-Angriffe werden durch Phishing-E-Mails ausgelöst. SpyHunter durchsucht Ihre E-Mails nach schädlichen Links und Anhängen, Das Risiko einer Ransomware-Infektion wird deutlich reduziert.

- Netzwerkschutz: SpyHunter verfolgt Datenpakete, die in Ihr System ein- und ausgehen, Identifizierung und Blockierung jeglicher Ransomware-bezogener Kommunikation, bevor diese ihre Nutzlast ausführen kann.

- Dateiwächter: Diese Funktion stellt sicher, dass alle neu heruntergeladenen Dateien gründlich auf Ransomware und andere Bedrohungen gescannt werden, bevor sie Schaden anrichten können.

- Ausschlusseinstellungen: Mit SpyHunter können Sie bestimmte Programme vom Scannen ausschließen, Dies ist hilfreich für Softwareentwickler oder diejenigen, die häufig vertrauenswürdige Anwendungen von Drittanbietern verwenden, die von allgemeinen Sicherheitsprogrammen nicht erkannt werden.

- Ransomware-Behebung: Sollte Ihr System Opfer eines Ransomware-Angriffs werden, Die Abhilfefunktionen von SpyHunter machen die durch Ransomware verursachte Verschlüsselung und den Schaden rückgängig, Ziel ist es, Ihre Dateien und Ihr System in den Zustand vor dem Angriff zurückzusetzen.

Durch die Integration von SpyHunter in Ihre Cybersicherheitsroutine, Sie stärken Ihre Abwehr gegen Ransomware erheblich. Seine proaktiven und umfassenden Schutzfunktionen sorgen dafür, dass Ihr System sicher bleibt, So können Sie sich sicher und beruhigt in der digitalen Umgebung bewegen.

Schritt-für-Schritt-Anleitung zum Erkennen und Entfernen von Ransomware

Wenn Ihr Gerät Opfer von Ransomware wird, Es ist wichtig, die Infektion frühzeitig zu erkennen und umgehend Maßnahmen zu ergreifen, um den Schaden zu begrenzen. Dieser Leitfaden bietet einen klaren Plan zum Erkennen und effizienten Entfernen von Ransomware auf Ihren infizierten Systemen..

Anzeichen einer Ransomware-Infektion erkennen

Ransomware kann diskret sein, aber es hinterlässt oft mehrere verräterische Anzeichen, die auf eine Infektion hinweisen. Einige allgemeine Indikatoren sind:

- Unerwartete Popup-Nachrichten, in denen eine Lösegeldzahlung für die Entschlüsselung Ihrer Dateien gefordert wird.

- Sie können nicht auf Ihre Dateien zugreifen, die jetzt möglicherweise seltsame Erweiterungen haben, die vorher nicht da waren.

- Eine deutliche Verlangsamung der Systemleistung, da Ransomware erhebliche Systemressourcen verbrauchen kann.

- Veränderte Desktop-Hintergründe oder Bildschirmschoner, oft ersetzt durch eine Lösegeldforderung oder Warnmeldung.

- Dateien, die nicht geöffnet werden können, Anzeige von Meldungen, dass Ihre Daten verschlüsselt wurden.

Wenn Sie eines dieser Symptome bemerken, sollten Sie sofort Maßnahmen ergreifen, um das Vorhandensein von Ransomware zu bestätigen und den Entfernungsprozess einzuleiten, um weiteren Schaden zu verhindern..

Effektive Entfernung von Ransomware: Verhaltensregeln

Sobald Ransomware erkannt wird, Ein strategischer Ansatz zu seiner Beseitigung ist unerlässlich. Das sollten Sie tun und nicht tun:

Tun:

- Isolieren Sie das infizierte Gerät: Trennen Sie das betroffene Gerät sofort vom Internet und allen Netzwerkverbindungen, um die Verbreitung der Ransomware auf andere Geräte zu verhindern..

- Identifizieren des Ransomware-Typs: Nutzen Sie Ressourcen wie das No More Ransom-Projekt, um die Ransomware-Variante zu bestimmen, mit der Sie es zu tun haben. Diese Informationen sind entscheidend für die Suche nach einem potenziellen Entschlüsselungstool.

- Setzen Sie Sicherheitssoftware ein: Führen Sie eine seriöse Sicherheitslösung wie SpyHunter aus, um Ihr Gerät gründlich zu scannen. SpyHunter kann helfen, Ransomware und andere Malware-Bedrohungen zu identifizieren und zu entfernen.

- Kontaktieren Sie Fachleute: Ziehen Sie in Erwägung, sich von Cybersicherheitsexperten helfen zu lassen, insbesondere bei komplexen Ransomware-Infektionen. Fachleute können Sie beim Entfernungsprozess und der Datenwiederherstellung beraten.

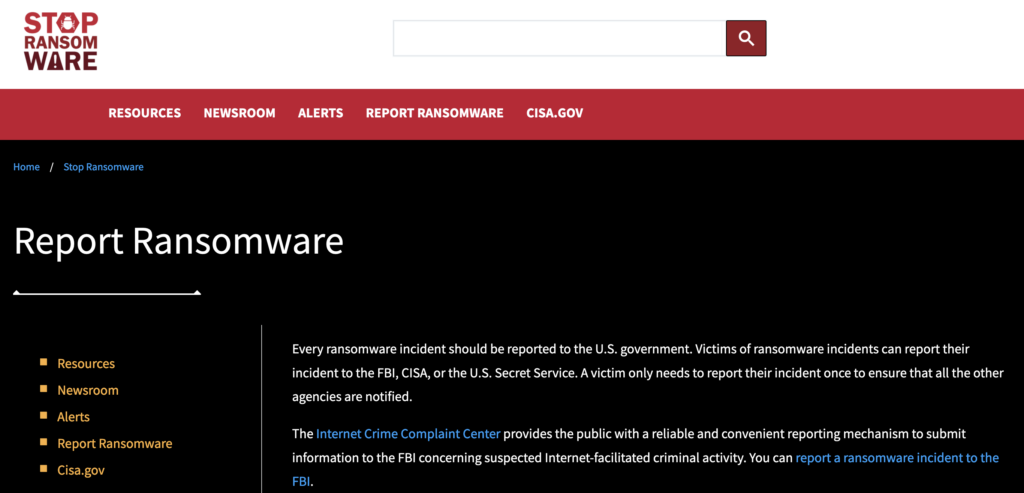

- Den Vorfall melden: Informieren Sie die Strafverfolgungsbehörden über den Ransomware-Angriff. Sie können Orientierung bieten und helfen, zukünftige Angriffe zu verhindern.

Nicht:

- Zahlen Sie die Ransom: Die Zahlung des Lösegelds bietet keine Garantie dafür, dass Sie Ihre Dateien zurückerhalten und ermutigt Cyberkriminelle, ihre schändlichen Aktivitäten fortzusetzen.

- Das infizierte Gerät weiterhin verwenden: Die Verwendung des kompromittierten Geräts kann zu weiterer Verschlüsselung oder Datenverlust führen. Stellen Sie sicher, dass das Gerät isoliert bleibt, bis es vollständig gereinigt ist.

- Versuchen Sie eine manuelle Bereinigung ohne Fachwissen: Sofern Sie nicht über Kenntnisse im Bereich Cybersicherheit verfügen, Der Versuch, Ransomware manuell zu entfernen, kann zu irreversiblem Datenverlust führen oder das Problem verschlimmern.

Die oben beschriebenen Schritte sollen bei der schnellen Erkennung und Entfernung von Ransomware helfen.. Durch einen methodischen Ansatz und die Verwendung von SpyHunter zur Erkennung und Entfernung von Malware, Sie können Ihre Chancen verbessern, sich mit minimalem Schaden von einer Infektion zu erholen. Erinnern, Die beste Verteidigung gegen Ransomware ist proaktive Prävention, inklusive regelmäßiger Backups, aktuelle Sicherheitspatches, und eine robuste Cybersicherheitslösung.

Entwicklung einer leistungsstarken Datensicherungsstrategie

Basteln eine Datensicherungsstrategie ist entscheidend für den Schutz Ihrer wichtigen Dokumente, Fotos, und Dateien vor unerwarteten Ereignissen wie Cyberangriffen oder Hardwarefehlern. Zu einer durchdachten Strategie gehört die Wahl des richtigen Mixes an Backup-Lösungen, Planen regelmäßiger Backups, und Testen der Backups, um sicherzustellen, dass die Daten bei Bedarf wiederhergestellt werden können. Es geht nicht nur darum, Kopien Ihrer Daten zu haben; Es geht darum, diese Kopien auf eine Weise zu erstellen, die Ihren Anforderungen entspricht und gleichzeitig sicherstellt, dass sie sicher und zugänglich bleiben.

Cloud vs. Lokale Backups: Vor-und Nachteile

Auswahl zwischen Cloud- und lokalen Backups ist eine grundlegende Entscheidung bei der Entwicklung Ihrer Backup-Strategie. Beide Optionen haben ihre einzigartigen Vorteile und Einschränkungen, die sorgfältig bedacht werden sollten, um Ihre Backup-Anforderungen effektiv zu erfüllen.

- Cloud-Backups: Cloud-Backups speichern Ihre Daten auf Remote-Servern, auf die von überall mit einer Internetverbindung zugegriffen werden kann. Diese Offsite-Funktion ist für die Wiederherstellung im Falle physischer Katastrophen von Vorteil. Cloud-Dienste bieten oft skalierbare Speicheroptionen und integrierte Sicherheitsmaßnahmen. Jedoch, Abhängigkeit von einer Internetverbindung und laufende Abonnementkosten sind potenzielle Nachteile.

- Lokale Backups: Bei lokalen Backups werden Daten auf externen Festplatten gespeichert, USB-Sticks, oder NAS-Systeme, die sich physisch in Ihren Räumlichkeiten befinden. Sie bieten schnelle Wiederherstellungszeiten und einmalige Kosten für das Speichergerät. Noch, Sie sind anfällig für physische Schäden (z.B., Feuer, Diebstahl) und bieten möglicherweise nicht das gleiche Maß an Verschlüsselung und Sicherheitsmaßnahmen wie Cloud-basierte Lösungen.

Vielfach, Eine Kombination aus Cloud- und lokalen Backups bietet den umfassendsten Schutz, die Stärken jeder Methode nutzen und gleichzeitig die Schwächen der anderen Methode abmildern.

Wie oft sollten Sie Ihre Daten sichern??

Die Häufigkeit der Sicherungen sollte der Wichtigkeit Ihrer Daten und der Häufigkeit ihrer Änderungen entsprechen.. Regelmäßige Backups minimieren das Risiko eines erheblichen Datenverlusts zwischen den Backups, Erleichtert die Wiederherstellung aktueller Informationen nach einem Datenverlust.

- Tägliche Backups: Unverzichtbar für täglich wechselnde Daten, Sicherstellung, dass im Falle eines Computerausfalls oder eines Ransomware-Angriffs nur minimale Arbeitsverluste entstehen. Diese Häufigkeit wird oft für Unternehmen oder Einzelpersonen empfohlen, die regelmäßig mit kritischen Daten arbeiten.

- Wöchentliche oder monatliche Backups: Geeignet für Daten, die sich nicht so häufig ändern oder für persönliche Dateien, die nicht oft aktualisiert werden. Die Entscheidung zwischen wöchentlichen oder monatlichen Backups hängt oft davon ab, wie verheerend ein potenzieller Verlust von Daten im Wert eines Monats wäre.

Durch die Automatisierung Ihres Backup-Prozesses können Sie Ihren Backup-Zeitplan einhalten, ohne daran denken zu müssen, jedes Backup manuell zu starten.. Für kritische Systeme und sensible Daten, Einsatz einer Strategie, die inkrementelle Backups beinhaltet – Sichern Sie nur die Daten, die sich seit der letzten Sicherung geändert haben. – kann Speicherplatz sparen und die Dauer jedes Backups verkürzen.

Schließlich, Jede Backup-Strategie sollte regelmäßige Tests der Sicherungskopien beinhalten. Durch Tests wird sichergestellt, dass Ihre Backups nicht nur vorhanden, sondern auch zuverlässig sind und bei Bedarf wiederhergestellt werden können.. Es ist auch ratsam, mehrere Generationen von Backups aufzubewahren, wie wöchentlich, monatlich, und Jahresarchive, abhängig vom Wert und Lebenszyklus Ihrer Informationen.

Wenn Sie Backup-Lösungen in Betracht ziehen, insbesondere Software, Stellen Sie sicher, dass Sicherheit und Zuverlässigkeit im Vordergrund stehen. In Kontexten, in denen die Erwähnung von Sicherheits- oder Dienstprogrammsoftware relevant ist, wie zum Beispiel der Schutz Ihrer Backups vor Ransomware, SpyHunter zeichnet sich als effektive Lösung aus. Seine Fähigkeiten bei der Identifizierung und Neutralisierung von Bedrohungen können ein unschätzbarer Teil der Absicherung Ihrer Backup-Umgebung sein.

Umgang mit einem Ransomware-Angriff: Sofort zu ergreifende Maßnahmen

Ein Ransomware-Angriff kann für jede Person oder Organisation eine stressige Situation sein. Die sofortige Reaktion kann das Ergebnis und die Geschwindigkeit, mit der der normale Betrieb wieder aufgenommen werden kann, erheblich beeinflussen. Bei einem Angriff, Der erste Schritt besteht darin, die Sicherheit Ihrer verbleibenden digitalen Umgebung zu gewährleisten. Isolieren Sie die infizierten Systeme, um die Verbreitung von Ransomware auf verbundene Netzwerke und Geräte zu verhindern.. Zu dieser Aktion gehört auch die Trennung der Verbindung zum Internet, Deaktivieren von drahtlosen Verbindungen wie WLAN und Bluetooth, und die betroffenen Geräte vom Rest Ihres Netzwerks zu isolieren.

Nächster, Es ist entscheidend, das Ausmaß des Angriffs zu identifizieren. Bewerten Sie, welche Dateien verschlüsselt wurden, und bestimmen Sie die Ransomware-Variante, um die Bedrohung besser zu verstehen. Diese Auswertung wird Ihre nächsten Schritte leiten, einschließlich der Entscheidung über die Durchführbarkeit der Entschlüsselung und das Potenzial zur Wiederherstellung aus Backups. In dieser chaotischen Zeit, Einen klaren Kopf zu bewahren und strukturiert an die Situation heranzugehen ist unerlässlich.

Auch die Kommunikation spielt eine entscheidende Rolle. Informieren Sie alle Beteiligten über den Verstoß, um sicherzustellen, dass sie informiert sind und bereit sind, den Wiederherstellungsprozess zu unterstützen.. Dazu gehören auch Mitarbeiter, Kundschaft, und Partner, die indirekt vom Angriff betroffen sein könnten. Transparenz ist entscheidend, um während und nach dem Wiederherstellungsprozess das Vertrauen aufrechtzuerhalten.

Kontaktaufnahme mit Behörden: Wann und warum es notwendig ist

Ein kritischer Schritt nach einem Ransomware-Angriff, der oft übersehen wird, ist die Kontaktaufnahme mit den Behörden. Strafverfolgungsbehörden wie das FBI, CISA oder lokale Cybercrime-Einheiten verfügen über das Fachwissen und die Ressourcen, um möglicherweise beim Wiederherstellungsprozess zu helfen. Die Meldung des Verbrechens kann auch zu umfassenderen Bemühungen zur Bekämpfung der Ransomware-Epidemie beitragen, indem sie den Behörden wertvolle Informationen liefert, die sie benötigen, um Cyberkriminelle aufzuspüren und strafrechtlich zu verfolgen.. Zudem, in bestimmten Rechtsräumen, Die Meldung solcher Vorfälle kann gesetzlich vorgeschrieben sein, insbesondere bei Verstößen gegen den Datenschutz.

Die Kontaktaufnahme mit den Behörden hilft nicht nur bei der sofortigen Reaktion, sondern trägt auch zum allgemeinen Kampf gegen die digitale Kriminalität bei. Außerdem, Die Strafverfolgungsbehörden bieten möglicherweise Anleitungen oder Ressourcen an, die bei den Wiederherstellungsbemühungen hilfreich sein können, einschließlich der Beratung darüber, ob die Zahlung des Lösegeldes zur Wiedergutmachung führen oder lediglich weitere kriminelle Aktivitäten finanzieren kann.

Entscheidung, ob das Lösegeld bezahlt werden soll: Eine kritische Analyse

Die Entscheidung, im Falle eines Ransomware-Angriffs ein Lösegeld zu zahlen, ist komplex und mit ethischen und praktischen Überlegungen verbunden. Auf der einen Seite, Die Zahlung des Lösegeldes scheint der schnellste Weg zu sein, um wieder Zugriff auf verschlüsselte Dateien zu erhalten. Jedoch, Compliance mit den Angreifern’ Forderungen garantieren keine Rückgabe der Daten und können auch zukünftige kriminelle Aktivitäten finanzieren, Ermutigung der Täter, ihre Taten fortzusetzen.

Die meisten Cybersicherheitsexperten und Strafverfolgungsbehörden raten davon ab, das Lösegeld zu zahlen. Stattdessen, Sie empfehlen, sich auf andere Wiederherstellungsstrategien zu konzentrieren, solche und die Suche nach Entschlüsselungstools, die von Sicherheitsforschern bereitgestellt werden, oder das Verlassen auf Backups, um die verlorenen Daten wiederherzustellen. Es lohnt sich auch, mit Cybersicherheitsexperten zusammenzuarbeiten, die bei der Beurteilung der Situation und der Untersuchung praktikabler Wiederherstellungsoptionen helfen können.. In Fällen, in denen kritische Daten auf dem Spiel stehen und keine Backups verfügbar sind, Die Entscheidung wird deutlich schwieriger und muss von Fall zu Fall getroffen werden, unter Berücksichtigung aller potenziellen Risiken und Vorteile.

In diesen schwierigen Zeiten, Vorbeugende Maßnahmen sind von unschätzbarem Wert. Unternehmen sollten in umfassende Cybersicherheitslösungen wie SpyHunter investieren, um sich vor Malware-Infektionen einschließlich Ransomware zu schützen. Regelmäßige Backups, Schulung der Mitarbeiter zu Phishing und anderen gängigen Angriffsmethoden, und eine robuste Sicherheitsrichtlinie kann das Risiko eines Ransomware-Angriffs und seiner Auswirkungen auf die Organisation erheblich verringern.

Zusammenfassend, beim Umgang mit Ransomware, Der Schwerpunkt sollte auf der Prävention liegen, Vorbereitung, und ein nachdenklicher, Informierte Reaktion auf Angriffe. Die Zusammenarbeit mit Strafverfolgungs- und Cybersicherheitsexperten kann Orientierung und Unterstützung bieten, Hilfe bei der Bewältigung der Folgen eines Angriffs und bei der Stärkung der Abwehr gegen zukünftige Bedrohungen.

Machen Sie Ihr Unternehmen zukunftssicher gegen Ransomware

Wenn wir uns nähern 2025, Es ist klar, dass Ransomware weiterhin eine gewaltige Bedrohung für Organisationen weltweit darstellt. Die sich ständig weiterentwickelnde Natur der Cyber-Bedrohungen erfordert eine proaktive Haltung gegenüber der Cybersicherheit. Um Ihr Unternehmen zukunftssicher gegen Ransomware zu machen, müssen Sie eine robuste Infrastruktur entwickeln, die Angriffen standhält, ohne den Anforderungen der Cyberkriminellen nachzugeben.. Eine umfassende Strategie, die regelmäßige Datensicherungen beinhaltet, Angestellten Training, und die Implementierung fortschrittlicher Technologien zur Bedrohungserkennung ist von entscheidender Bedeutung. Durch die Integration von Verschlüsselungsprotokollen und die Sicherung von Endpunkten lässt sich das Risiko durch Ransomware deutlich verringern.. Außerdem, Durch die Erstellung eines klaren Vorfallreaktionsplans wird sichergestellt, dass Ihr Unternehmen schnell auf einen Ransomware-Angriff reagieren und sich davon erholen kann., Minimierung möglicher Schäden.

Neue Ransomware-Trends, die Sie im Auge behalten sollten 2024 und darüber hinaus

In den kommenden Jahren, Ransomware-Angriffe werden voraussichtlich ausgefeilter, Cyberkriminelle zielen nicht nur auf Computer, sondern auch auf das Internet der Dinge ab (IoT) Geräte, mobile Plattformen, und Cloud-Speicher. KI-gesteuerte Ransomware könnte möglicherweise maschinelles Lernen nutzen, um der Erkennung zu entgehen und ihre Verbreitung zu optimieren. Weiter, der Aufstieg von Ransomware-as-a-Service (RAAS) Plattformen ermöglichen selbst technisch unerfahrenen Akteuren verheerende Angriffe. Das Bewusstsein für diese Trends ist für Cybersicherheitsstrategen von entscheidender Bedeutung, die ihre Abwehr stärken und sich auf zukünftige Bedrohungen vorbereiten möchten..

Zum Schutz vor diesen neuen Bedrohungen, Organisationen sollten Folgendes priorisieren:

- Kontinuierliche Überwachung und Aktualisierung aller Systeme, um Schwachstellen umgehend zu beheben

- Erweiterte Schulungsprogramme, die Mitarbeiter über die neuesten Ransomware-Taktiken und Phishing-Schemata informieren

- Einsatz von KI- und maschinenlernbasierten Sicherheitslösungen zur Erkennung und Blockierung komplexer Bedrohungen

Der aktive Austausch von Bedrohungsdaten mit anderen Organisationen und Strafverfolgungsbehörden kann auch frühzeitig vor neuen Ransomware-Bedrohungen warnen..

Innovationen in der Cybersicherheit: Hackern immer einen Schritt voraus

Die Cybersicherheitsbranche schreitet rasch voran, mit neuen Technologien, die den ausgeklügelten Taktiken der Cyberkriminellen entgegenwirken. Eine solche Innovation ist die Entwicklung von Algorithmen für maschinelles Lernen, die Ransomware-Muster früher vorhersagen und identifizieren können als herkömmliche Methoden.. Werkzeuge zur Verhaltensanalyse werden immer feiner abgestimmt, Bietet die Möglichkeit, zwischen legitimen Benutzeraktionen und potenziell bösartigen Verhaltensweisen zu unterscheiden, die auf einen Ransomware-Angriff hinweisen. Eine weitere vielversprechende Entwicklung ist die Blockchain-Technologie zur Sicherung von Transaktionen und zur Verhinderung von Datenmanipulationen., bietet ein neues Maß an Integritätssicherung bei digitalen Interaktionen.

Für Einzelpersonen und Organisationen gleichermaßen, Die Einführung mehrschichtiger Sicherheitsstrategien, die diese technologischen Fortschritte nutzen, ist von entscheidender Bedeutung. Strategien können sein::

- Einsatz von Firewalls und Intrusion Prevention-Systemen der nächsten Generation, die sich an neue Bedrohungen anpassen

- Durch den Einsatz von KI-integrierten Endgeräteschutzplattformen lässt sich Ransomware besser erkennen

- Implementierung des sicheren Zugriffs auf Service Edge (SASE) Modelle für robustere Netzwerksicherheit

Unternehmen können ihre Widerstandsfähigkeit gegen Ransomware deutlich erhöhen, indem sie sich über Innovationen im Bereich Cybersicherheit informieren und diese Technologien in ihre Abwehrmechanismen integrieren.. Zudem, in Szenarien, in denen sich die Bedrohungslandschaft über die aktuellen Sicherheitsmaßnahmen hinaus entwickelt, Tools wie SpyHunter können eine zusätzliche Schutzebene bieten, indem sie Ransomware und andere Malware-Bedrohungen effizient erkennen und entfernen, Gewährleistung der Sicherheit sensibler Daten und Vermögenswerte.

Schutz vor und Abwehr von Ransomware: Checkliste für 2024

Während wir uns durch 2024, Die Bedrohungslandschaft entwickelt sich weiter, Daher ist es wichtiger denn je, robuste Strategien zum Schutz vor Ransomware und zur Eindämmung dieser Bedrohungen zu entwickeln.. Diese umfassende Checkliste soll Einzelpersonen und Organisationen dabei helfen, ihre Abwehrmaßnahmen zu stärken und die Sicherheit ihrer digitalen Assets zu gewährleisten.. Befolgen Sie diese einfachen Schritte, Sie können das Risiko, Opfer eines Ransomware-Angriffs zu werden, deutlich reduzieren.

- Zugriff einschränken: Beschränken Sie den Zugriff auf Ihre Daten und Systeme auf diejenigen, die sie unbedingt benötigen.. Die Implementierung sicherer Passwörter und Multi-Faktor-Authentifizierung kann eine zusätzliche Sicherheitsebene hinzufügen, Erschweren Sie Angreifern den unbefugten Zugriff.

- Zentralisieren Sie die Verwaltung: Nutzen Sie die zentrale Verwaltung Ihrer digitalen Assets. Dabei geht es um die effektive Kategorisierung und Sicherung sensibler Informationen, unabhängig davon, wo es gespeichert ist. Es ist wichtig, einen klaren Überblick über alle Ihre Daten und die getroffenen Schutzmaßnahmen zu haben.

- Bereitstellen von Anti-Malware-Lösungen: Schutz vor Ransomware erfordert proaktive Maßnahmen. Verwenden Sie erweiterte Anti-Malware-Lösungen, die verdächtige Dateien blockieren können, Überwachen Sie den E-Mail-Verkehr auf schädliche Inhalte, und Phishing-Angriffe identifizieren. Für mehr Sicherheit, Entscheiden Sie sich für Lösungen, die eine signaturlose Verhaltensanalyse bieten, um unbekannte Bedrohungen zu erkennen und einzudämmen.

- Implementieren Sie Patch Management: Halten Sie alle Software und Systeme mit den neuesten Patches auf dem neuesten Stand.. Dies gilt für Betriebssysteme, Anwendungen, und alle angeschlossenen Geräte. Rechtzeitige Updates können Schwachstellen beheben, die von Ransomware ausgenutzt werden könnten.

- Sichere Backups: Einhaltung der 3-2-1 Sicherungsregel – Aufbewahrung von drei Datenkopien auf zwei unterschiedlichen Medien, mit einem extern gespeicherten – ist grundlegend. Durch regelmäßiges Testen von Backups wird sichergestellt, dass diese zuverlässig und unverfälscht sind., Bereitstellung einer Ausfallsicherung im Falle eines Angriffs.

- Schulen Sie Ihr Team: Aufklärung ist der Schlüssel zur Prävention. Schulen Sie Ihre Mitarbeiter in Bezug auf die Gefahren von Ransomware, die Wichtigkeit, verdächtige Aktivitäten zu melden, und die besten Praktiken zur Aufrechterhaltung der Cybersicherheitshygiene. Regelmäßige Updates und Schulungen können Ihre erste Verteidigungslinie stärken: Ihre Benutzer.

- Bereite dich auf das Schlimmste vor: Selbst bei starken Präventionsmaßnahmen, Es ist möglich, Opfer von Ransomware zu werden. Durch die Entwicklung und Aufrechterhaltung eines Vorfallreaktions- und Notfallwiederherstellungsplans stellen Sie sicher, dass Sie schnell auf solche Vorfälle reagieren und sich davon erholen können..

- Führen Sie Risikobewertungen durch: Bewerten Sie regelmäßig Ihre Cybersicherheitslage, um Schwachstellen und potenzielle Einstiegspunkte für Ransomware zu identifizieren.. Dieser proaktive Ansatz ermöglicht es Ihnen, Schwachstellen zu beheben, bevor sie ausgenutzt werden können.

- Erstellen eines Incident Response Plan: Eine klare, Ein präziser Plan, der die im Falle eines Ransomware-Angriffs zu ergreifenden Schritte beschreibt, ist von entscheidender Bedeutung. Dazu gehört auch die Isolierung betroffener Systeme, Identifizierung des Ransomware-Stamms, und zu wissen, wann und wie man die Behörden kontaktiert.

Im Mittelpunkt dieser Schritte, Die Einführung einer speziellen Anti-Ransomware-Lösung wie SpyHunter kann umfassenden Schutz vor einer Vielzahl von Ransomware-Angriffen bieten. Mit seinen erweiterten Funktionen zur Erkennung und Entfernung von Bedrohungen, SpyHunter wurde entwickelt, um Ihre digitale Umgebung vor den neuesten Ransomware-Bedrohungen zu schützen.

Zusammenfassend, Der Schutz vor Ransomware erfordert eine Kombination aus technologischen Lösungen, Benutzerschulung, und Bereitschaftsplanung. Befolgen Sie diese Checkliste, Sie können Ihr Risiko deutlich reduzieren und sicherstellen, dass, selbst angesichts eines Angriffs, die Integrität Ihrer Daten bleibt erhalten. Erinnern, im digitalen Zeitalter, Proaktiv zu sein ist nicht nur eine Option – es ist eine Notwendigkeit.

Ein einheitlicher Ansatz zur Abwehr von Ransomware

Ransomware-Angriffe sind schnell zu einer der größten Bedrohungen für die digitale Sicherheit geworden, stellt viele traditionelle Formen der Cyberkriminalität in den Schatten. Da Angreifer ihre Taktiken ständig verfeinern, Einzelpersonen und Organisationen befinden sich gleichermaßen in einem anhaltenden Kampf um die Sicherung ihrer digitalen Umgebungen. Der Schlüssel zu einer erfolgreichen Verteidigung liegt in der Einführung einer umfassenden, mehrschichtige Strategie, die die verschiedenen Phasen einer potenziellen Ransomware-Infiltration berücksichtigt.

Im Kern, Ein effektiver Ransomware-Schutz erfordert eine Kombination aus proaktiven Maßnahmen, rechtzeitige Erkennung, und robuste Sanierungspläne. Dieser einheitliche Ansatz hilft nicht nur dabei, Angriffe abzuwehren, sondern sorgt auch dafür, dass Störungen und Verluste im unglücklichen Fall eines Verstoßes minimiert werden.. Unten, Wir erläutern die Grundlagen für den Aufbau einer widerstandsfähigen Verteidigung gegen Ransomware..

1. Bildung und Bewusstsein

Das Verständnis der Bedrohungslandschaft ist der erste Schritt zur Formulierung einer Verteidigung. Informieren Sie sich und Ihr Team über die Funktionsweise von Ransomware, seine üblichen Liefermethoden, und die neuesten Trends bei Ransomware-Taktiken, trägt zur Förderung einer Kultur des Cybersicherheitsbewusstseins bei. Regelmäßige Schulungen können die Wahrscheinlichkeit erfolgreicher Phishing-Angriffe deutlich verringern, einer der Hauptüberträger für Ransomware.

2. Implementieren Sie angemessene Sicherheitsmaßnahmen

Starke Sicherheitspraktiken bilden die Grundlage der Ransomware-Resistenz. Hierzu gehört die Implementierung erweiterter Tools zum Schutz vor Malware, strenge Authentifizierungsprotokolle, und umfassende Netzwerksicherheitslösungen. Ein spezielles Anti-Ransomware-Produkt, insbesondere eines wie SpyHunter, kann Ihre Abwehrmaßnahmen erheblich stärken, indem es spezielle Erkennungs- und Entfernungsfunktionen gegen Ransomware und andere Malware bietet.

3. Regelmäßige Backups und Datenverschlüsselung

Der Schutz Ihrer Daten vor unbefugtem Zugriff und die Gewährleistung ihrer Verfügbarkeit auch nach einem Angriff ist von größter Bedeutung. Regelmäßiges Sichern wichtiger Daten und Verschlüsseln vertraulicher Informationen können erhebliche Verluste und Ausfallzeiten verhindern. Lösungen wie SafeMode Snapshots bieten eine optimierte Möglichkeit zum Schutz und zur Wiederherstellung von Daten, Unternehmen können nach einem Angriff den Betrieb schnell wieder aufnehmen.

4. Früherkennung und Reaktion

Bei der Identifizierung und Eindämmung von Ransomware-Bedrohungen ist Geschwindigkeit von entscheidender Bedeutung. Durch den Einsatz von Tools, die Ihr digitales Ökosystem auf verdächtige Aktivitäten überwachen, können Sie Ransomware-Angriffe bereits im Anfangsstadium erkennen.. Gekoppelt mit einem effektiven Incident-Response-Plan, Diese Maßnahmen stellen sicher, dass Sie schnell handeln können, um betroffene Systeme zu isolieren, Schaden mindern, und verhindern Sie die Verbreitung von Ransomware.

5. Halten Sie Software und Systeme auf dem neuesten Stand

Viele Ransomware-Angriffe nutzen Schwachstellen in veralteter Software und Systemen aus. Regelmäßige Aktualisierung Ihrer Betriebssysteme, Anwendungen, und Sicherheitstools mit den neuesten Patches sind ein wichtiges Abschreckungsmittel gegen solche Exploits. Wenn Sie dafür sorgen, dass Ihre digitale Infrastruktur auf dem neuesten Stand ist, verringern Sie die Möglichkeiten, über die Ransomware in Ihr Netzwerk eindringen kann..

6. Nutzen Sie den Schutz von Betriebssystem und Anwendungen

Moderne Betriebssysteme und Anwendungen verfügen oft über integrierte Sicherheitsfunktionen, die Ransomware-Angriffe verhindern sollen. Beispielsweise, Fenster 10 enthält Ransomware-Schutzfunktionen, die, wenn aktiviert, bieten eine zusätzliche Sicherheitsebene. Wenn Sie sich mit diesen integrierten Tools vertraut machen und sie in Ihr allgemeines Sicherheitsframework integrieren, kann dies erhebliche Vorteile bei der Abwehr von Ransomware bieten..

Abschluss

Die Bekämpfung von Ransomware erfordert einen proaktiven und informierten Ansatz. Die Bedeutung der Nutzung moderner Sicherheitssoftware kann in unserem zunehmend digitalen Zeitalter nicht genug betont werden. Tools wie SpyHunter bieten umfassenden Schutz vor den unzähligen Formen von Malware, die unsere Online-Sicherheit bedrohen. Ebenso wichtig für eine starke Verteidigung gegen Ransomware ist die regelmäßige Erstellung von Backups. Durch die Pflege aktueller Backups wichtiger Dateien, Sie schützen Ihre Daten, Sicherstellung, dass Sie über eine zuverlässige Fallback-Option verfügen, falls Sie jemals Opfer eines Angriffs werden sollten.

Im unglücklichen Fall, dass Ransomware Ihr System kompromittiert, Es ist wichtig zu wissen, wie man effektiv reagiert. Erste, Vermeiden Sie es, das Lösegeld zu zahlen, da dies die Rückgabe Ihrer Dateien nicht garantiert und nur kriminelle Aktivitäten fördert. Stattdessen, Konzentrieren Sie sich auf das Entfernen der Schadsoftware von Ihrem Computer. Das Einleiten eines gründlichen Scans mit einem vertrauenswürdigen Sicherheitstool wie SpyHunter kann helfen, die Ransomware zu identifizieren und zu beseitigen. Auch, Die Einholung professioneller Beratung oder die Suche nach Unterstützung bei Anti-Ransomware-Communitys im Internet kann weitere Hilfe bei der Wiederherstellung und Prävention bieten.

Schließlich, Es ist von unschätzbarem Wert, sich zu informieren und über die neuesten Ransomware-Taktiken und Schutzstrategien auf dem Laufenden zu bleiben. Bewusstsein und Vorbereitung sind Schlüsselkomponenten zur Minimierung des Risikos und der Auswirkungen dieser Bedrohungen. Ausführlichere Anleitungen zum Schutz Ihres Systems vor Ransomware, einschließlich praxisnaher Schutztests verschiedener Sicherheitsprodukte, Die Erkundung seriöser Quellen kann Erkenntnisse und Empfehlungen liefern, die auf Ihre Bedürfnisse zugeschnitten sind.

- Schritt 1

- Schritt 2

- Schritt 3

- Schritt 4

- Schritt 5

Schritt 1: Scan für Ransomware mit SpyHunter Anti-Malware-Tool

Automatische Entfernung von Ransomware - Videoanleitung

Schritt 2: Deinstallieren Sie Ransomware und zugehörige Malware von Windows

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Schritt 3: Reinigen Sie alle Register, von Ransomware auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort erstellt von Ransomware. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Bevor es losgeht "Schritt 4", Bitte booten wieder in den Normalmodus, falls Sie sich gerade im abgesicherten Modus.

Dies ermöglicht es Ihnen, zu installieren und zu Verwendung SpyHunter 5 erfolgreich.

Schritt 4: Starten Sie Ihren PC im abgesicherten Modus zu isolieren und entfernen Ransomware

Schritt 5: Versuchen Sie Dateien verschlüsselt von Ransomware Wiederherstellen.

Verfahren 1: Verwenden Sie STOP Decrypter von Emsisoft.

Nicht alle Varianten dieser Ransomware können kostenlos entschlüsselt werden, aber wir haben die Entschlüsselungsvorrichtung, die von Forschern hinzugefügt, die häufig mit den Varianten aktualisiert wird, die schließlich entschlüsselt worden. Sie können Ihre Dateien mit den nachstehenden Anweisungen versuchen und entschlüsseln, aber wenn sie nicht funktionieren, leider Ihre Variante der Ransomware Virus dann nicht entschlüsselbar.

Folgen Sie den Anweisungen unten, um den Decrypter Emsisoft zu verwenden und entschlüsseln Sie Ihre Dateien kostenlos. Sie können Download der Emsisoft Entschlüsselungs-Tool verknüpft hier und dann folgen die nachstehenden Schritte zur Verfügung gestellt:

1 Rechtsklick auf dem Decrypter und klicken Sie auf Als Administrator ausführen Wie nachfolgend dargestellt:

2. Vereinbaren Sie mit den Lizenzbedingungen:

3. Klicke auf "Ordner hinzufügen" und fügen Sie dann die Ordner, in denen Sie Dateien entschlüsselt wollen wie unten gezeigt:

4. Klicke auf "Entschlüsselt" und warten auf Ihre Dateien decodiert werden.

Notiz: Kredit für den decryptor geht Forscher Emsisoft, die den Durchbruch mit diesem Virus gemacht haben.

Verfahren 2: Verwenden Sie eine Datenwiederherstellungssoftware

Ransomware-Infektionen und Ransomware zielen Sie Ihre Dateien mit einem Verschlüsselungsalgorithmus zu verschlüsseln, die sehr schwer zu entschlüsseln. Dies ist, warum wir ein Datenrückgewinnungsverfahren vorgeschlagen haben, die Sie um direkte Entschlüsselung gehen können helfen und versuchen, Ihre Dateien wiederherstellen. Beachten Sie, dass diese Methode nicht sein kann 100% wirksam, aber Sie können auch ein wenig oder viel in verschiedenen Situationen helfen.

Klicken Sie einfach auf den Link und oben auf die Menüs der Website, wählen Datenwiederherstellung - Datenwiederherstellungs-Assistent für Windows oder Mac (abhängig von Ihrem Betriebssystem), Laden Sie das Tool herunter und führen Sie es aus.

Ransomware-FAQ

What is Ransomware Ransomware?

Ransomware ist ein Ransomware Infektion - Die schädliche Software, die still in Ihren Computer eindringt und entweder den Zugriff auf den Computer selbst blockiert oder Ihre Dateien verschlüsselt.

Viele Ransomware-Viren verwenden ausgefeilte Verschlüsselungsalgorithmen, um Ihre Dateien unzugänglich zu machen. Das Ziel von Ransomware-Infektionen besteht darin, eine Lösegeldzahlung zu verlangen, um wieder auf Ihre Dateien zugreifen zu können.

What Does Ransomware Ransomware Do?

Ransomware im Allgemeinen ist ein schädliche Software das ist entworfen um den Zugriff auf Ihren Computer oder Ihre Dateien zu blockieren bis ein Lösegeld gezahlt wird.

Ransomware-Viren können das auch Ihr System beschädigen, Daten beschädigen und Dateien löschen, was zum dauerhaften Verlust wichtiger Dateien führt.

How Does Ransomware Infect?

Auf verschiedene Arten. Ransomware Ransomware infiziert Computer durch Senden über Phishing-E-Mails, mit Virusanhaftung. Dieser Anhang wird normalerweise als wichtiges Dokument maskiert, wie eine Rechnung, Bankdokument oder sogar ein Flugticket und es sieht für Benutzer sehr überzeugend aus.

Another way you may become a victim of Ransomware is if you Laden Sie ein gefälschtes Installationsprogramm herunter, Crack oder Patch von einer Website mit geringer Reputation oder wenn Sie auf einen Virenlink klicken. Viele Benutzer berichten von einer Ransomware-Infektion durch Herunterladen von Torrents.

How to Open .Ransomware files?

Sie can't ohne Entschlüsseler. An dieser Stelle, die .Ransomware Dateien sind verschlüsselt. Sie können sie erst öffnen, wenn sie mit einem bestimmten Entschlüsselungsschlüssel für den jeweiligen Algorithmus entschlüsselt wurden.

Was tun, wenn ein Entschlüsseler nicht funktioniert??

Keine Panik, und Sichern Sie die Dateien. Wenn ein Entschlüsseler Ihre nicht entschlüsselt hat .Ransomware Dateien erfolgreich, dann verzweifle nicht, weil dieser Virus noch neu ist.

Kann ich wiederherstellen ".Ransomware" Dateien?

Ja, Manchmal können Dateien wiederhergestellt werden. Wir haben mehrere vorgeschlagen Methoden zur Wiederherstellung von Dateien Das könnte funktionieren, wenn Sie wiederherstellen möchten .Ransomware Dateien.

Diese Methoden sind in keiner Weise 100% garantiert, dass Sie Ihre Dateien zurückerhalten können. Aber wenn Sie ein Backup haben, Ihre Erfolgschancen sind viel größer.

How To Get Rid of Ransomware Virus?

Der sicherste und effizienteste Weg zur Entfernung dieser Ransomware-Infektion ist die Verwendung von a professionelles Anti-Malware-Programm.

Es wird nach Ransomware-Ransomware suchen und diese finden und dann entfernen, ohne Ihre wichtigen .Ransomware-Dateien zusätzlich zu beschädigen.

Kann ich Ransomware den Behörden melden??

Falls Ihr Computer mit einer Ransomware-Infektion infiziert wurde, Sie können es den örtlichen Polizeibehörden melden. Es kann Behörden weltweit dabei helfen, die Täter hinter dem Virus zu verfolgen und zu ermitteln, der Ihren Computer infiziert hat.

Unten, Wir haben eine Liste mit Regierungswebsites erstellt, Hier können Sie einen Bericht einreichen, falls Sie Opfer eines Cyberkriminalität:

Cyber-Sicherheitsbehörden, Verantwortlich für die Bearbeitung von Ransomware-Angriffsberichten in verschiedenen Regionen auf der ganzen Welt:

Deutschland - Offizielles Portal der deutschen Polizei

Vereinigte Staaten - IC3 Internet Crime Complaint Center

Großbritannien - Action Fraud Police

Frankreich - Innenministerium

Italien - Staatliche Polizei

Spanien - Nationale Polizei

Niederlande - Strafverfolgung

Polen - Polizei

Portugal - Justizpolizei

Griechenland - Cyber Crime Unit (Griechische Polizei)

Indien - Polizei von Mumbai - CyberCrime-Untersuchungszelle

Australien - Australisches High Tech Crime Center

Berichte können in unterschiedlichen Zeiträumen beantwortet werden, abhängig von Ihren lokalen Behörden.

Können Sie verhindern, dass Ransomware Ihre Dateien verschlüsselt??

Ja, Sie können Ransomware verhindern. Der beste Weg, dies zu tun, besteht darin, sicherzustellen, dass Ihr Computersystem mit den neuesten Sicherheitspatches aktualisiert wird, Verwenden Sie ein seriöses Anti-Malware-Programm und Firewall, Sichern Sie Ihre wichtigen Dateien regelmäßig, und vermeiden Sie das Anklicken bösartige Links oder unbekannte Dateien herunterladen.

Can Ransomware Ransomware Steal Your Data?

Ja, in den meisten Fällen Ransomware wird Ihre Informationen stehlen. It is a form of malware that steals data from a user's computer, verschlüsselt es, und fordert dann ein Lösegeld, um es zu entschlüsseln.

Vielfach, die Malware-Autoren oder Angreifer drohen damit, die Daten zu löschen bzw veröffentlichen Sie es online es sei denn, das Lösegeld wird bezahlt.

Kann Ransomware WLAN infizieren?

Ja, Ransomware kann WLAN-Netzwerke infizieren, da böswillige Akteure damit die Kontrolle über das Netzwerk erlangen können, vertrauliche Daten stehlen, und Benutzer sperren. Wenn ein Ransomware-Angriff erfolgreich ist, Dies könnte zu einem Dienst- und/oder Datenverlust führen, und in einigen Fällen, finanzielle Verluste.

Soll ich Ransomware bezahlen?

Nicht, Sie sollten Ransomware-Erpresser nicht bezahlen. Ihre Zahlung ermutigt nur Kriminelle und garantiert nicht, dass die Dateien oder Daten wiederhergestellt werden. Der bessere Ansatz besteht darin, ein sicheres Backup wichtiger Daten zu haben und von vornherein auf die Sicherheit zu achten.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, Die Hacker haben möglicherweise immer noch Zugriff auf Ihren Computer, Daten, oder Dateien und kann weiterhin damit drohen, sie offenzulegen oder zu löschen, oder sie sogar zur Begehung von Cyberkriminalität nutzen. In einigen Fällen, sie können sogar weiterhin zusätzliche Lösegeldzahlungen verlangen.

Kann ein Ransomware-Angriff erkannt werden??

Ja, Ransomware erkannt werden kann. Anti-Malware-Software und andere fortschrittliche Sicherheitstools kann Ransomware erkennen und den Benutzer warnen wenn es auf einer Maschine vorhanden ist.

Es ist wichtig, über die neuesten Sicherheitsmaßnahmen auf dem Laufenden zu bleiben und die Sicherheitssoftware auf dem neuesten Stand zu halten, um sicherzustellen, dass Ransomware erkannt und verhindert werden kann.

Werden Ransomware-Kriminelle erwischt??

Ja, Ransomware-Kriminelle werden erwischt. Strafverfolgungsbehörden, wie das FBI, Interpol und andere waren erfolgreich dabei, Ransomware-Kriminelle in den USA und anderen Ländern aufzuspüren und strafrechtlich zu verfolgen. Da Ransomware-Bedrohungen weiter zunehmen, ebenso die Durchsetzungstätigkeit.

Über die Ransomware-Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese Ransomware-Anleitung zum Entfernen ist enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen zu helfen, die spezifische Malware zu entfernen und Ihre verschlüsselten Dateien wiederherzustellen.

Wie haben wir die Recherche zu dieser Ransomware durchgeführt??

Unsere Forschung basiert auf einer unabhängigen Untersuchung. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, und als solche, Wir erhalten täglich Updates zu den neuesten Malware- und Ransomware-Definitionen.

Weiter, die Forschung hinter der Ransomware-Ransomware-Bedrohung wird unterstützt mit Virustotal und die NoMoreRansom Projekt.

Um die Ransomware-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

Als Website, die sich seitdem der Bereitstellung kostenloser Anweisungen zum Entfernen von Ransomware und Malware widmet 2014, Die Empfehlung von SensorsTechForum lautet: Achten Sie nur auf vertrauenswürdige Quellen.

Wie man vertrauenswürdige Quellen erkennt:

- Immer überprüfen "Über uns" Website.

- Profil des Inhaltserstellers.

- Stellen Sie sicher, dass sich echte Personen hinter der Website befinden und keine falschen Namen und Profile.

- Überprüfen Sie Facebook, Persönliche Profile von LinkedIn und Twitter.