今日のオンライン世界で最も蔓延している脅威の1つから身を守る準備はできていますか?? ランサムウェア, 恐ろしいサイバーセキュリティの脅威, ファイルを人質に取って支払いを要求する, 個人と組織の両方に驚くべき速度で影響を与えている. これ 総合ガイド ランサムウェアの複雑さに迫る, 進化する戦術や照準の標的から、防衛に必要な重要な防御戦略まで.

ランサムウェアの巧妙な拡散方法について学ぶ, 定期的なソフトウェア更新やバックアップなどのサイバーセキュリティ対策の重要性, と SpyHunterのようなツールがいかに重要か デジタル防御を強化する. ランサムウェアの脅威に先手を打ってデジタル資産を安全に保つ方法を探ります。.

今日の脅威情勢におけるランサムウェアの定義?

ランサムウェアは、世界中の個人と組織の両方にとって最も重大なサイバーセキュリティの脅威の1つとして浮上しています。. この悪意のあるソフトウェア, ファイルを暗号化し、解除のために金銭を要求する, 急速に進化した, 技術の変化を反映して, お支払い方法, サイバー犯罪の戦術. ランサムウェアの性質を理解する, その操作, そしてその意味は効果的な予防と対応にとって極めて重要である.

ランサムウェア攻撃 ファイルへのアクセスをロックするために暗号化を使用するのが特徴である, システム, またはネットワーク全体. 現在のデジタル環境においてこれらの攻撃が際立っているのは、脆弱性を巧妙に悪用している点である。, 人間の行動におけるものも含む. フィッシングメール, 詐欺的なリンク, 侵害されたウェブサイトは依然としてランサムウェア拡散の一般的な媒体となっている. でも, サイバーセキュリティの状況は、より高度な配布方法にも直面している。, ネットワークの脆弱性を悪用したり、検出システムが識別するための痕跡を残さないファイルレスマルウェア技術を使用するなど.

現代のランサムウェアの特徴の一つは、身代金の支払いにビットコインなどの暗号通貨を活用する能力だ。. 従来の支払い方法からデジタル通貨への移行により、取引の追跡と犯人の特定が著しく困難になっている。. さらに, ランサムウェアの運営者は、要求が満たされなければデータへのアクセスを拒否するだけでなく、機密情報を公開すると脅迫することが多い。, 暗号化の直接的な影響に加えて、データ漏洩や評判の失墜という要素が加わる.

ランサムウェアの進化は、狙うターゲットにも反映されている. 当初は, 個人ユーザーが主な被害者であった, 今日のランサムウェア攻撃は、より大きな身代金を支払う余裕のある企業や組織を標的にすることがますます増えている。. 医療機関, 教育機関, 政府機関, 大企業は、そのデータとサービスの重要性から、貴重な標的となっている。.

この複雑な状況でランサムウェア攻撃を防止し、軽減するには多面的なアプローチが必要です. ユーザーと組織は強力なセキュリティ対策を採用する必要がある, 定期的なソフトウェアアップデートを含む, バックアップ, フィッシング詐欺の見分け方に関する従業員研修. 加えて, 高度な脅威検出システムを実装し、SpyHunterのような包括的なセキュリティソリューションを採用することで、組織のランサムウェアに対する耐性を高めることができます。. スパイハンター, 洗練されたスキャンアルゴリズム, ランサムウェアの脅威を特定し、修復できる, 総合的なサイバーセキュリティ戦略において重要な防御層を提供する.

あなたのネットワークは安全ですか? ランサムウェア攻撃に対する脆弱性の特定

相互につながった世界において, ランサムウェア攻撃に対するネットワークの安全性を確保することは、個人にとっても企業にとっても最重要課題となっている。. ランサムウェア, ファイルを暗号化し、解除のために金銭を要求する悪意のあるソフトウェア, 脆弱性を悪用する ネットワークシステム内. でも, 攻撃者より先にこれらの脆弱性を特定することで、リスクを大幅に軽減できる。.

ネットワークを保護するには, ソフトウェアとシステムを定期的に更新し、パッチを当てることが不可欠である. 時代遅れのプログラムは、簡単にアクセスしようとするサイバー犯罪者にとっての目印となる. SpyHunterのような信頼性の高いセキュリティソリューションを採用することで、ランサムウェア感染につながる可能性のあるマルウェアの脅威を検出して削除することで、防御の層を追加できます。.

さらに, フィッシングメールや悪意のある添付ファイルの危険性についてチームや家族に教育する, これらはランサムウェアの一般的な攻撃経路であるため. 強力なアクセス制御を実装し、多要素認証を使用することで、機密情報への不正アクセスを防ぐこともできます。.

ついに, データを定期的にバックアップする. ランサムウェア攻撃を受けた場合, 重要なファイルのバックアップコピーを持っているかどうかは、迅速な回復と壊滅的な損失の違いになる可能性があります。. この簡単なステップ, 上記の対策に加えて, ランサムウェア攻撃に対するネットワークの耐性を大幅に向上させることができます.

公衆Wi-Fiネットワークの目に見えないリスク

公共Wi-Fiネットワーク, 便利ながら, 重大なリスクがある, 特にランサムウェア攻撃に関連して. これらのネットワークは安全でないことが多い, サイバー犯罪者がネットワーク経由で送信されるデータを傍受したり、接続されたデバイスに直接マルウェアを展開したりできるようになる.

身を守るために, 機密性の高い取引を避ける, 銀行業務や機密性の高い業務文書へのアクセスなど, 公共Wi-Fiで. 公共Wi-Fiの使用が避けられない場合, VPN (仮想プライベートネットワーク) インターネット接続を暗号化できる, ハッカーがデータにアクセスするのがはるかに困難になります. また, デバイスのファイアウォールが有効になっていることを確認し、セキュリティソフトウェアの使用を検討してください。, SpyHunterのように, 公共Wi-Fiの脆弱性を悪用しようとするマルウェアから保護できます.

接続するWi-Fiネットワークに注意し、予防策を講じることで、ランサムウェアやその他のサイバー脅威の被害に遭うリスクを大幅に減らすことができます。.

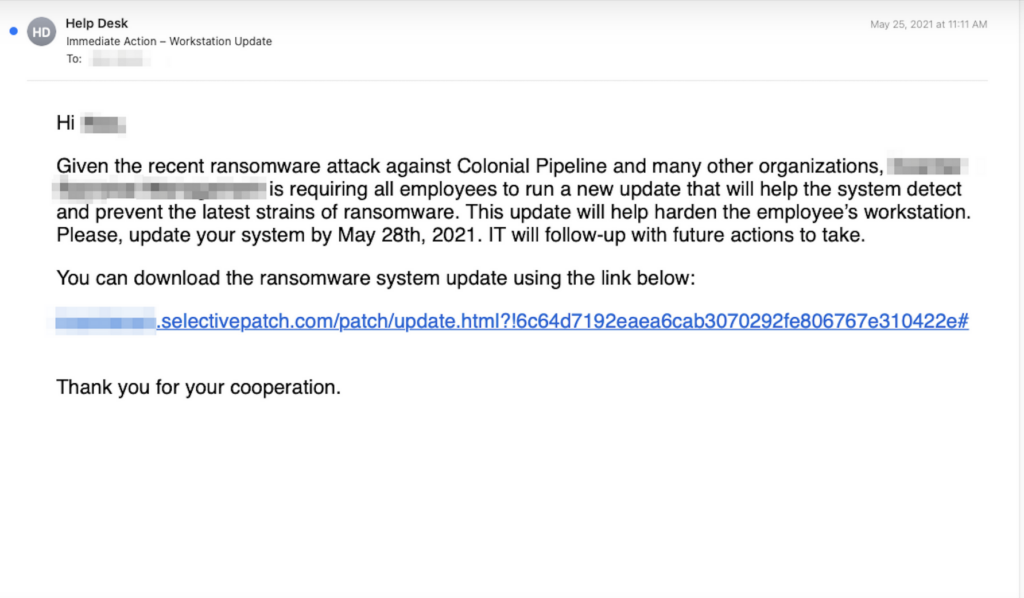

メールフィッシング: ランサムウェア攻撃への入り口

メールフィッシングは、攻撃者がランサムウェアを配布するために使用する最も一般的な方法の1つです。. フィッシングメールは、リンクをクリックさせたり、悪意のあるソフトウェアを含む添付ファイルをダウンロードさせたりするために設計されています。. それは重要です これらのメールを認識して回避する ランサムウェアからネットワークを保護する.

送信者のメールアドレスを常に確認し、疑わしいアクティビティの兆候がないか確認し、不明なソースからの添付ファイルを開いたりリンクをクリックしたりしないでください。. 最新のフィッシング攻撃手法について自分自身とチームに教育する, サイバー犯罪者はセキュリティ対策を回避するための技術を継続的に進化させている.

安全な電子メールゲートウェイと標的型攻撃保護を実装すると、潜在的に危険な電子メールが受信トレイに届く前にフィルタリングできるようになります。. ユーザーの警戒とSpyHunterのような包括的なセキュリティソリューションを組み合わせる, ランサムウェア感染につながるフィッシングメールに対する強力な防御を構築できます.

覚えて, ランサムウェアの脅威からネットワークのセキュリティを維持するには、予防が鍵となります。. 自分の弱点を理解し、積極的に対処することで, ランサムウェア攻撃が成功する可能性を大幅に減らすことができます.

悪意のあるリンクを介してランサムウェアを配布するフィッシングメールの例です:

ランサムウェア防止のための包括的な戦略

ランサムウェア攻撃は事業運営を混乱させ、多大な経済的損失をもたらす可能性がある. ランサムウェア防止のための包括的な戦略を理解して実装することは、組織のデジタル資産を保護するために不可欠です。. 下, サイバーセキュリティ体制を強化する効果的な対策について詳しく説明します, ランサムウェア被害のリスクを最小限に抑える.

強力なパスワードポリシーの実装

強力なパスワードポリシーは、不正アクセスからシステムを保護するための第一の防御線です。. 強力なパスワードポリシーは、攻撃者が推測しにくい複雑でユニークなパスワードの作成を推奨します。. 効果的なパスワードポリシーを確保するための手順は次のとおりです。:

- 複雑な要件を作成する: 大文字と小文字の混在を義務付ける, 小文字, 数字, すべてのパスワードに特殊文字を使用.

- 定期的な変更を実施する: パスワード更新のスケジュールを設定する, ユーザーにパスワードを定期的に変更するよう促す 90 日々.

- 複雑さよりも長さを重視する: 複雑で書き留めたパスワードではなく、長くて覚えやすいパスワードを推奨します。.

- 多要素認証を使用する (MFA): セキュリティのさらなる強化, MFAではパスワード以外の2番目の認証形式が必要です, アカウントのセキュリティを大幅に強化.

- 従業員の教育: 定期的なトレーニングセッションは、従業員が強力なパスワードと安全な慣行の重要性を理解するのに役立ちます。.

パスワード管理が困難になる場合, 信頼できるパスワードマネージャーの推奨, 生成できる, お店, パスワードを自動入力する, 有益かもしれない. 覚えて, パスワードを安全に保つことは、システムへの不正アクセスを防ぐための重要なステップです。.

定期的なソフトウェアアップデート: 最初の防御

サイバーセキュリティの最も単純でありながら見落とされがちな側面の1つは、ソフトウェアを最新の状態に保つことです。. 定期的なソフトウェアアップデートは、新機能や改善点を提供するだけでなく、ランサムウェア攻撃に悪用される可能性のあるセキュリティの脆弱性も修正します。. ソフトウェアアップデートをサイバーセキュリティ戦略の不可欠な要素にする方法:

- 可能な限り自動化する: オペレーティングシステムの自動更新を有効にする, アプリケーション, および該当する場合はその他のソフトウェア.

- パッチ管理を一元化: 一元化されたパッチ管理システムを使用して、すべてのデバイスが同時に更新され、組織全体のコンプライアンスを追跡できるようにします。.

- 重要な更新を優先する: 悪用されるリスクを軽減するために、重要またはセキュリティ関連とみなされるアップデートのインストールを常に優先してください。.

- 定期的な脆弱性評価: システムの脆弱性を定期的に評価し、悪用される可能性のある脅威が露出していないことを確認します。.

システムを最新の状態に保つことで, 攻撃者が既知の脆弱性を悪用してランサムウェア攻撃を仕掛けるリスクを大幅に軽減します。.

セキュリティ意識向上トレーニングの重要性

ランサムウェア攻撃の成功には人為的ミスが大きな要因となる, セキュリティ意識向上トレーニングを包括的な予防戦略の不可欠な要素にする. 効果的なトレーニングを実施する方法は次のとおりです:

- 定期的なトレーニングセッションを実施する: 最新のサイバーセキュリティの脅威を網羅した継続的なトレーニングを提供する, ランサムウェアを含む, 予防のためのベストプラクティス.

- フィッシング攻撃をシミュレートする: フィッシングの模擬演習を使用して、悪意のあるメールを認識して対応する方法を従業員に教える.

- オープンなコミュニケーションを奨励する: 従業員が報復を恐れることなく、潜在的なセキュリティ脅威を安心して報告できる環境を作りましょう。.

- 現実世界のシナリオを強調する: 最近のランサムウェア攻撃に関するケーススタディやニュース記事を使用して、サイバーセキュリティの脅威が現実世界に与える影響を示す.

- 定期的にポリシーを確認する: 最新の脅威とセキュリティのベストプラクティスを反映するために、サイバーセキュリティポリシーを定期的に見直し、更新する.

セキュリティ意識を組織文化の中核要素として取り入れることで、ランサムウェア攻撃が成功する可能性を大幅に減らすことができます。. 警戒を促し、脅威を認識して対応する方法についてチームを教育することで、ランサムウェアやその他のサイバーセキュリティの脅威に対する組織の防御が強化されます。.

ランサムウェアから組織を守るには, SpyHunterのような包括的なサイバーセキュリティソリューションを利用することで、セキュリティをさらに強化することができます。. SpyHunterの高度なマルウェア検出および削除機能は、ランサムウェアの脅威が被害をもたらす前に特定して排除するのに役立ちます。, 組織のデジタル環境の安全性を確保する.

SpyHunter がランサムウェアの脅威に対する最良の味方である理由

今日の脅威は常に進化しています, ランサムウェア攻撃はますます巧妙化し、頻繁に発生している, 適切なセキュリティソフトウェアを選択することはこれまで以上に重要です. SpyHunterはこの戦いで強力な味方として登場する, ランサムウェアの脅威が被害をもたらす前に無力化するように設計された包括的な保護を提供します. この多層防御戦略は、ランサムウェアがシステムに侵入するのを防ぐだけでなく、デジタルライフを保護するためのリアルタイム保護も提供します。.

SpyHunterのリアルタイム保護機能

SpyHunterは、ランサムウェアやその他の悪意のある脅威からシステムを積極的に監視して保護する高度なリアルタイム保護機能を備えています。. これらの機能には、:

- 行動分析: SpyHunterは高度なアルゴリズムを使用して、ランサムウェアに共通するパターンと動作を検出します。, 従来の脅威を特定し、阻止することを可能にする, 署名ベースの方法では.

- ヒューリスティック検出: このアプローチにより、SpyHunterはファイルやアプリケーションの特性を調べて疑わしいアクティビティを検出し、新たな脅威を特定することができます。, 既知のウイルスシグネチャに頼らずに.

- 継続的なアップデート: 急速に進化するランサムウェアに対抗するため, SpyHunterは脅威データベースを定期的に更新しています, 最新の脅威からシステムを保護する.

- 安全なブラウジング: SpyHunterは、インターネット閲覧アクティビティを監視し、システムにランサムウェアを導入する可能性のある悪意のあるウェブサイトへのアクセスを防止します。.

- カスタムマルウェアの修正: ランサムウェアが防御を突破した場合, SpyHunterはカスタムマルウェア修正プログラムを提供します, システム上で検出された特定の脅威に対処するためにカスタマイズされています.

これらのリアルタイム保護機能は、SpyHunterがランサムウェアとの戦いに不可欠なツールである理由の一部です。, システムを安全に保ち、データを常に保護します.

SpyHunterがランサムウェア感染の防止にどのように役立つか

ランサムウェア感染を防ぐには、受動的な防御だけでは不十分; SpyHunterは、積極的な対策を要求します。. SpyHunterがこれらの蔓延する脅威を回避する方法は次のとおりです。:

- 電子メールのセキュリティ: 多くのランサムウェア攻撃はフィッシングメールから始まる. SpyHunterはメールをスキャンして悪意のあるリンクや添付ファイルを探します, ランサムウェア感染のリスクを大幅に軽減.

- ネットワーク保護: SpyHunterはシステムに出入りするデータパケットを追跡します, ランサムウェア関連の通信を識別し、ペイロードが実行される前にブロックする.

- ファイルガード: この機能により、新しくダウンロードされたファイルは、被害が発生する前にランサムウェアやその他の脅威がないか徹底的にスキャンされます。.

- 除外設定: SpyHunterでは、特定のプログラムをスキャン対象から除外することができます, これは、ソフトウェア開発者や、一般的なセキュリティプログラムでは認識されない信頼できるサードパーティのアプリケーションを頻繁に使用する人にとって役立ちます。.

- ランサムウェアの修復: システムがランサムウェア攻撃の被害に遭った場合, SpyHunterの修復機能は、ランサムウェアによる暗号化と被害を元に戻すために機能します。, ファイルとシステムを攻撃前の状態に復元することを目指します.

SpyHunterをサイバーセキュリティルーチンに組み込むことで, ランサムウェアに対する防御力を大幅に強化します. プロアクティブで包括的な保護機能により、システムの安全性が確保されます。, 自信を持って安心してデジタル環境をナビゲートできます.

ランサムウェアを検出して削除する方法のステップバイステップガイド

デバイスがランサムウェアの被害に遭った場合, 感染を早期に認識し、被害を軽減するために迅速な行動を取ることが重要である。. このガイドは、感染したシステムからランサムウェアを検出し、効率的に除去するための明確なロードマップを提供します。.

ランサムウェア感染の兆候の特定

ランサムウェアは目立たない, しかし、感染を示すいくつかの兆候が残ることが多い。. 一般的な指標としては、:

- ファイルの暗号化を解除する代わりに身代金を要求する予期しないポップアップメッセージ.

- ファイルにアクセスできない, 以前はなかった奇妙な拡張子が付く可能性がある.

- システムパフォーマンスの大幅な低下, ランサムウェアは相当なシステムリソースを消費する可能性があるため.

- デスクトップの壁紙やスクリーンセーバーの変更, 多くの場合、身代金要求メッセージや警告メッセージに置き換えられる.

- 開けないファイル, データが暗号化されたというメッセージを表示する.

これらの症状に気付いた場合は、直ちにランサムウェアの存在を確認し、さらなる被害を防ぐために削除プロセスを開始する必要があります。.

ランサムウェアの効果的な除去: 規則ルール

ランサムウェアが検出されると, 除去には戦略的なアプローチが不可欠である. すべきこととすべきでないこと:

行う:

- 感染したデバイスを隔離する: ランサムウェアが他のデバイスに拡散するのを防ぐため、影響を受けたデバイスをインターネットやネットワーク接続から直ちに切断してください。.

- ランサムウェアの種類を特定する: No More Ransomプロジェクトなどのリソースを使用して、対処しているランサムウェアの亜種を特定します。. この情報は潜在的な復号ツールを見つけるために重要です.

- セキュリティソフトウェアを導入する: SpyHunterのような評判の良いセキュリティソリューションを実行してデバイスを徹底的にスキャンします. SpyHunterは、ランサムウェアやその他のマルウェアの脅威を特定して削除するのに役立ちます。.

- 専門家に問い合わせる: サイバーセキュリティの専門家の助けを借りることを検討する, 特に高度なランサムウェア感染に対処する場合. 専門家は削除プロセスとデータ復旧に関するアドバイスを提供できます.

- 事件を報告する: ランサムウェア攻撃について法執行機関に通知する. 彼らは指導を提供し、将来の攻撃を防ぐのに役立ちます.

しないでください:

- 身代金を支払う: 身代金を支払ってもファイルが戻ってくる保証はなく、サイバー犯罪者が悪質な活動を続けることを助長することになる。.

- 感染したデバイスを使い続ける: 侵害されたデバイスを使用すると、さらなる暗号化やデータ損失につながる可能性があります。. 完全に洗浄されるまでデバイスが隔離された状態を保つようにしてください.

- 専門知識なしで手動クリーンアップを試みる: サイバーセキュリティのスキルがない限り, ランサムウェアを手動で削除しようとすると、取り返しのつかないデータ損失が発生したり、問題が悪化する可能性があります。.

上記の手順は、ランサムウェアの迅速な検出と削除を支援するために設計されています。. 体系的なアプローチに従い、SpyHunterを使用してマルウェアを検出および削除することで, 最小限のダメージで感染から回復する可能性を高めることができます. 覚えて, ランサムウェアに対する最善の防御は予防である, 定期的なバックアップを含む, 最新のセキュリティパッチ, 強力なサイバーセキュリティソリューション.

強力なデータバックアップ戦略の開発

クラフト データバックアップ戦略 重要な文書を保護するために重要です, 写真, サイバー攻撃やハードウェア障害などの予期せぬ事態からファイルを保護する. よく考えられた戦略には、適切なバックアップソリューションの組み合わせを選択することが含まれます。, 定期的なバックアップのスケジュール, 必要に応じてデータを復元できるようにバックアップをテストする. データのコピーを持っているだけでは十分ではない; 安全でアクセスしやすい状態を保ちながら、ニーズに合った方法でコピーを作成することが重要です。.

クラウド対. ローカルバックアップ: 長所と短所

クラウドとローカルバックアップの選択 バックアップ戦略を策定する上での基本的な決定です. どちらの選択肢にも独自の利点と限界がある, バックアップのニーズを効果的に満たすために慎重に検討する必要がある.

- クラウドバックアップ: クラウドバックアップは、インターネット接続があればどこからでもアクセスできるリモートサーバーにデータを保存します。. このオフサイト機能は、物理的な災害が発生した場合の復旧に役立ちます。. クラウドサービスでは、スケーラブルなストレージオプションと組み込みのセキュリティ対策が提供されることが多い. でも, インターネット接続への依存と継続的なサブスクリプション費用は潜在的な欠点である.

- ローカルバックアップ: ローカルバックアップでは、データを外付けハードドライブに保存します。, USBスティック, または、物理的にお客様の敷地内に設置されたネットワーク接続ストレージシステム. 高速なリカバリ時間とストレージデバイスの1回限りのコストを提供します. まだ, 物理的なダメージを受けやすい (例えば, 火, 盗難) クラウドベースのソリューションと同等のレベルの暗号化とセキュリティ対策が提供されない可能性があります。.

多くの場合, クラウドとローカルバックアップの両方を組み合わせることで、最も包括的な保護が実現します。, それぞれの方法の長所を生かしつつ、もう一方の方法の短所を軽減する.

どのくらいの頻度でデータをバックアップすべきか?

バックアップの頻度は、データの重要性と変更頻度に合わせて調整する必要があります。. 定期的なバックアップにより、バックアップ間の重大なデータ損失のリスクを最小限に抑えることができます。, データ損失後の最新情報の回復が容易になります.

- 毎日のバックアップ: 毎日変化するデータに不可欠, コンピュータの故障やランサムウェア攻撃が発生した場合でも、作業の損失を最小限に抑える. この頻度は、重要なデータを定期的に扱う企業や個人に推奨されることが多い。.

- 毎週または毎月のバックアップ: 頻繁に変更されないデータや、頻繁に更新されない個人ファイルに適しています。. 週次バックアップと月次バックアップのどちらを選択するかは、1か月分のデータが失われることがどれほど壊滅的であるかによって決まることが多い。.

バックアッププロセスを自動化すると、各バックアップを手動で開始することを覚えておく必要がなくなり、バックアップスケジュールを遵守しやすくなります。. 重要なシステムと機密データ, 増分バックアップを組み込んだ戦略を採用する – 前回のバックアップ以降に変更されたデータのみをバックアップする – ストレージスペースを節約し、バックアップにかかる時間を短縮できます.

ついに, すべてのバックアップ戦略には、バックアップコピーの定期的なテストを含める必要があります。. テストにより、バックアップが存在するだけでなく、信頼性が高く、必要に応じて復元できることが保証されます。. 複数世代のバックアップを維持することも賢明です, 毎週など, 毎月, および年間アーカイブ, 情報の価値とライフサイクルに応じて.

バックアップソリューションを検討する場合, 特にソフトウェア, セキュリティと信頼性を最優先に考える. セキュリティやユーティリティソフトウェアについて言及する必要がある場合, ランサムウェアからバックアップを保護するなど, スパイハンター 効果的な解決策として際立っている. 脅威を識別して無効化する機能は、バックアップ環境を保護する上で非常に役立ちます。.

ランサムウェア攻撃への対処: すぐに取るべき行動

ランサムウェア攻撃に直面することは、個人や組織にとってストレスの多い状況になる可能性があります。. 迅速な対応は、結果と通常業務の再開のスピードに大きな影響を与える可能性がある。. 攻撃を受けたとき, 最初のステップは、残っているデジタル環境の安全性を確保することです. 感染したシステムを隔離し、接続されたネットワークやデバイスへのランサムウェアの拡散を防ぐ. このアクションにはインターネットからの切断が含まれます, Wi-FiやBluetoothなどのワイヤレス接続を無効にする, 影響を受けるデバイスをネットワークの残りの部分から分離する.

次, 攻撃の範囲を特定することが重要である. どのファイルが暗号化されたかを評価し、ランサムウェアの亜種を特定して脅威をより深く理解します。. この評価は次のステップを導きます, 復号化の実現可能性とバックアップからの復元の可能性の決定を含む. この混乱の時期に, 冷静な頭を維持し、状況に対して体系的なアプローチを取ることが不可欠である。.

コミュニケーションも重要な役割を果たします. 侵害についてすべての関係者に通知し、彼らが認識し、回復プロセスを支援する準備ができていることを確認します。. これには従業員も含まれます, 顧客, 間接的に攻撃の影響を受ける可能性のあるパートナー. 透明性は、回復プロセス中および回復プロセス後の信頼を維持するために重要です。.

当局への連絡: いつ、なぜ必要なのか

ランサムウェア攻撃を受けた後に見落とされがちな重要なステップの1つは、当局に連絡することです。. FBIのような法執行機関, CISAまたは地元のサイバー犯罪対策ユニットには、復旧プロセスを支援する可能性のある専門知識とリソースがあります。. 犯罪を報告することは、サイバー犯罪者を追跡し起訴するために必要な貴重な情報を当局に提供することで、ランサムウェアの流行と戦うためのより広範な取り組みにも役立つ可能性がある。. さらに, 特定の管轄区域では, このような事件を報告することは法的に義務付けられている可能性がある, 特に個人情報が漏洩した場合.

当局に連絡することは、即時の対応に役立つだけでなく、デジタル犯罪に対するより広範な戦いにも貢献します。. 加えて, 法執行機関は、回復活動を支援するためのガイダンスやリソースを提供する場合があります。, 身代金を支払うことで回復につながるのか、それともさらなる犯罪活動の資金になるだけなのかについてのアドバイスを含む.

身代金を支払うかどうかの決定: 批判的分析

ランサムウェア攻撃を受けた場合に身代金を支払うかどうかの判断は複雑であり、倫理的かつ実用的な考慮事項が伴う。. 一方では, 身代金を支払うことは、暗号化されたファイルへのアクセスを取り戻す最も早い方法のように思えるかもしれない. でも, 攻撃者への従順’ 要求はデータの返還を保証するものではなく、将来の犯罪活動の資金源にもなり得る。, 犯罪者が活動を継続することを奨励する.

ほとんどのサイバーセキュリティ専門家と法執行機関は身代金を支払わないよう勧告している. その代わり, 彼らは他の回復戦略に焦点を当てることを推奨している, セキュリティ研究者が提供する復号ツールを探したり、バックアップに頼って失われたデータを復元したりする。. 状況を評価し、実行可能な回復オプションを模索するのに役立つサイバーセキュリティの専門家と協力することも価値があります。. 重要なデータが危険にさらされており、バックアップがない場合, 決定は著しく困難になり、ケースバイケースで決定する必要がある。, あらゆる潜在的なリスクと利益を考慮する.

この困難な時期に, 予防措置は非常に貴重である. 組織は、ランサムウェアを含むマルウェア感染から保護するために、SpyHunterのような包括的なサイバーセキュリティソリューションに投資する必要があります。. 定期的なバックアップ, フィッシングやその他の一般的な攻撃手法に関する従業員のトレーニング, 強力なセキュリティポリシーは、ランサムウェア攻撃のリスクと組織への影響を大幅に軽減することができます。.

要約すれば, ランサムウェアに対処する場合, 予防に重点を置くべきだ, 準備, そして思慮深い, 攻撃に対する情報に基づいた対応. 法執行機関やサイバーセキュリティの専門家と連携することで、指導やサポートを受けることができる, 攻撃後の対応を支援し、将来の脅威に対する防御を強化する.

ランサムウェアに対する組織の将来的な対策

近づくにつれて 2025, ランサムウェアが世界中の組織にとって依然として大きな脅威であることは明らかです. サイバー脅威は常に進化しており、サイバーセキュリティに対する積極的な姿勢が求められています。. ランサムウェアから組織を守るには、サイバー犯罪者の要求に屈することなく攻撃に耐えられる回復力のあるインフラストラクチャを開発する必要があります。. 定期的なデータバックアップを含む包括的な戦略, 従業員研修, 高度な脅威検出技術の導入が不可欠である. 暗号化プロトコルを導入し、エンドポイントを保護することで、ランサムウェアによるリスクを大幅に軽減できます。. 加えて, 明確なインシデント対応計画を確立することで、組織はランサムウェア攻撃に迅速に対応し、回復できるようになります。, 潜在的な損害を最小限に抑える.

注目すべき新たなランサムウェアのトレンド 2024 以降

今後数年間, ランサムウェア攻撃はより巧妙化すると予想される, サイバー犯罪者はコンピュータだけでなく、モノのインターネットも標的にしている (IoT) デバイス, モバイルプラットフォーム, クラウドストレージ. AI駆動型ランサムウェアは機械学習を活用して検出を回避し、拡散を最適化する可能性がある。. さらに, の始まり サービスとしてのランサムウェア (RaaS) プラットフォームにより、技術的に経験の浅い攻撃者でも壊滅的な攻撃を仕掛けることができる. これらの傾向を認識することは、防御を強化し、将来の脅威に備えようとするサイバーセキュリティ戦略家にとって非常に重要です。.

新たな脅威から身を守るために, 組織は以下のことを優先すべきである:

- すべてのシステムを継続的に監視し、更新して脆弱性を速やかに修正する

- 最新のランサムウェア戦術やフィッシング詐欺についてスタッフを教育する強化されたトレーニングプログラム

- 高度な脅威を検出してブロックするためのAIと機械学習ベースのセキュリティソリューションの導入

他の組織や法執行機関と積極的に脅威情報を共有することで、新たなランサムウェアの脅威を早期に警告することもできます。.

サイバーセキュリティのイノベーション: ハッカーの先を行く

サイバーセキュリティ業界は急速に進歩している, サイバー犯罪者が用いる巧妙な戦術に対処するための新しい技術が登場している. そのような革新の1つは、従来の方法よりも早くランサムウェアのパターンを予測し識別できる機械学習アルゴリズムの開発である。. 行動分析ツールはより細かく調整されつつある, 正当なユーザー行動と、ランサムウェア攻撃を示唆する潜在的に悪意のある行動を区別する機能を提供する. もう一つの有望な開発は、取引の安全を確保し、データの改ざんを防ぐブロックチェーン技術である。, デジタルインタラクションにおける新たなレベルの完全性保証を提供.

個人と組織の両方にとって, これらの技術の進歩を活用した階層化されたセキュリティ戦略を採用することが重要である。. 戦略には以下が含まれる。:

- 新たな脅威に適応する次世代ファイアウォールと侵入防止システムの導入

- AIを統合したエンドポイント保護プラットフォームを使用してランサムウェアをより適切に検出する

- セキュアアクセスサービスエッジの実装 (サセ) より強固なネットワークセキュリティのためのモデル

組織は、サイバーセキュリティのイノベーションに関する情報を常に把握し、これらのテクノロジーを防御メカニズムに組み込むことで、ランサムウェアに対する耐性を大幅に強化できます。. さらに, 脅威の状況が現在のセキュリティ対策を超えて進化するシナリオでは, SpyHunterのようなツールは、ランサムウェアやその他のマルウェアの脅威を効率的に検出して削除することで、追加の保護層を提供できます。, 機密データと資産のセキュリティを確保する.

ランサムウェアの保護と軽減: チェックリスト 2024

私たちが進むにつれて 2024, 脅威の状況は変化し続けている, ランサムウェアの保護と軽減のための強力な戦略を採用することがこれまで以上に重要になっています。. この包括的なチェックリストは、個人や組織が防御を強化し、デジタル資産を安全に保つために役立つように設計されています。. これらの簡単な手順に従うことで, ランサムウェア攻撃の被害に遭うリスクを大幅に減らすことができます.

- アクセスを制限する: データとシステムへのアクセスを、絶対に必要な人だけに制限する. 強力なパスワードと多要素認証を実装することで、セキュリティをさらに強化できます。, 攻撃者が不正アクセスするのを困難にする.

- 集中管理: デジタル資産の集中管理を活用する. これには機密情報を効果的に分類し、保護することが含まれる。, どこに保管されているかに関係なく. すべてのデータと保護対策を明確に把握することが重要です。.

- マルウェア対策ソリューションを導入する: ランサムウェアから身を守るには予防策が必要. 疑わしいファイルをブロックできる高度なマルウェア対策ソリューションを使用する, 悪意のあるコンテンツがないかメールトラフィックを監視する, フィッシング攻撃を特定する. セキュリティ強化のため, 未知の脅威を検出して軽減するために、シグネチャレスの行動分析を提供するソリューションを選択する.

- パッチ管理を実装する: すべてのソフトウェアとシステムを最新のパッチで最新の状態に保つ. これはオペレーティングシステムに当てはまります, アプリケーション, および接続されたデバイス. タイムリーなアップデートにより、ランサムウェアが悪用する可能性のある脆弱性を修正できる.

- 安全なバックアップ: 遵守する 3-2-1 バックアップルール – 2つの異なるメディアにデータのコピーを3つ保存する, 1つはオフサイトに保管 – 基本的な. 定期的にバックアップをテストすることで、信頼性が高く、改ざんされていないことが保証されます。, 攻撃を受けた場合のフェイルセーフを提供する.

- チームを教育する: 予防には意識が鍵. ランサムウェアの危険性について従業員を教育する, 疑わしい行為を報告することの重要性, サイバーセキュリティ衛生を維持するためのベストプラクティス. 定期的なアップデートとトレーニングセッションにより、第一防衛線を強化できます: あなたのユーザー.

- 最悪の事態に備える: 強力な予防策を講じても, ランサムウェアの被害者になる可能性がある. インシデント対応および災害復旧計画を策定し維持することで、そのようなインシデントに迅速に対応し、復旧できるようになります。.

- リスク評価を実施する: 定期的にサイバーセキュリティの態勢を評価し、脆弱性やランサムウェアの侵入口となる可能性のある箇所を特定します。. この積極的なアプローチにより、弱点が悪用される前に対処することができます。.

- インシデント対応計画を作成する: 明確な, ランサムウェア攻撃を受けた場合に取るべき手順をまとめた簡潔な計画が重要. これには、影響を受けたシステムの隔離も含まれる。, ランサムウェアの系統を特定する, いつ、どのように当局に連絡するかを知る.

これらのステップの核心は, SpyHunterのような専用のランサムウェア対策ソリューションを導入することで、さまざまなランサムウェア攻撃に対する包括的な保護を提供できます。. 高度な脅威検出および除去機能により, SpyHunterは、最新のランサムウェアの脅威からデジタル環境を保護するように設計されています.

要約すれば, ランサムウェアから身を守るには、さまざまな技術的ソリューションを組み合わせる必要がある, ユーザー教育, および準備計画. このチェックリストに従うことで, リスクを大幅に軽減し、, 攻撃に直面しても, データの整合性は損なわれません. 覚えて, デジタル時代に, 積極的に行動することは単なる選択肢ではない – それは必需品だ.

ランサムウェア耐性への統一アプローチ

ランサムウェア攻撃は急速にデジタルセキュリティに対する最も恐ろしい脅威の一つとなっている。, 従来のサイバー犯罪の多くを凌駕する. 攻撃者は絶えず戦術を改良している, 個人も組織も、デジタル環境を守るための戦いを続けています。. 防御を成功させる鍵は、包括的な, ランサムウェアの侵入のさまざまな段階に対応する多層戦略.

その核心に, 効果的なランサムウェア対策には、予防的な対策を組み合わせる必要がある, タイムリーな検出, 強力な回復計画. この統一されたアプローチは、攻撃を阻止するのに役立つだけでなく、不幸にも侵入が発生した場合でも混乱や損失を最小限に抑えることを保証します。. 下, ランサムウェアに対する強固な防御を構築するための基本事項を説明します.

1. 教育と意識啓発

脅威の状況を理解することは、防御策を策定するための第一歩です. ランサムウェアの仕組みについて自分自身とチームに教育する, 一般的な配送方法, ランサムウェアの最新動向, サイバーセキュリティ意識の文化を育むのに役立ちます. 定期的なトレーニングセッションはフィッシング攻撃が成功する可能性を大幅に減らすことができます, ランサムウェアの主な攻撃経路の1つ.

2. 適切なセキュリティ対策を実施する

強力なセキュリティ対策がランサムウェア耐性の基盤となる. これには、高度なマルウェア対策ツールの実装が含まれます。, 厳格な認証プロトコル, 包括的なネットワークセキュリティソリューション. ランサムウェア対策に特化した製品, 特にSpyHunterのような, ランサムウェアやその他のマルウェアに対する特別な検出および削除機能を提供することで、防御を大幅に強化できます。.

3. 定期的なバックアップとデータ暗号化

不正アクセスからデータを保護し、攻撃を受けた後でもデータの可用性を確保することが最も重要です。. 重要なデータを定期的にバックアップし、機密情報を暗号化することで、重大な損失やダウンタイムを防ぐことができます。. セーフモードスナップショットのようなソリューションは、データを保護および回復するための合理的な方法を提供します, 攻撃後、企業が迅速に業務を再開できるようにする.

4. 早期発見と対応

ランサムウェアの脅威を特定し、軽減するにはスピードが重要. デジタルエコシステム内の不審な活動を監視するツールを導入することで、ランサムウェア攻撃を初期段階で検出できるようになります。. 効果的なインシデント対応計画と組み合わせる, これらの対策により、影響を受けたシステムを迅速に隔離することができます。, 被害を軽減する, ランサムウェアの拡散を防ぐ.

5. ソフトウェアとシステムを最新の状態に保つ

多くのランサムウェア攻撃は、古いソフトウェアやシステムの脆弱性を悪用します. オペレーティングシステムを定期的に更新する, アプリケーション, 最新のパッチを適用したセキュリティツールは、このような攻撃に対する重要な抑止力となる。. デジタルインフラを最新の状態に保つことで、ランサムウェアがネットワークに侵入する経路を減らすことができます。.

6. オペレーティングシステムとアプリケーションの保護を活用する

現代のオペレーティングシステムやアプリケーションには、ランサムウェア攻撃を阻止するために設計されたセキュリティ機能が組み込まれていることが多い。. 例えば, ウィンドウズ 10 ランサムウェア対策機能を搭載しており、, 起動すると, 追加のセキュリティ層を提供する. これらの組み込みツールに慣れ、それらを全体的なセキュリティフレームワークに統合することで、ランサムウェア耐性において大きな利点が得られます。.

結論

ランサムウェアと戦うには、積極的かつ情報に基づいたアプローチが必要. ますますデジタル化が進む現代において、高度なセキュリティソフトウェアを活用することの重要性は強調しすぎることはない。. SpyHunterのようなツールは、オンラインの安全性を脅かすさまざまなマルウェアに対する包括的な保護を提供します。. ランサムウェアに対する強力な防御には、定期的にバックアップを作成することも同様に重要です。. 重要なファイルの最新のバックアップを維持することで, あなたのデータを保護します, 万が一攻撃を受けた場合に備えて、信頼できる代替手段を確保しておく.

不幸にもランサムウェアがシステムを侵害した場合, 効果的な対応方法を知ることが重要です. 初め, 身代金の支払いを避ける, これはファイルの返却を保証するものではなく、犯罪行為を助長するだけなので. その代わり, コンピュータから悪意のあるソフトウェアを削除することに焦点を当てます. SpyHunterのような信頼できるセキュリティツールでディープスキャンを開始すると、ランサムウェアを特定して排除するのに役立ちます。. また, 専門家のアドバイスを求めたり、オンラインのランサムウェア対策コミュニティからサポートを求めたりすることで、回復と予防にさらなる支援を受けることができます。.

ついに, 最新のランサムウェアの戦術と保護戦略について学び、情報を得ることは非常に重要です。. 認識と準備は、これらの脅威のリスクと影響を最小限に抑えるための重要な要素です。. ランサムウェアからシステムを保護するための詳細なガイダンスについては, さまざまなセキュリティ製品の実際の保護テストを含む, 信頼できる情報源を調べることで、ニーズに合わせた洞察や推奨事項が得られる可能性があります。.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: SpyHunterAnti-MalwareToolを使用してランサムウェアをスキャンする

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Windows からランサムウェアと関連するマルウェアをアンインストールする

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, コンピューター上でランサムウェアによって作成されました.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこでランサムウェアによって作成されました. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PCをセーフモードで起動して、ランサムウェアを分離して削除します

ステップ 5: ランサムウェアによって暗号化されたファイルを復元してみてください.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染とランサムウェアは、復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目的としています. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

Ransomware-FAQ

What is Ransomware Ransomware?

ランサムウェアは ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does Ransomware Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does Ransomware Infect?

いくつかの方法でランサムウェアランサムウェアは送信されることでコンピュータに感染します フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of Ransomware is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .Ransomware files?

君は can't 復号化ツールなしで. この時点で, the .ランサムウェア ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .ランサムウェア ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".ランサムウェア" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .ランサムウェア ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of Ransomware Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

ランサムウェアランサムウェアをスキャンして特定し、重要な.Ransomwareファイルに追加の害を及ぼすことなく削除します。.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can Ransomware Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

ランサムウェア研究について

SensorsTechForum.comで公開するコンテンツ, このランサムウェアのハウツー除去ガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, ランサムウェアランサムウェアの脅威の背後にある研究は、 VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.