Você está preparado para se defender contra uma das ameaças mais difundidas no mundo on-line de hoje?? ransomware, uma formidável ameaça à segurança cibernética, mantém arquivos como reféns e exige pagamento, impactando indivíduos e organizações em um ritmo alarmante. este guia completo mergulha nas complexidades do ransomware, desde suas táticas em evolução e os alvos em sua mira até as estratégias defensivas críticas necessárias para a proteção.

Aprenda sobre as formas sofisticadas de propagação do ransomware, a importância das práticas de segurança cibernética, como atualizações regulares de software e backups, e como ferramentas como o SpyHunter são essenciais em fortalecer suas defesas digitais. Junte-se a nós enquanto exploramos como ficar um passo à frente das ameaças de ransomware e garantir que seus ativos digitais permaneçam seguros.

O que define o ransomware no cenário de ameaças atual?

O ransomware emergiu como uma das ameaças de segurança cibernética mais significativas para indivíduos e organizações em todo o mundo. Este software malicioso, que criptografa arquivos e exige pagamento pela sua liberação, evoluiu rapidamente, refletindo mudanças na tecnologia, Métodos de Pagamento, e táticas cibercriminosas. Compreender a natureza do ransomware, seu funcionamento, e as suas implicações são cruciais para uma prevenção e resposta eficazes.

Ataques de ransomware são caracterizados pelo uso de criptografia para bloquear o acesso aos arquivos, sistemas, ou redes inteiras. O que diferencia esses ataques no ambiente digital atual é a exploração sofisticada de vulnerabilidades, incluindo aqueles no comportamento humano. phishing e-mails, links enganosos, e sites comprometidos continuam sendo vetores comuns de disseminação de ransomware. Contudo, o cenário da segurança cibernética agora também enfrenta métodos de distribuição mais avançados, como a exploração de vulnerabilidades de rede e o uso de técnicas de malware sem arquivo que deixam menos pegadas para os sistemas de detecção identificarem.

Um dos aspectos distintivos do ransomware moderno é a sua capacidade de utilizar criptomoedas como o Bitcoin para pagamentos de resgate.. Esta mudança dos métodos de pagamento tradicionais para moedas digitais tornou o rastreamento de transações e a identificação dos perpetradores significativamente mais desafiadores. além disso, os operadores de ransomware muitas vezes ameaçam não apenas negar o acesso aos dados, mas também divulgar publicamente informações confidenciais se suas demandas não forem atendidas, adicionando um elemento de violação de dados e danos à reputação juntamente com o impacto direto da criptografia.

A evolução do ransomware também se reflete nos alvos que procura. Embora inicialmente, usuários individuais foram as principais vítimas, as atuais campanhas de ransomware concentram-se cada vez mais em empresas e organizações que podem arcar com resgates maiores. Instituições de saúde, entidades educacionais, agências governamentais, e as grandes corporações representam alvos valiosos devido à natureza crítica dos seus dados e serviços.

Prevenir e mitigar ataques de ransomware neste cenário complexo requer uma abordagem multifacetada. Usuários e organizações devem adotar práticas robustas de segurança, incluindo atualizações regulares de software, backups, e treinamento de funcionários sobre reconhecimento de tentativas de phishing. além do que, além do mais, implementar sistemas avançados de detecção de ameaças e empregar soluções de segurança abrangentes como o SpyHunter pode aumentar a resiliência de uma organização contra ransomware. SpyHunter, com seus sofisticados algoritmos de varredura, pode identificar e remediar ameaças de ransomware, fornecendo uma camada essencial de defesa em uma estratégia holística de segurança cibernética.

Sua rede é segura? Identificando vulnerabilidades para ataques de ransomware

Em nosso mundo interconectado, garantir a segurança da rede contra ataques de ransomware tornou-se uma preocupação primordial para indivíduos e empresas. ransomware, um software malicioso que criptografa arquivos e exige pagamento pela sua liberação, explora vulnerabilidades dentro de sistemas de rede. Contudo, identificar essas vulnerabilidades antes que um invasor o faça pode mitigar significativamente o risco.

Para proteger sua rede, é essencial atualizar e corrigir regularmente software e sistemas. Programas desatualizados são um farol para cibercriminosos que buscam acesso fácil. Empregar uma solução de segurança confiável como o SpyHunter pode oferecer uma camada adicional de defesa, detectando e removendo ameaças de malware que podem levar a infecções por ransomware.

além disso, eduque sua equipe ou familiares sobre os perigos de e-mails de phishing e anexos maliciosos, pois estes são vetores comuns para ransomware. A implementação de fortes controles de acesso e o uso de autenticação multifatorial também podem impedir o acesso não autorizado a informações confidenciais.

Finalmente, faça backup de seus dados regularmente. No caso de um ataque de ransomware, ter cópias de backup de seus arquivos importantes pode ser a diferença entre uma recuperação rápida e uma perda catastrófica. Este simples passo, juntamente com as medidas acima, pode melhorar drasticamente a resiliência da sua rede contra ataques de ransomware.

Os riscos invisíveis das redes Wi-Fi públicas

Redes Wi-Fi públicas, enquanto conveniente, apresentam riscos significativos, especialmente relacionado a ataques de ransomware. Essas redes geralmente não são seguras, permitindo que os cibercriminosos interceptem dados transmitidos pela rede ou implantem malware diretamente em dispositivos conectados.

Para se proteger, evite realizar transações sensíveis, como serviços bancários ou acesso a documentos de trabalho confidenciais, em Wi-Fi público. Se o uso de Wi-Fi público for inevitável, uma VPN (Rede Virtual Privada) pode criptografar sua conexão com a internet, tornando muito mais difícil para hackers acessarem seus dados. Além disso, certifique-se de que o firewall do seu dispositivo esteja ativado e considere usar software de segurança, como SpyHunter, que pode proteger contra malware que tenta explorar vulnerabilidades de Wi-Fi público.

Ser cauteloso com as redes Wi-Fi às quais você se conecta e tomar medidas preventivas pode reduzir significativamente o risco de ser vítima de ransomware e outras ameaças cibernéticas.

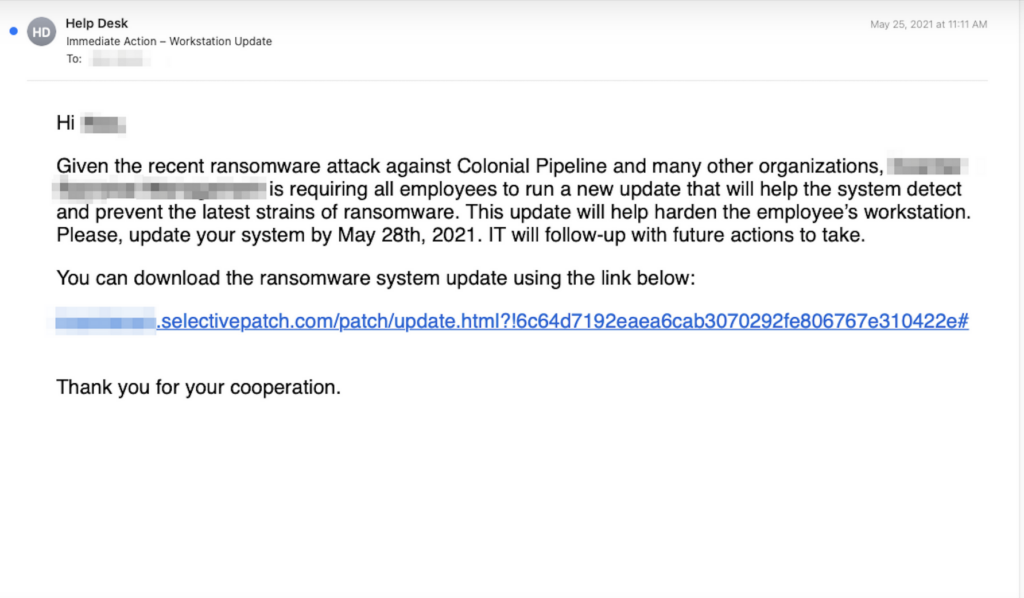

Phishing de e-mail: A porta de entrada para explorações de ransomware

O phishing por e-mail é um dos métodos mais comuns usados pelos invasores para distribuir ransomware. E-mails de phishing são projetados para induzi-lo a clicar em um link ou baixar um anexo que contém software malicioso. É crítico reconhecer e evitar esses e-mails para proteger sua rede contra ransomware.

Sempre verifique o endereço de e-mail do remetente em busca de sinais de atividades suspeitas e evite abrir anexos ou clicar em links de fontes desconhecidas. Eduque você e sua equipe sobre as mais recentes táticas de phishing, à medida que os cibercriminosos evoluem continuamente suas técnicas para contornar as medidas de segurança.

A implementação de gateways de e-mail seguros e proteção contra ataques direcionados pode ajudar a filtrar e-mails potencialmente perigosos antes mesmo que eles cheguem à sua caixa de entrada. Combinado com vigilância do usuário e soluções de segurança abrangentes como SpyHunter, você pode criar uma defesa robusta contra e-mails de phishing que levam a infecções por ransomware.

Lembrar, a prevenção é a chave para manter a segurança da sua rede contra a ameaça sempre presente do ransomware. Ao compreender suas vulnerabilidades e tomar medidas proativas para resolvê-las, você pode diminuir significativamente a probabilidade de um ataque de ransomware bem-sucedido.

Aqui está um exemplo de e-mail de phishing que distribui ransomware por meio de um link malicioso:

Estratégias abrangentes para prevenção de ransomware

Os ataques de ransomware podem interromper as operações comerciais e resultar em perdas financeiras significativas. Compreender e implementar estratégias abrangentes para prevenção de ransomware é essencial para proteger os ativos digitais da sua organização. Abaixo, detalhamos medidas eficazes que reforçam sua postura de segurança cibernética, minimizando o risco de incidentes de ransomware.

Implementando políticas de senhas fortes

Políticas de senhas fortes são sua primeira linha de defesa para proteger seus sistemas contra acesso não autorizado. Uma política de senha robusta incentiva a criação de senhas complexas e exclusivas que são difíceis de serem adivinhadas pelos invasores. Aqui estão as etapas para garantir políticas de senha eficazes:

- Crie requisitos de complexidade: Obrigar uma mistura de letras maiúsculas, letras minúsculas, números, e caracteres especiais para todas as senhas.

- Implementar mudanças regulares: Defina um cronograma para atualizações de senha, incentivando os usuários a alterar suas senhas a cada 90 dias.

- Defende o comprimento em vez da complexidade: Incentive senhas longas e fáceis de lembrar, em vez de senhas complexas e escritas.

- Use autenticação multifator (MFA): Adicionando uma camada extra de segurança, A MFA requer uma segunda forma de verificação além da senha, aumentando significativamente a segurança da conta.

- Eduque os funcionários: Sessões regulares de treinamento podem ajudar os funcionários a compreender a importância de senhas fortes e práticas seguras.

Nos casos em que o gerenciamento de senhas se torna um desafio, recomendando um gerenciador de senhas confiável, que pode gerar, loja, e preencha automaticamente suas senhas, pode ser benéfico. Lembrar, manter suas senhas seguras é uma etapa crítica para impedir o acesso não autorizado aos seus sistemas.

Atualizações regulares de software: Sua primeira defesa

Um dos aspectos mais simples, mas frequentemente esquecidos, da segurança cibernética é manter seu software atualizado. As atualizações regulares de software não apenas fornecem novos recursos e melhorias, mas também corrigem vulnerabilidades de segurança que podem ser exploradas por ataques de ransomware.. Veja como tornar as atualizações de software parte integrante de sua estratégia de segurança cibernética:

- Automatize sempre que possível: Habilite atualizações automáticas para seu sistema operacional, formulários, e qualquer outro software quando aplicável.

- Centralize o gerenciamento de patches: Use um sistema centralizado de gerenciamento de patches para garantir que todos os dispositivos sejam atualizados simultaneamente e para monitorar a conformidade em toda a sua organização.

- Priorize atualizações críticas: Sempre priorize a instalação de atualizações consideradas críticas ou relacionadas à segurança para mitigar o risco de exploração.

- Avaliações regulares de vulnerabilidade: Avalie regularmente seus sistemas em busca de vulnerabilidades para garantir que não haja ameaças expostas que possam ser exploradas.

Garantindo que seus sistemas estejam atualizados, você reduz significativamente o risco de invasores explorarem vulnerabilidades conhecidas para lançar ataques de ransomware.

A importância do treinamento de conscientização sobre segurança

O erro humano é um fator significativo no sucesso dos ataques de ransomware, tornar a formação em sensibilização para a segurança uma parte indispensável de uma estratégia abrangente de prevenção. Veja como você pode conduzir um treinamento eficaz:

- Conduza sessões regulares de treinamento: Fornecer treinamento contínuo que cubra as mais recentes ameaças à segurança cibernética, incluindo ransomware, e melhores práticas para evitá-los.

- Simule ataques de phishing: Use exercícios simulados de phishing para ensinar os funcionários a reconhecer e responder a e-mails maliciosos.

- Incentive a comunicação aberta: Crie um ambiente onde os funcionários se sintam confortáveis em relatar possíveis ameaças à segurança sem medo de repercussões.

- Destaque cenários do mundo real: Use estudos de caso e artigos de notícias sobre ataques recentes de ransomware para demonstrar o impacto real das ameaças à segurança cibernética.

- Revise as políticas regularmente: Revise e atualize regularmente suas políticas de segurança cibernética para refletir as ameaças mais recentes e as melhores práticas de segurança.

Incluir a conscientização sobre segurança como um elemento central da cultura da sua organização pode diminuir drasticamente a probabilidade de ataques de ransomware bem-sucedidos. Incentivar a vigilância e educar sua equipe sobre como reconhecer e responder às ameaças fortalecerá as defesas da sua organização contra ransomware e outras ameaças à segurança cibernética.

Quando se trata de proteger sua organização contra ransomware, utilizar uma solução abrangente de segurança cibernética como o SpyHunter pode fornecer uma camada adicional de segurança. Os recursos avançados de detecção e remoção de malware do SpyHunter podem ajudar a identificar e eliminar ameaças de ransomware antes que elas possam causar danos, garantindo que o ambiente digital da sua organização permaneça seguro.

Por que o SpyHunter é seu melhor aliado contra ameaças de ransomware

No atual cenário de ameaças em constante evolução, onde os ataques de ransomware estão se tornando cada vez mais sofisticados e frequentes, escolher o software de segurança certo é mais crítico do que nunca. SpyHunter surge como um aliado formidável nesta batalha, fornecendo proteção abrangente projetada para neutralizar ameaças de ransomware antes que elas possam causar danos. Esta estratégia de defesa multicamadas não só evita que ransomware se infiltre no seu sistema, mas também oferece proteção em tempo real para salvaguardar a sua vida digital.

Recursos de proteção em tempo real do SpyHunter

O SpyHunter foi projetado com recursos avançados de proteção em tempo real que monitoram e protegem ativamente o seu sistema contra ransomware e outras ameaças maliciosas. Esses recursos incluem:

- Análise Comportamental: SpyHunter usa algoritmos sofisticados para detectar padrões e comportamentos comuns em ransomware, permitindo-lhe identificar e impedir ameaças que os tradicionais, métodos baseados em assinatura podem falhar.

- Detecção Heurística: Essa abordagem ajuda o SpyHunter a identificar ameaças novas e emergentes, examinando as características de arquivos e aplicativos em busca de atividades suspeitas., sem depender de assinaturas de vírus conhecidas.

- Atualizações contínuas: Para combater a natureza em rápida evolução do ransomware, O SpyHunter atualiza regularmente seu banco de dados de ameaças, garantindo que seu sistema esteja protegido contra as ameaças mais recentes.

- Navegação segura: O SpyHunter monitora suas atividades de navegação na Internet para impedir o acesso a sites maliciosos que podem introduzir ransomware em seu sistema.

- Personalizado Malware Fixes: Caso o ransomware viole suas defesas, SpyHunter oferece correções personalizadas de malware, adaptado para enfrentar ameaças específicas detectadas em seu sistema.

Esses recursos de proteção em tempo real fazem parte do que torna o SpyHunter uma ferramenta essencial na luta contra ransomware, mantendo seu sistema seguro e seus dados protegidos em todos os momentos.

Como o SpyHunter ajuda na prevenção de infecções por ransomware

Prevenir infecções por ransomware requer mais do que apenas uma defesa passiva; exige medidas proativas que o SpyHunter se destaca em fornecer. Veja como o SpyHunter ajuda a evitar essas ameaças generalizadas:

- Segurança de Email: Muitos ataques de ransomware são iniciados a partir de e-mails de phishing. O SpyHunter verifica seus e-mails em busca de links e anexos maliciosos, reduzindo significativamente o risco de uma infecção por ransomware.

- Proteção de rede: SpyHunter rastreia pacotes de dados que entram e saem do seu sistema, identificar e bloquear qualquer comunicação relacionada a ransomware antes que eles possam executar sua carga útil.

- Guarda de arquivos: Este recurso garante que todos os arquivos recém-baixados sejam minuciosamente verificados em busca de ransomware e outras ameaças antes que possam causar qualquer dano..

- Configurações de exclusão: SpyHunter permite excluir certos programas da verificação, o que é útil para desenvolvedores de software ou para aqueles que usam frequentemente aplicativos confiáveis de terceiros não reconhecidos por programas de segurança genéricos.

- Correção de ransomware: Caso seu sistema seja vítima de um ataque de ransomware, Os recursos de remediação do SpyHunter funcionam para reverter a criptografia e os danos causados pelo ransomware, com o objetivo de restaurar seus arquivos e sistema ao estado anterior ao ataque.

Incorporando o SpyHunter em sua rotina de segurança cibernética, você reforça significativamente suas defesas contra ransomware. Seus recursos de proteção proativos e abrangentes garantem que seu sistema permaneça seguro, permitindo que você navegue no ambiente digital com confiança e tranquilidade.

Guia passo a passo sobre como detectar e remover ransomware

Quando seu dispositivo é vítima de ransomware, é crucial reconhecer a infecção precocemente e tomar medidas imediatas para mitigar os danos. Este guia fornece um roteiro claro para detectar e remover ransomware de maneira eficiente de seus sistemas infectados.

Identificando os sinais de uma infecção por ransomware

Ransomware pode ser discreto, mas muitas vezes deixa vários sinais reveladores que indicam uma infecção. Alguns indicadores comuns incluem:

- Mensagens pop-up inesperadas exigindo pagamento de resgate em troca da descriptografia de seus arquivos.

- Incapacidade de acessar seus arquivos, que agora pode ter extensões estranhas que não existiam antes.

- Uma desaceleração significativa no desempenho do sistema, já que o ransomware pode consumir recursos consideráveis do sistema.

- Papel de parede ou protetores de tela alterados, frequentemente substituído por uma nota de resgate ou mensagem de aviso.

- Arquivos que não abrem, exibindo mensagens de que seus dados foram criptografados.

A observação de qualquer um desses sintomas deve levar a uma ação imediata para confirmar a presença de ransomware e iniciar o processo de remoção para evitar maiores danos..

Remoção Eficaz de Ransomware: O que fazer e o que não fazer

Assim que o ransomware for detectado, uma abordagem estratégica para a sua remoção é essencial. Aqui está o que você deve e não deve fazer:

Faz:

- Isole o dispositivo infectado: Desconecte imediatamente o dispositivo afetado da Internet e de quaisquer conexões de rede para evitar a propagação de ransomware para outros dispositivos.

- Identifique o tipo de ransomware: Use recursos como o projeto No More Ransom para determinar a variante de ransomware com a qual você está lidando. Esta informação é crucial para encontrar uma ferramenta de descriptografia em potencial.

- Empregue software de segurança: Execute uma solução de segurança confiável como o SpyHunter para fazer uma varredura completa no seu dispositivo. O SpyHunter pode ajudar a identificar e remover ransomware e quaisquer outras ameaças de malware presentes.

- Contate Profissionais: Considere obter ajuda de especialistas em segurança cibernética, especialmente ao lidar com infecções sofisticadas de ransomware. Profissionais podem aconselhar sobre o processo de remoção e recuperação de dados.

- Relate o incidente: Informe as agências de aplicação da lei sobre o ataque de ransomware. Eles podem oferecer orientação e ajudar a prevenir ataques futuros.

Não:

- Pagar o resgate: Pagar o resgate não oferece nenhuma garantia de que você recuperará seus arquivos e incentiva os cibercriminosos a continuarem com suas atividades nefastas..

- Continue usando o dispositivo infectado: Usar o dispositivo comprometido pode levar a mais criptografia ou perda de dados. Certifique-se de que o dispositivo permaneça isolado até ser totalmente limpo.

- Tente limpeza manual sem experiência: A menos que você tenha habilidade em segurança cibernética, tentar remover o ransomware manualmente pode resultar em perda irreversível de dados ou agravar o problema.

As etapas descritas acima foram projetadas para auxiliar na rápida detecção e remoção de ransomware. Seguindo uma abordagem metódica e utilizando o SpyHunter para detecção e remoção de malware, você pode aumentar suas chances de se recuperar de uma infecção com danos mínimos. Lembrar, a melhor defesa contra ransomware é a prevenção proativa, incluindo backups regulares, patches de segurança atualizados, e uma solução robusta de segurança cibernética.

Desenvolvendo uma estratégia poderosa de backup de dados

Construindo uma estratégia de backup de dados é crucial para proteger seus documentos importantes, fotos, e arquivos de eventos inesperados, como ataques cibernéticos ou falhas de hardware. Uma estratégia bem pensada envolve escolher a combinação certa de soluções de backup, agendando backups regulares, e testar os backups para garantir que os dados possam ser restaurados quando necessário. Não se trata apenas de ter cópias dos seus dados; trata-se de fazer essas cópias de uma forma que se alinhe às suas necessidades e, ao mesmo tempo, garantir que elas permaneçam seguras e acessíveis.

Nuvem versus. Backups locais: Prós e contras

Escolhendo entre backups locais e em nuvem é uma decisão fundamental no desenvolvimento de sua estratégia de backup. Ambas as opções têm suas vantagens e limitações exclusivas, que deve ser considerado cuidadosamente para atender às suas necessidades de backup de forma eficaz.

- Backups na nuvem: Os backups na nuvem armazenam seus dados em servidores remotos acessíveis de qualquer lugar com conexão à Internet. Este recurso externo é benéfico para recuperação em caso de desastres físicos. Os serviços em nuvem geralmente oferecem opções de armazenamento escalonáveis e medidas de segurança integradas. Contudo, a dependência de uma conexão com a Internet e os custos contínuos de assinatura são desvantagens potenciais.

- Backups locais: Os backups locais envolvem o armazenamento de dados em discos rígidos externos, Pendrives, ou sistemas de armazenamento conectados à rede localizados fisicamente em suas instalações. Eles oferecem tempos de recuperação rápidos e um custo único para o dispositivo de armazenamento. Ainda, eles são vulneráveis a danos físicos (v.g., fogo, roubo) e pode não oferecer o mesmo nível de criptografia e medidas de segurança que as soluções baseadas em nuvem.

Em muitos casos, uma combinação de backups locais e em nuvem fornecerá a proteção mais abrangente, aproveitando os pontos fortes de cada método enquanto mitiga os pontos fracos do outro.

Com que frequência você deve fazer backup de seus dados?

A frequência dos backups deve corresponder à importância dos seus dados e à frequência com que eles são alterados. Backups regulares minimizam o risco de perda significativa de dados entre os backups, facilitando a recuperação de informações atualizadas após um evento de perda de dados.

- Backups diários: Essencial para dados que mudam diariamente, garantindo que o mínimo de trabalho seja perdido em caso de falha do computador ou ataque de ransomware. Essa frequência é frequentemente recomendada para empresas ou indivíduos que trabalham regularmente com dados críticos.

- Backups semanais ou mensais: Adequado para dados que não mudam com tanta frequência ou para arquivos pessoais que não são atualizados com frequência. A escolha entre backups semanais ou mensais geralmente depende de quão devastadora seria uma perda potencial de dados de um mês.

Automatizar seu processo de backup pode ajudar a cumprir sua programação de backup sem precisar se lembrar de iniciar cada backup manualmente. Para sistemas críticos e dados confidenciais, empregando uma estratégia que incorpora backups incrementais – fazendo backup apenas dos dados que foram alterados desde o último backup – pode economizar espaço de armazenamento e reduzir o tempo que cada backup leva.

Finalmente, toda estratégia de backup deve incluir testes regulares das cópias de backup. Os testes garantem que seus backups não apenas existam, mas também sejam confiáveis e possam ser restaurados quando necessário. Também é aconselhável manter várias gerações de backups, como semanalmente, por mês, e arquivos anuais, dependendo do valor e do ciclo de vida de suas informações.

Ao considerar soluções de backup, especialmente software, garantir que a segurança e a confiabilidade estejam na vanguarda. Em contextos onde a menção de segurança ou software utilitário é relevante, como proteger seus backups contra ransomware, SpyHunter destaca-se como uma solução eficaz. Seus recursos de identificação e neutralização de ameaças podem ser uma parte inestimável da proteção do seu ambiente de backup..

Lidando com um ataque de ransomware: Ações imediatas a serem tomadas

Enfrentar um ataque de ransomware pode ser uma situação estressante para qualquer indivíduo ou organização. A resposta imediata pode impactar significativamente o resultado e a velocidade com que as operações normais podem ser retomadas. Quando sob ataque, o primeiro passo é garantir a segurança do seu ambiente digital restante. Isole os sistemas infectados para evitar a propagação de ransomware em redes e dispositivos conectados. Esta ação inclui desconectar-se da Internet, desabilitando conexões sem fio como Wi-Fi e Bluetooth, e segregando os dispositivos afetados do resto da sua rede.

Próximo, é crucial identificar a extensão do ataque. Avalie quais arquivos foram criptografados e determine a variante do ransomware para entender melhor a ameaça. Esta avaliação orientará seus próximos passos, incluindo a decisão sobre a viabilidade da descriptografia e o potencial de restauração a partir de backups. Durante este tempo caótico, manter a cabeça limpa e seguir uma abordagem estruturada da situação é essencial.

A comunicação também desempenha um papel fundamental. Informar todas as partes interessadas sobre a violação para garantir que estejam cientes e preparadas para ajudar no processo de recuperação. Isso inclui funcionários, clientes, e parceiros que possam ser indiretamente afetados pelo ataque. A transparência é fundamental para manter a confiança durante e após o processo de recuperação.

Entrando em contato com autoridades: Quando e por que é necessário

Uma etapa crítica após um ataque de ransomware que muitas vezes passa despercebida é entrar em contato com as autoridades. Agências de aplicação da lei como o FBI, A CISA ou unidades locais de crimes cibernéticos têm experiência e recursos para potencialmente ajudar no processo de recuperação. Denunciar o crime também pode ajudar nos esforços mais amplos para combater a epidemia de ransomware, fornecendo às autoridades informações valiosas necessárias para rastrear e processar os cibercriminosos. Além disso, em certas jurisdições, relatar tais incidentes pode ser uma exigência legal, especialmente quando dados pessoais são violados.

Contactar as autoridades não só ajuda na resposta imediata, mas também contribui para uma luta mais ampla contra o crime digital. além do que, além do mais, a aplicação da lei pode oferecer orientação ou recursos que podem ajudar nos esforços de recuperação, incluindo conselhos sobre se o pagamento do resgate pode levar à recuperação ou simplesmente financiar novas atividades criminosas.

Decidindo se deve pagar o resgate: Uma análise crítica

A decisão de pagar um resgate no caso de um ataque de ransomware é complexa e repleta de considerações éticas e práticas. Por um lado, pagar o resgate pode parecer a maneira mais rápida de recuperar o acesso a arquivos criptografados. Contudo, conformidade com os atacantes’ demandas não garantem o retorno dos dados e também podem financiar futuras atividades criminosas, encorajando os perpetradores a continuarem suas operações.

A maioria dos especialistas em segurança cibernética e agências de aplicação da lei desaconselham o pagamento do resgate. Em vez de, eles recomendam focar em outras estratégias de recuperação, tal e buscando ferramentas de descriptografia fornecidas por pesquisadores de segurança ou contando com backups para restaurar os dados perdidos. Também vale a pena envolver-se com profissionais de segurança cibernética que possam ajudar na avaliação da situação e na exploração de opções viáveis de recuperação.. Nos casos em que dados críticos estão em jogo sem backups disponíveis, a decisão se torna significativamente mais difícil e deve ser tomada caso a caso, considerando todos os riscos e benefícios potenciais.

Durante esses tempos difíceis, medidas preventivas são inestimáveis. As organizações devem investir em soluções abrangentes de segurança cibernética, como o SpyHunter, para proteção contra infecções por malware, incluindo ransomware. Backups regulares, treinamento de funcionários sobre phishing e outros vetores de ataque comuns, e uma política de segurança robusta pode mitigar significativamente o risco de um ataque de ransomware e seus impactos na organização.

Em suma, ao lidar com ransomware, o foco deve estar na prevenção, preparação, e um pensativo, resposta informada a ataques. O envolvimento com especialistas em aplicação da lei e segurança cibernética pode fornecer orientação e apoio, ajudando a navegar após um ataque e a reforçar as defesas contra ameaças futuras.

Preparando sua organização para o futuro contra ransomware

À medida que nos aproximamos 2025, está claro que o ransomware continua sendo uma ameaça formidável para organizações em todo o mundo. A natureza em constante evolução das ameaças cibernéticas exige uma postura proativa em relação à segurança cibernética. Preparar sua organização contra ransomware para o futuro envolve o desenvolvimento de uma infraestrutura resiliente que possa resistir a ataques sem capitular às demandas dos cibercriminosos. Uma estratégia abrangente que inclui backups regulares de dados, treinamento de funcionário, e a implementação de tecnologias avançadas de detecção de ameaças é vital. Incorporar protocolos de criptografia e proteger endpoints pode mitigar significativamente o risco representado por ransomware. além do que, além do mais, estabelecer um plano claro de resposta a incidentes garante que sua organização possa responder e se recuperar rapidamente de um ataque de ransomware, minimizando danos potenciais.

Tendências emergentes de ransomware a serem observadas 2024 e além

Nos próximos anos, Espera-se que os ataques de ransomware se tornem mais sofisticados, com os cibercriminosos visando não apenas computadores, mas também a Internet das Coisas (Internet das coisas) dispositivos, plataformas móveis, e armazenamento em nuvem. O ransomware baseado em IA poderia potencialmente aproveitar o aprendizado de máquina para evitar a detecção e otimizar sua propagação. além disso, A ascensão de Ransomware-as-a-Service (Raas) plataformas permitem que até atores tecnicamente inexperientes lancem ataques devastadores. A consciência destas tendências é crucial para os estrategas de segurança cibernética que procuram reforçar as suas defesas e preparar-se para ameaças futuras..

Para se proteger contra essas ameaças emergentes, as organizações devem priorizar o seguinte:

- Monitoramento contínuo e atualizações de todos os sistemas para corrigir vulnerabilidades prontamente

- Programas de treinamento aprimorados que educam a equipe sobre as mais recentes táticas de ransomware e esquemas de phishing

- Implantação de soluções de segurança baseadas em IA e aprendizado de máquina para detectar e bloquear ameaças sofisticadas

O envolvimento no compartilhamento ativo de inteligência sobre ameaças com outras organizações e autoridades policiais também pode fornecer avisos antecipados sobre novas ameaças de ransomware..

Inovações em segurança cibernética: Ficando à frente dos hackers

A indústria de segurança cibernética está avançando rapidamente, com novas tecnologias surgindo para enfrentar as táticas sofisticadas empregadas pelos cibercriminosos. Uma dessas inovações é o desenvolvimento de algoritmos de aprendizado de máquina que podem prever e identificar padrões de ransomware antes dos métodos tradicionais. As ferramentas de análise comportamental estão se tornando mais aprimoradas, oferecendo a capacidade de distinguir entre ações legítimas do usuário e comportamentos potencialmente maliciosos indicativos de um ataque de ransomware. Outro desenvolvimento promissor é a tecnologia blockchain para proteger transações e prevenir a adulteração de dados., oferecendo um novo nível de garantia de integridade em interações digitais.

Para indivíduos e organizações, adotar estratégias de segurança em camadas que aproveitem esses avanços tecnológicos é crucial. As estratégias podem incluir:

- Empregando firewalls de última geração e sistemas de prevenção de intrusões que se adaptam a novas ameaças

- Usando plataformas de proteção de endpoint que integram IA para detectar melhor ransomware

- Implementando borda de serviço de acesso seguro (SASE) modelos para segurança de rede mais robusta

As organizações podem aumentar significativamente a sua resiliência contra o ransomware, mantendo-se informadas sobre as inovações em segurança cibernética e incorporando estas tecnologias nos seus mecanismos de defesa.. Além disso, em cenários onde o cenário de ameaças evolui além das medidas de segurança atuais, ferramentas como o SpyHunter podem fornecer uma camada adicional de proteção, detectando e removendo ransomware e outras ameaças de malware com eficiência, garantindo a segurança de dados e ativos confidenciais.

Proteção e Mitigação de Ransomware: Lista de verificação para 2024

À medida que avançamos 2024, o cenário de ameaças continua a evoluir, tornando mais importante do que nunca a adoção de estratégias robustas para proteção e mitigação de ransomware. Esta lista de verificação abrangente foi projetada para ajudar indivíduos e organizações a reforçar suas defesas e garantir que seus ativos digitais permaneçam seguros. Seguindo estas etapas simples, você pode reduzir significativamente o risco de ser vítima de um ataque de ransomware.

- Acesso restrito: Limite o acesso aos seus dados e sistemas apenas àqueles que realmente precisam deles. A implementação de senhas fortes e autenticação multifator pode adicionar uma camada adicional de segurança, tornando mais difícil para os invasores obterem acesso não autorizado.

- Centralize o gerenciamento: Utilize o gerenciamento centralizado para seus ativos digitais. Isso envolve categorizar e proteger informações confidenciais de maneira eficaz, independentemente de onde esteja armazenado. É crucial ter uma visão clara de todos os seus dados e das medidas de proteção em vigor.

- Implante soluções antimalware: A proteção contra ransomware requer medidas proativas. Use soluções antimalware avançadas que podem bloquear arquivos suspeitos, monitorar o tráfego de e-mail em busca de conteúdo malicioso, e identificar ataques de phishing. Para maior segurança, opte por soluções que oferecem análise comportamental sem assinatura para detectar e mitigar ameaças desconhecidas.

- Implementar gerenciamento de patches: Mantenha todos os softwares e sistemas atualizados com os patches mais recentes. Isso se aplica a sistemas operacionais, formulários, e quaisquer dispositivos conectados. Atualizações oportunas podem corrigir vulnerabilidades que o ransomware pode explorar.

- Backups seguros: Aderindo ao 3-2-1 regra de backup – mantendo três cópias de dados em duas mídias diferentes, com um armazenado fora do local – é fundamental. Testar backups regularmente garante que eles sejam confiáveis e inalterados, fornecendo uma proteção contra falhas em caso de ataque.

- Eduque sua equipe: Conscientização é fundamental para prevenção. Treine os funcionários sobre os perigos do ransomware, a importância de denunciar atividades suspeitas, e as melhores práticas para manter a higiene da segurança cibernética. Atualizações regulares e sessões de treinamento podem fortalecer sua primeira linha de defesa: seus usuários.

- Prepare-se para o pior: Mesmo com fortes medidas preventivas, é possível ser vítima de ransomware. Desenvolver e manter um plano de resposta a incidentes e recuperação de desastres garante que você possa responder e se recuperar rapidamente de tais incidentes.

- Conduzir avaliações de risco: Avalie regularmente sua postura de segurança cibernética para identificar vulnerabilidades e possíveis pontos de entrada de ransomware. Essa abordagem proativa permite que você resolva os pontos fracos antes que eles possam ser explorados.

- Criar um plano de resposta a incidentes: Uma clara, um plano conciso que descreva as etapas a serem seguidas no caso de um ataque de ransomware é crucial. Isso deve incluir o isolamento dos sistemas afetados, identificando a cepa de ransomware, e saber quando e como entrar em contato com as autoridades.

No centro dessas etapas, adotar uma solução anti-ransomware dedicada como o SpyHunter pode fornecer proteção abrangente contra uma ampla gama de ataques de ransomware. Com seus recursos avançados de detecção e remoção de ameaças, SpyHunter foi projetado para proteger seu ambiente digital contra as ameaças de ransomware mais recentes.

Em suma, a proteção contra ransomware exigirá uma combinação de soluções tecnológicas, educação do usuário, e planejamento de preparação. Seguindo esta lista de verificação, você pode reduzir significativamente o risco e garantir que, mesmo diante de um ataque, a integridade dos seus dados permanece intacta. Lembrar, na era digital, ser proativo não é apenas uma opção – é uma necessidade.

Uma abordagem unificada para resistência a ransomware

Os ataques de ransomware tornaram-se rapidamente uma das ameaças mais formidáveis à segurança digital, eclipsando muitas formas tradicionais de crime cibernético. Com os invasores refinando constantemente suas táticas, indivíduos e organizações se encontram em uma batalha contínua para proteger seus ambientes digitais. A chave para montar uma defesa bem-sucedida reside na adoção de uma estratégia abrangente, estratégia multicamadas que aborda os diferentes estágios de potencial infiltração de ransomware.

Em seu núcleo, a proteção eficaz contra ransomware envolve uma combinação de medidas proativas, detecção oportuna, e planos de recuperação robustos. Esta abordagem unificada não só ajuda a impedir ataques, mas também garante interrupções e perdas mínimas no infeliz caso de uma violação. Abaixo, descrevemos os fundamentos da construção de uma defesa resiliente contra ransomware.

1. Educação e Conscientização

Compreender o cenário de ameaças é o primeiro passo para formular uma defesa. Educar você e sua equipe sobre como funciona o ransomware, seus métodos de entrega comuns, e as últimas tendências em táticas de ransomware, ajuda a promover uma cultura de conscientização sobre segurança cibernética. Sessões regulares de treinamento podem reduzir significativamente a probabilidade de ataques de phishing bem-sucedidos, um dos principais vetores de ransomware.

2. Implementar medidas de segurança adequadas

Fortes práticas de segurança formam a base da resistência ao ransomware. Isso inclui a implementação de ferramentas avançadas de proteção contra malware, protocolos de autenticação rigorosos, e soluções abrangentes de segurança de rede. Um produto anti-ransomware dedicado, especialmente um como o SpyHunter, pode reforçar significativamente suas defesas, oferecendo recursos especializados de detecção e remoção contra ransomware e outros malwares.

3. Backups regulares e criptografia de dados

Proteger seus dados contra acesso não autorizado e garantir sua disponibilidade mesmo após um ataque é fundamental. Fazer backup regular de dados críticos e criptografar informações confidenciais pode evitar perdas significativas e tempo de inatividade. Soluções como SafeMode Snapshots oferecem uma maneira simplificada de proteger e recuperar dados, permitindo que as empresas retomem as operações rapidamente após um ataque.

4. Detecção e resposta precoce

A velocidade é essencial para identificar e mitigar ameaças de ransomware. O emprego de ferramentas que monitoram seu ecossistema digital em busca de atividades suspeitas pode permitir detectar ataques de ransomware em seus estágios iniciais. Juntamente com um plano eficaz de resposta a incidentes, essas medidas garantem que você possa agir rapidamente para isolar os sistemas afetados, mitigar danos, e impedir a propagação de ransomware.

5. Mantenha software e sistemas atualizados

Muitos ataques de ransomware exploram vulnerabilidades em softwares e sistemas desatualizados. Atualizando regularmente seus sistemas operacionais, formulários, e ferramentas de segurança com os patches mais recentes são um impedimento crítico contra tais explorações. Garantir que sua infraestrutura digital esteja atualizada reduz os caminhos pelos quais o ransomware pode se infiltrar em sua rede.

6. Aproveite as proteções do sistema operacional e dos aplicativos

Os sistemas operacionais e aplicativos modernos geralmente vêm com recursos de segurança integrados projetados para impedir ataques de ransomware. Por exemplo, janelas 10 inclui recursos de proteção contra ransomware que, quando ativado, fornecer uma camada adicional de segurança. Familiarizar-se com essas ferramentas integradas e integrá-las à sua estrutura geral de segurança pode fornecer vantagens significativas na resistência ao ransomware..

Conclusão

O combate ao ransomware requer uma abordagem proativa e informada. A importância da utilização de software de segurança avançado não pode ser exagerada em nossa era cada vez mais digital. Ferramentas como o SpyHunter oferecem proteção abrangente contra inúmeras formas de malware que ameaçam nossa segurança online. Igualmente crítica para uma defesa forte contra ransomware é a prática de criar backups regularmente. Mantendo backups atuais de arquivos importantes, você protege seus dados, garantindo que você tenha uma opção de alternativa confiável caso seja vítima de um ataque.

No caso infeliz de o ransomware comprometer o seu sistema, é essencial saber responder de forma eficaz. Primeiro, evite pagar o resgate, pois isso não garante a devolução de seus arquivos e apenas incentiva atividades criminosas. Em vez de, concentre-se em remover o software malicioso do seu computador. Iniciar uma verificação profunda com uma ferramenta de segurança confiável como o SpyHunter pode ajudar a identificar e eliminar o ransomware. Além disso, consultar aconselhamento profissional ou buscar apoio de comunidades anti-ransomware online pode fornecer assistência adicional na recuperação e prevenção.

Finalmente, educar-se e manter-se informado sobre as mais recentes táticas e estratégias de proteção contra ransomware é inestimável. A conscientização e a preparação são componentes essenciais para minimizar o risco e o impacto dessas ameaças. Para obter orientações mais detalhadas sobre como proteger seu sistema contra ransomware, incluindo testes de proteção reais de vários produtos de segurança, explorar fontes confiáveis pode oferecer insights e recomendações adaptadas às suas necessidades.

- Degrau 1

- Degrau 2

- Degrau 3

- Degrau 4

- Degrau 5

Degrau 1: Digitalizar para Ransomware com SpyHunter Anti-Malware Ferramenta

Remoção automática de ransomware - Guia de Vídeo

Degrau 2: Desinstalar Ransomware e malware relacionado do Windows

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Degrau 3: Limpe quaisquer registros, criado por ransomware no seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por ransomware há. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Antes de começar "Degrau 4", por favor Arrancar de novo para o modo Normal, no caso em que você está no Modo de Segurança.

Isto irá permitir-lhe instalar e uso SpyHunter 5 com sucesso.

Degrau 4: Inicializar o PC Em modo de segurança para isolar e remover Ransomware

Degrau 5: Tente restaurar arquivos criptografados por ransomware.

Método 1: Use o STOP Decrypter da Emsisoft.

Nem todas as variantes deste ransomware pode ser descriptografado gratuitamente, mas nós adicionamos o decryptor utilizado por pesquisadores que é frequentemente atualizado com as variantes que se tornam, eventualmente descriptografado. Você pode tentar e descriptografar seus arquivos usando as instruções abaixo, mas se eles não funcionam, então, infelizmente, a sua variante do vírus ransomware não é decryptable.

Siga as instruções abaixo para usar o decrypter Emsisoft e descriptografar os arquivos de graça. Você pode baixar a ferramenta de decodificação Emsisoft ligados aqui e depois seguir os passos apresentados abaixo:

1 Botão direito do mouse na decrypter e clique em Executar como administrador como mostrado abaixo:

2. Concordo com os termos de licença:

3. Clique em "Adicionar pasta" e em seguida, adicione as pastas onde deseja que os arquivos descriptografado como debaixo mostrado:

4. Clique em "Decrypt" e esperar por seus arquivos para ser decodificado.

Nota: Crédito para o decryptor vai para pesquisadores Emsisoft que fizeram a descoberta com este vírus.

Método 2: Use software de recuperação de dados

infecções ransomware e ransomware apontar para criptografar seus arquivos usando um algoritmo de criptografia que pode ser muito difícil para descriptografar. É por isso que sugeriram um método de recuperação de dados que podem ajudá-lo a ir descriptografia torno direta e tentar restaurar seus arquivos. Tenha em mente que este método pode não ser 100% eficaz, mas também pode ajudá-lo um pouco ou muito em situações diferentes.

Basta clicar no link e nos menus do site na parte superior, escolher Recuperação de dados - Assistente de Recuperação de Dados para Windows ou Mac (dependendo do seu SO), e depois baixe e execute a ferramenta.

Ransomware-FAQ

What is Ransomware Ransomware?

Ransomware é um ransomware infecção - o software malicioso que entra no computador silenciosamente e bloqueia o acesso ao próprio computador ou criptografa seus arquivos.

Muitos vírus ransomware usam algoritmos de criptografia sofisticados para tornar seus arquivos inacessíveis. O objetivo das infecções por ransomware é exigir que você pague um pagamento por resgate para ter acesso aos seus arquivos de volta.

What Does Ransomware Ransomware Do?

O ransomware em geral é um software malicioso que é projetado para bloquear o acesso ao seu computador ou arquivos até que um resgate seja pago.

Os vírus ransomware também podem danificar seu sistema, corromper dados e excluir arquivos, resultando na perda permanente de arquivos importantes.

How Does Ransomware Infect?

De várias maneiras. Ransomware Ransomware infecta computadores sendo enviado através de e-mails de phishing, contendo anexo de vírus. Esse anexo geralmente é mascarado como um documento importante, gostar uma fatura, documento bancário ou até mesmo uma passagem de avião e parece muito convincente para os usuários.

Another way you may become a victim of Ransomware is if you baixe um instalador falso, crack ou patch de um site de baixa reputação ou se você clicar em um link de vírus. Muitos usuários relatam ter recebido uma infecção por ransomware baixando torrents.

How to Open .Ransomware files?

Vocês can't sem um descriptografador. Neste ponto, a .ransomware arquivos são criptografado. Você só pode abri-los depois de descriptografados usando uma chave de descriptografia específica para o algoritmo específico.

O que fazer se um descriptografador não funcionar?

Não entre em pânico, e faça backup dos arquivos. Se um decodificador não decifrar seu .ransomware arquivos com sucesso, então não se desespere, porque esse vírus ainda é novo.

posso restaurar ".ransomware" arquivos?

sim, às vezes os arquivos podem ser restaurados. Sugerimos vários métodos de recuperação de arquivos isso poderia funcionar se você quiser restaurar .ransomware arquivos.

Esses métodos não são de forma alguma 100% garantido que você será capaz de recuperar seus arquivos. Mas se você tiver um backup, suas chances de sucesso são muito maiores.

How To Get Rid of Ransomware Virus?

A maneira mais segura e eficiente de remover esta infecção por ransomware é o uso de um programa anti-malware profissional.

Ele irá procurar e localizar Ransomware ransomware e, em seguida, removê-lo sem causar nenhum dano adicional aos seus arquivos .Ransomware importantes.

Posso denunciar ransomware às autoridades?

Caso seu computador tenha sido infectado por uma infecção de ransomware, você pode denunciá-lo aos departamentos de polícia locais. Ele pode ajudar as autoridades em todo o mundo a rastrear e determinar os autores do vírus que infectou seu computador.

Abaixo, preparamos uma lista com sites governamentais, onde você pode registrar uma denúncia caso seja vítima de um cibercrime:

Autoridades de segurança cibernética, responsável por lidar com relatórios de ataque de ransomware em diferentes regiões em todo o mundo:

Alemanha - Portal oficial da polícia alemã

Estados Unidos - IC3 Internet Crime Complaint Center

Reino Unido - Polícia de Fraude de Ação

França - Ministro do interior

Itália - Polícia Estadual

Espanha - Policia Nacional

Países Baixos - Aplicação da lei

Polônia - Polícia

Portugal - Polícia Judiciária

Grécia - Unidade de crime cibernético (Polícia Helênica)

Índia - Polícia de Mumbai - Célula de investigação do CyberCrime

Austrália - Centro de crime de alta tecnologia australiano

Os relatórios podem ser respondidos em prazos diferentes, dependendo das autoridades locais.

Você pode impedir que o ransomware criptografe seus arquivos?

sim, você pode prevenir o ransomware. A melhor maneira de fazer isso é garantir que o sistema do seu computador esteja atualizado com os patches de segurança mais recentes, use um programa anti-malware confiável e firewall, faça backup de seus arquivos importantes com frequência, e evite clicar em links maliciosos ou baixando arquivos desconhecidos.

Can Ransomware Ransomware Steal Your Data?

sim, na maioria dos casos ransomware roubará suas informações. It is a form of malware that steals data from a user's computer, criptografa isso, e depois exige um resgate para descriptografá-lo.

Em muitos casos, a autores de malware ou invasores ameaçarão excluir os dados ou publicá-lo on-line a menos que o resgate seja pago.

O ransomware pode infectar WiFi?

sim, ransomware pode infectar redes WiFi, como agentes mal-intencionados podem usá-lo para obter o controle da rede, roubar dados confidenciais, e bloquear usuários. Se um ataque de ransomware for bem-sucedido, pode levar a uma perda de serviço e/ou dados, e em alguns casos, perdas financeiras.

Devo Pagar Ransomware?

Não, você não deve pagar extorsionários de ransomware. Pagá-los apenas incentiva os criminosos e não garante que os arquivos ou dados sejam restaurados. A melhor abordagem é ter um backup seguro de dados importantes e estar atento à segurança em primeiro lugar.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, os hackers ainda podem ter acesso ao seu computador, dados, ou arquivos e pode continuar ameaçando expô-los ou excluí-los, ou mesmo usá-los para cometer crimes cibernéticos. Em alguns casos, eles podem até continuar a exigir pagamentos de resgate adicionais.

Um ataque de ransomware pode ser detectado?

sim, ransomware pode ser detectado. Software antimalware e outras ferramentas de segurança avançadas pode detectar ransomware e alertar o usuário quando está presente em uma máquina.

É importante manter-se atualizado sobre as medidas de segurança mais recentes e manter o software de segurança atualizado para garantir que o ransomware possa ser detectado e evitado.

Os criminosos de ransomware são pegos?

sim, criminosos de ransomware são pegos. Agências de aplicação da lei, como o FBI, A Interpol e outras empresas tiveram sucesso em rastrear e processar criminosos de ransomware nos EUA e em outros países. Como as ameaças de ransomware continuam a aumentar, o mesmo acontece com a atividade de fiscalização.

Sobre a pesquisa de ransomware

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de instruções Ransomware incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o malware específico e restaurar seus arquivos criptografados.

Como conduzimos a pesquisa sobre este ransomware?

Nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, e como tal, recebemos atualizações diárias sobre as definições de malware e ransomware mais recentes.

além disso, a pesquisa por trás da ameaça de ransomware Ransomware é apoiada com VirusTotal e a projeto NoMoreRansom.

Para entender melhor a ameaça do ransomware, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.

Como um site dedicado a fornecer instruções gratuitas de remoção de ransomware e malware desde 2014, A recomendação do SensorsTechForum é preste atenção apenas a fontes confiáveis.

Como reconhecer fontes confiáveis:

- Sempre verifique "Sobre nós" página da web.

- Perfil do criador do conteúdo.

- Certifique-se de que pessoas reais estejam por trás do site e não nomes e perfis falsos.

- Verifique o Facebook, Perfis pessoais no LinkedIn e no Twitter.