¿Está preparado para defenderse de una de las amenazas más generalizadas del mundo online actual?? El ransomware, una amenaza formidable para la ciberseguridad, retiene archivos como rehenes y exige pago, impactando tanto a individuos como a organizaciones a un ritmo alarmante. Este guía completa profundiza en las complejidades del ransomware, desde sus tácticas en evolución y los objetivos en su punto de mira hasta las estrategias defensivas críticas necesarias para la protección..

Conozca las formas sofisticadas en que se propaga el ransomware, La importancia de las prácticas de ciberseguridad, como las actualizaciones periódicas de software y las copias de seguridad., y Cómo herramientas como SpyHunter son esenciales para fortalecer sus defensas digitales. Únase a nosotros mientras exploramos cómo ir un paso por delante de las amenazas de ransomware y garantizar que sus activos digitales permanezcan seguros.

Lo que define al ransomware en el panorama de amenazas actual?

El ransomware se ha convertido en una de las amenazas de ciberseguridad más importantes tanto para individuos como para organizaciones en todo el mundo.. Este software malicioso, que cifra archivos y exige un pago por su liberación, ha evolucionado rápidamente, reflejando cambios en la tecnología, Métodos de pago, y tácticas cibercriminales. Comprender la naturaleza del ransomware, su funcionamiento, y sus implicaciones es crucial para una prevención y respuesta efectivas..

Ataques de ransomware se caracterizan por el uso de cifrado para bloquear el acceso a archivos, sistemas, o redes enteras. Lo que distingue a estos ataques en el entorno digital actual es su sofisticada explotación de vulnerabilidades., incluyendo aquellos en el comportamiento humano. Correos electrónicos de phishing, enlaces engañosos, y los sitios web comprometidos siguen siendo vectores comunes para la difusión de ransomware. Sin embargo, El panorama de la ciberseguridad ahora también se enfrenta a métodos de distribución más avanzados., como explotar las vulnerabilidades de la red y utilizar técnicas de malware sin archivos que dejan menos huellas para que los sistemas de detección las identifiquen..

Uno de los aspectos distintivos del ransomware moderno es su capacidad de aprovechar criptomonedas como Bitcoin para pagos de rescate.. Este cambio de los métodos de pago tradicionales a las monedas digitales ha hecho que rastrear transacciones e identificar a los perpetradores sea significativamente más difícil.. Además, Los operadores de ransomware a menudo amenazan no solo con negar el acceso a los datos sino también con revelar públicamente información confidencial si no se cumplen sus demandas., agregar un elemento de violación de datos y daño a la reputación junto con el impacto directo del cifrado.

La evolución del ransomware también se refleja en los objetivos que busca. Aunque inicialmente, Los usuarios individuales fueron las principales víctimas., Las campañas de ransomware actuales se centran cada vez más en empresas y organizaciones que pueden permitirse rescates mayores.. Instituciones sanitarias, entidades educativas, agencias gubernamentales, y las grandes corporaciones representan objetivos valiosos debido a la naturaleza crítica de sus datos y servicios..

Prevenir y mitigar los ataques de ransomware en este complejo panorama requiere un enfoque multifacético. Los usuarios y las organizaciones deben adoptar prácticas de seguridad sólidas, incluyendo actualizaciones periódicas de software, Las copias de seguridad, y capacitación de los empleados sobre cómo reconocer intentos de phishing. Adicionalmente, La implementación de sistemas avanzados de detección de amenazas y el empleo de soluciones de seguridad integrales como SpyHunter pueden mejorar la resistencia de una organización contra el ransomware.. SpyHunter, con sus sofisticados algoritmos de escaneo, puede identificar y remediar amenazas de ransomware, Proporcionar una capa esencial de defensa en una estrategia holística de ciberseguridad..

¿Es segura su red?? Identificación de vulnerabilidades a ataques de ransomware

En nuestro mundo interconectado, Garantizar la seguridad de la red contra ataques de ransomware se ha convertido en una preocupación primordial tanto para individuos como para empresas.. El ransomware, un software malicioso que cifra archivos y exige un pago por su liberación, explota vulnerabilidades dentro de los sistemas de red. Sin embargo, Identificar estas vulnerabilidades antes de que lo haga un atacante puede mitigar significativamente el riesgo..

Para salvaguardar su red, Es esencial actualizar y parchear periódicamente el software y los sistemas.. Los programas obsoletos son un faro para los ciberdelincuentes que buscan un fácil acceso. Emplear una solución de seguridad confiable como SpyHunter puede ofrecer una capa adicional de defensa al detectar y eliminar amenazas de malware que podrían provocar infecciones de ransomware..

Además, eduque a su equipo o a sus familiares sobre los peligros de los correos electrónicos de phishing y los archivos adjuntos maliciosos, ya que estos son vectores comunes para ransomware. La implementación de controles de acceso estrictos y el uso de autenticación multifactor también pueden evitar el acceso no autorizado a información confidencial..

Finalmente, haga una copia de seguridad de sus datos regularmente. En caso de un ataque de ransomware, tener copias de seguridad de sus archivos importantes puede marcar la diferencia entre una recuperación rápida y una pérdida catastrófica. este simple paso, junto con las medidas anteriores, puede mejorar drásticamente la resistencia de su red contra ataques de ransomware.

Los riesgos invisibles de las redes Wi-Fi públicas

Redes Wi-Fi públicas, mientras sea conveniente, presentar riesgos significativos, especialmente relacionado con ataques de ransomware. Estas redes a menudo no son seguras., permitir a los ciberdelincuentes interceptar datos transmitidos a través de la red o implementar malware directamente en los dispositivos conectados.

Para protegerse, Evite realizar transacciones sensibles., como realizar operaciones bancarias o acceder a documentos de trabajo confidenciales, en wifi público. Si el uso de Wi-Fi público es inevitable, una VPN (Red Privada Virtual) puede cifrar su conexión a Internet, haciendo que sea mucho más difícil para los piratas informáticos acceder a sus datos. También, asegúrese de que el firewall de su dispositivo esté habilitado y considere usar software de seguridad, como cazador de espías, que puede proteger contra malware que intenta explotar las vulnerabilidades de Wi-Fi público.

Ser cauteloso con las redes Wi-Fi a las que se conecta y tomar medidas preventivas puede reducir significativamente el riesgo de ser víctima de ransomware y otras amenazas cibernéticas..

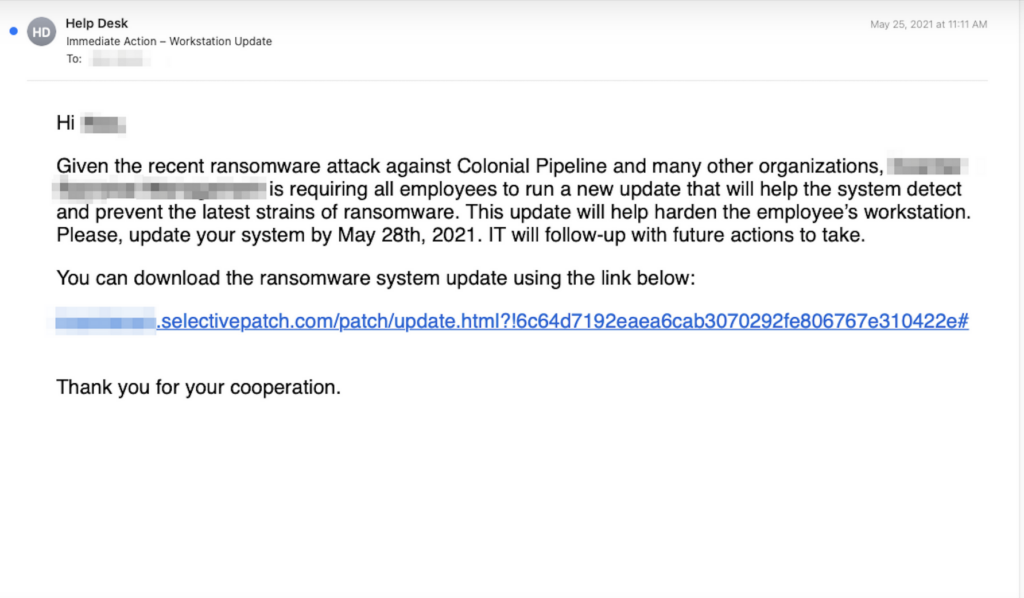

Phishing por correo electrónico: La puerta de entrada a los ataques de ransomware

El phishing por correo electrónico es uno de los métodos más comunes utilizados por los atacantes para distribuir ransomware.. Los correos electrónicos de phishing están diseñados para engañarlo para que haga clic en un enlace o descargue un archivo adjunto que contiene software malicioso.. es critico reconocer y evitar estos correos electrónicos para proteger su red del ransomware.

Verifique siempre la dirección de correo electrónico del remitente para detectar cualquier signo de actividad sospechosa y evite abrir archivos adjuntos o hacer clic en enlaces de fuentes desconocidas.. Infórmese a usted mismo y a su equipo sobre las últimas tácticas de phishing, A medida que los ciberdelincuentes evolucionan continuamente sus técnicas para eludir las medidas de seguridad..

La implementación de puertas de enlace de correo electrónico seguras y protección contra ataques dirigidos puede ayudar a filtrar correos electrónicos potencialmente peligrosos incluso antes de que lleguen a su bandeja de entrada.. Combinado con vigilancia del usuario y soluciones de seguridad integrales como SpyHunter, puede crear una defensa sólida contra los correos electrónicos de phishing que provocan infecciones de ransomware.

Recuerda, la prevención es la clave para mantener la seguridad de su red contra la amenaza siempre presente del ransomware. Al comprender sus vulnerabilidades y tomar medidas proactivas para abordarlas, puede disminuir significativamente la probabilidad de que un ataque de ransomware tenga éxito.

A continuación se muestra un ejemplo de un correo electrónico de phishing que distribuye ransomware a través de un enlace malicioso.:

Estrategias integrales para la prevención de ransomware

Los ataques de ransomware pueden interrumpir las operaciones comerciales y provocar pérdidas financieras importantes. Comprender e implementar estrategias integrales para la prevención de ransomware es esencial para salvaguardar los activos digitales de su organización.. Abajo, detallamos medidas efectivas que refuerzan su postura de ciberseguridad, minimizar el riesgo de incidentes de ransomware.

Implementación de políticas de contraseñas seguras

Las políticas de contraseñas sólidas son su primera línea de defensa para proteger sus sistemas contra el acceso no autorizado.. Una política de contraseñas sólida fomenta la creación de contraseñas complejas y únicas que son difíciles de adivinar para los atacantes.. Estos son los pasos para garantizar políticas de contraseñas efectivas:

- Crear requisitos de complejidad: Exigir una combinación de mayúsculas, letras minusculas, números, y caracteres especiales para todas las contraseñas.

- Implementar cambios regulares: Establecer un cronograma para las actualizaciones de contraseñas, alentar a los usuarios a cambiar sus contraseñas cada 90 días.

- Abogar por la extensión sobre la complejidad: Fomentar contraseñas que sean largas y fáciles de recordar en lugar de complejas y escritas..

- Utilice la autenticación multifactor (MFA): Agregar una capa adicional de seguridad, MFA requiere una segunda forma de verificación más allá de la contraseña, aumentar significativamente la seguridad de la cuenta.

- Educar a los empleados: Las sesiones de capacitación periódicas pueden ayudar a los empleados a comprender la importancia de contraseñas seguras y prácticas seguras..

En casos donde la gestión de contraseñas se convierte en un desafío, recomendar un administrador de contraseñas confiable, que puede generar, almacenar, y completa automáticamente tus contraseñas, podría ser beneficioso. Recuerda, Mantener sus contraseñas seguras es un paso fundamental para evitar el acceso no autorizado a sus sistemas..

Actualizaciones periódicas de software: Tu primera defensa

Uno de los aspectos de la ciberseguridad más sencillos, pero que con frecuencia se pasa por alto, es mantener actualizado el software.. Las actualizaciones periódicas de software no solo brindan nuevas funciones y mejoras, sino que también corrigen vulnerabilidades de seguridad que podrían ser explotadas por ataques de ransomware.. Aquí le mostramos cómo hacer que las actualizaciones de software sean una parte integral de su estrategia de ciberseguridad:

- Automatizar siempre que sea posible: Habilite las actualizaciones automáticas para su sistema operativo, aplicaciones, y cualquier otro software cuando corresponda.

- Centralizar la gestión de parches: Utilice un sistema de administración de parches centralizado para garantizar que todos los dispositivos se actualicen simultáneamente y realizar un seguimiento del cumplimiento en toda su organización..

- Priorizar las actualizaciones críticas: Priorice siempre la instalación de actualizaciones consideradas críticas o relacionadas con la seguridad para mitigar el riesgo de explotación..

- Evaluaciones periódicas de vulnerabilidad: Evalúe periódicamente sus sistemas en busca de vulnerabilidades para garantizar que no haya amenazas expuestas que puedan explotarse..

Asegurándose de que sus sistemas estén actualizados, Reduce significativamente el riesgo de que los atacantes aprovechen vulnerabilidades conocidas para lanzar ataques de ransomware..

La importancia de la formación en materia de concienciación sobre la seguridad

El error humano es un factor importante en el éxito de los ataques de ransomware, Hacer que la formación en materia de seguridad sea una parte indispensable de una estrategia integral de prevención.. Así es como puede realizar una formación eficaz:

- Realizar sesiones de capacitación periódicas: Proporcionar formación continua que cubra las últimas amenazas a la ciberseguridad., incluyendo ransomware, y mejores prácticas para prevenirlos.

- Simular ataques de phishing: Utilice ejercicios de phishing simulados para enseñar a los empleados cómo reconocer y responder correos electrónicos maliciosos.

- Fomentar la comunicación abierta: Cree un entorno en el que los empleados se sientan cómodos informando posibles amenazas a la seguridad sin temor a repercusiones..

- Resalte escenarios del mundo real: Utilice estudios de casos y artículos de noticias sobre ataques de ransomware recientes para demostrar el impacto en el mundo real de las amenazas a la ciberseguridad..

- Revisar las políticas periódicamente: Revise y actualice periódicamente sus políticas de ciberseguridad para reflejar las últimas amenazas y las mejores prácticas de seguridad..

Incluir la concienciación sobre la seguridad como elemento central de la cultura de su organización puede disminuir drásticamente la probabilidad de que se produzcan ataques de ransomware exitosos.. Fomentar la vigilancia y educar a su equipo sobre cómo reconocer y responder a las amenazas fortalecerá las defensas de su organización contra el ransomware y otras amenazas de ciberseguridad..

Cuando se trata de proteger su organización del ransomware, utilizar una solución integral de ciberseguridad como SpyHunter puede proporcionar una capa adicional de seguridad. Las capacidades avanzadas de detección y eliminación de malware de SpyHunter pueden ayudar a identificar y eliminar las amenazas de ransomware antes de que puedan causar daño., garantizar que el entorno digital de su organización permanezca seguro.

Por qué SpyHunter es su mejor aliado contra las amenazas de ransomware

En el panorama de amenazas en constante evolución actual, donde los ataques de ransomware son cada vez más sofisticados y frecuentes, Elegir el software de seguridad adecuado es más crítico que nunca. SpyHunter emerge como un aliado formidable en esta batalla, Proporcionar una protección integral diseñada para neutralizar las amenazas de ransomware antes de que puedan causar daño.. Esta estrategia de defensa de múltiples capas no solo evita que el ransomware se infiltre en su sistema, sino que también ofrece protección en tiempo real para salvaguardar su vida digital..

Funciones de protección en tiempo real de SpyHunter

SpyHunter está diseñado con funciones avanzadas de protección en tiempo real que monitorean y protegen activamente su sistema contra ransomware y otras amenazas maliciosas.. Estas características incluyen:

- Análisis de comportamiento: SpyHunter utiliza algoritmos sofisticados para detectar patrones y comportamientos comunes al ransomware, permitiéndole identificar y detener amenazas que tradicionales, Los métodos basados en firmas pueden fallar..

- Detección heurística: Este enfoque ayuda a SpyHunter a identificar amenazas nuevas y emergentes examinando las características de los archivos y aplicaciones en busca de actividad sospechosa., sin depender de firmas de virus conocidas.

- Actualizaciones continuas: Para combatir la naturaleza en rápida evolución del ransomware, SpyHunter actualiza periódicamente su base de datos de amenazas, garantizar que su sistema esté protegido contra las últimas amenazas.

- Navegación segura: SpyHunter monitorea sus actividades de navegación en Internet para evitar el acceso a sitios web maliciosos que podrían introducir ransomware en su sistema..

- Corrección de encargo malware: En caso de que el ransomware traspase sus defensas, SpyHunter ofrece correcciones de malware personalizadas, Diseñado para abordar amenazas específicas detectadas en su sistema..

Estas funciones de protección en tiempo real son parte de lo que hace de SpyHunter una herramienta esencial en la lucha contra el ransomware., manteniendo su sistema seguro y sus datos protegidos en todo momento.

Cómo ayuda SpyHunter a prevenir infecciones de ransomware

Prevenir infecciones de ransomware requiere algo más que una simple defensa pasiva; exige medidas proactivas que SpyHunter sobresale en proporcionar. Así es como SpyHunter ayuda a evitar estas amenazas generalizadas:

- Seguridad de Correo Electrónico: Muchos ataques de ransomware se inician a partir de correos electrónicos de phishing. SpyHunter escanea sus correos electrónicos en busca de enlaces y archivos adjuntos maliciosos, reduciendo significativamente el riesgo de una infección de ransomware.

- Protección de red: SpyHunter rastrea los paquetes de datos que entran y salen de su sistema, identificar y bloquear cualquier comunicación relacionada con ransomware antes de que puedan ejecutar su carga útil.

- Guardia de archivos: Esta función garantiza que todos los archivos recién descargados se analicen minuciosamente en busca de ransomware y otras amenazas antes de que puedan causar algún daño..

- Configuración de exclusión: SpyHunter le permite excluir ciertos programas del análisis, lo cual es útil para los desarrolladores de software o aquellos que utilizan con frecuencia aplicaciones confiables de terceros no reconocidas por programas de seguridad genéricos..

- Remediación de ransomware: Si su sistema es víctima de un ataque de ransomware, Las funciones de reparación de SpyHunter funcionan para revertir el cifrado y el daño causado por el ransomware., con el objetivo de restaurar sus archivos y sistema a su estado previo al ataque.

Incorporando SpyHunter a su rutina de ciberseguridad, refuerza significativamente sus defensas contra el ransomware. Sus funciones de protección proactivas e integrales garantizan que su sistema permanezca seguro, permitiéndole navegar en el entorno digital con confianza y tranquilidad.

Guía paso a paso sobre cómo detectar y eliminar ransomware

Cuando su dispositivo es víctima de ransomware, Es fundamental reconocer la infección a tiempo y tomar medidas inmediatas para mitigar el daño.. Esta guía proporciona una hoja de ruta clara para detectar y eliminar eficientemente el ransomware de sus sistemas infectados..

Identificar los signos de una infección de ransomware

El ransomware puede ser discreto, pero a menudo deja varios signos reveladores que indican una infección.. Algunos indicadores comunes incluyen:

- Mensajes emergentes inesperados que exigen el pago de un rescate a cambio de descifrar sus archivos.

- Incapacidad para acceder a sus archivos, que ahora puede tener extensiones extrañas que no estaban allí antes.

- Una desaceleración significativa en el rendimiento del sistema., ya que el ransomware puede consumir considerables recursos del sistema.

- Fondo de escritorio o salvapantallas modificados, a menudo reemplazado por una nota de rescate o un mensaje de advertencia.

- Archivos que no se abren, mostrando mensajes de que sus datos han sido cifrados.

Al notar cualquiera de estos síntomas, se debe tomar medidas inmediatas para confirmar la presencia de ransomware y comenzar el proceso de eliminación para evitar daños mayores..

Eliminación efectiva de ransomware: Normas

Una vez que se detecta ransomware, Es esencial un enfoque estratégico para su eliminación.. Esto es lo que debes y no debes hacer:

Hacer:

- Aislar el dispositivo infectado: Desconecte inmediatamente el dispositivo afectado de Internet y de cualquier conexión de red para evitar la propagación del ransomware a otros dispositivos..

- Identificar el tipo de ransomware: Utilice recursos como el proyecto No More Ransom para determinar la variante de ransomware con la que está lidiando. Esta información es crucial para encontrar una posible herramienta de descifrado..

- Emplear software de seguridad: Ejecute una solución de seguridad confiable como SpyHunter para escanear su dispositivo a fondo. SpyHunter puede ayudar a identificar y eliminar ransomware y cualquier otra amenaza de malware presente.

- Contacta con profesionales: Considere la posibilidad de obtener ayuda de expertos en ciberseguridad, especialmente cuando se trata de infecciones sofisticadas de ransomware. Los profesionales pueden brindar asesoramiento sobre el proceso de eliminación y recuperación de datos..

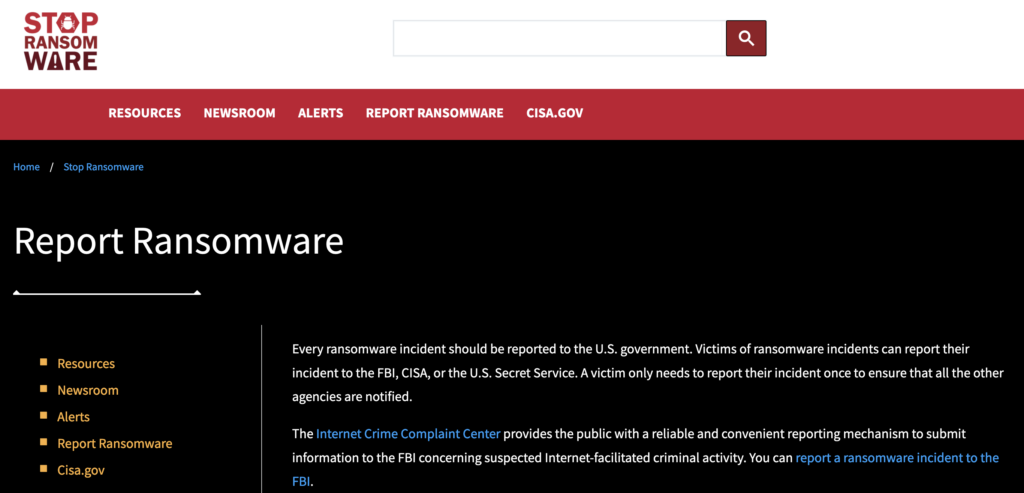

- Reportar el incidente: Informar a las fuerzas del orden sobre el ataque de ransomware. Pueden ofrecer orientación y ayudar a prevenir futuros ataques..

No:

- Pagar el rescate: Pagar el rescate no ofrece garantía de que recuperará sus archivos y alienta a los ciberdelincuentes a continuar con sus nefastas actividades..

- Continuar usando el dispositivo infectado: El uso del dispositivo comprometido puede provocar un mayor cifrado o pérdida de datos. Asegúrese de que el dispositivo permanezca aislado hasta que esté completamente limpio..

- Intente realizar una limpieza manual sin experiencia: A menos que seas experto en ciberseguridad, Intentar eliminar el ransomware manualmente puede provocar una pérdida irreversible de datos o exacerbar el problema..

Los pasos descritos anteriormente están diseñados para ayudar en la rápida detección y eliminación de ransomware.. Siguiendo un enfoque metódico y utilizando SpyHunter para la detección y eliminación de malware, puede mejorar sus posibilidades de recuperarse de una infección con un daño mínimo. Recuerda, la mejor defensa contra el ransomware es la prevención proactiva, incluyendo copias de seguridad periódicas, parches de seguridad actualizados, y una sólida solución de ciberseguridad.

Desarrollar una poderosa estrategia de respaldo de datos

Elaboración una estrategia de copia de seguridad de datos es crucial para salvaguardar sus documentos importantes, fotos, y archivos de eventos inesperados como ciberataques o fallas de hardware. Una estrategia bien pensada implica elegir la combinación adecuada de soluciones de respaldo, programar copias de seguridad periódicas, y probar las copias de seguridad para garantizar que los datos se puedan restaurar cuando sea necesario. No se trata sólo de tener copias de tus datos; se trata de hacer esas copias de una manera que se ajuste a sus necesidades y al mismo tiempo garantizar que permanezcan seguras y accesibles..

Nube vs.. Copias de seguridad locales: Pros y contras

Elegir entre copias de seguridad locales y en la nube es una decisión fundamental en el desarrollo de su estrategia de respaldo. Ambas opciones tienen sus ventajas y limitaciones únicas., que debe considerarse cuidadosamente para satisfacer sus necesidades de respaldo de manera efectiva.

- Copias de seguridad en la nube: Las copias de seguridad en la nube almacenan sus datos en servidores remotos accesibles desde cualquier lugar con conexión a Internet.. Esta característica externa es beneficiosa para la recuperación en caso de desastres físicos.. Los servicios en la nube suelen ofrecer opciones de almacenamiento escalables y medidas de seguridad integradas.. Sin embargo, La dependencia de una conexión a Internet y los costos continuos de suscripción son posibles inconvenientes..

- Copias de seguridad locales: Las copias de seguridad locales implican almacenar datos en discos duros externos., memorias USB, o sistemas de almacenamiento conectados a la red ubicados físicamente en sus instalaciones. Ofrecen tiempos de recuperación rápidos y un costo único para el dispositivo de almacenamiento.. Sin embargo,, son vulnerables al daño físico (e.g., fuego, robo) y es posible que no ofrezca el mismo nivel de cifrado y medidas de seguridad que las soluciones basadas en la nube.

En muchos casos, una combinación de copias de seguridad locales y en la nube proporcionará la protección más completa, Aprovechar las fortalezas de cada método mientras se mitigan las debilidades del otro..

¿Con qué frecuencia debe realizar una copia de seguridad de sus datos??

La frecuencia de las copias de seguridad debe coincidir con la importancia de sus datos y la frecuencia con la que cambian.. Las copias de seguridad periódicas minimizan el riesgo de pérdida significativa de datos entre copias de seguridad., facilitando la recuperación de información actualizada después de un evento de pérdida de datos.

- Copias de seguridad diarias: Esencial para datos que cambian a diario, garantizar que se pierda un mínimo de trabajo en caso de una falla en la computadora o un ataque de ransomware. Esta frecuencia suele recomendarse para empresas o personas que trabajan regularmente con datos críticos..

- Copias de seguridad semanales o mensuales: Adecuado para datos que no cambian con tanta frecuencia o para archivos personales que no se actualizan con frecuencia. La elección entre copias de seguridad semanales o mensuales depende a menudo de cuán devastadora sería una posible pérdida de datos de un mes..

Automatizar su proceso de respaldo puede ayudarlo a cumplir con su programa de respaldo sin tener que recordar iniciar cada respaldo manualmente.. Para sistemas críticos y datos sensibles, Emplear una estrategia que incorpore copias de seguridad incrementales. – hacer una copia de seguridad solo de los datos que han cambiado desde la última copia de seguridad – puede ahorrar espacio de almacenamiento y reducir el tiempo que lleva cada copia de seguridad.

Finalmente, Cada estrategia de respaldo debe incluir pruebas periódicas de las copias de seguridad.. Las pruebas garantizan que sus copias de seguridad no solo existan, sino que también sean confiables y puedan restaurarse cuando sea necesario.. También es aconsejable mantener varias generaciones de copias de seguridad., como semanal, mensual, y archivos anuales, dependiendo del valor y ciclo de vida de su información.

Al considerar soluciones de respaldo, especialmente software, garantizar que la seguridad y la confiabilidad estén a la vanguardia. En contextos donde mencionar software de seguridad o utilidad es relevante, como proteger sus copias de seguridad del ransomware, SpyHunter destaca como una solución eficaz. Sus capacidades para identificar y neutralizar amenazas pueden ser una parte invaluable para proteger su entorno de respaldo..

Cómo afrontar un ataque de ransomware: Acciones inmediatas a tomar

Enfrentarse a un ataque de ransomware puede ser una situación estresante para cualquier individuo u organización. La respuesta inmediata puede afectar significativamente el resultado y la velocidad a la que se pueden reanudar las operaciones normales.. Cuando estoy bajo ataque, El primer paso es garantizar la seguridad del entorno digital restante.. Aislar los sistemas infectados para evitar la propagación del ransomware a las redes y dispositivos conectados. Esta acción incluye desconectarse de Internet., Desactivar conexiones inalámbricas como Wi-Fi y Bluetooth., y segregar los dispositivos afectados del resto de su red.

Siguiente, Es crucial identificar el alcance del ataque.. Evalúe qué archivos se han cifrado y determine la variante de ransomware para comprender mejor la amenaza. Esta evaluación guiará sus próximos pasos., incluida la decisión sobre la viabilidad del descifrado y la posibilidad de restaurar desde copias de seguridad. Durante este tiempo caótico, Mantener la cabeza despejada y seguir un enfoque estructurado ante la situación es esencial..

La comunicación también juega un papel fundamental.. Informar a todas las partes interesadas sobre la infracción para garantizar que estén conscientes y preparados para ayudar en el proceso de recuperación.. Esto incluye a los empleados, clientes, y socios que podrían verse afectados indirectamente por el ataque. La transparencia es fundamental para mantener la confianza durante y después del proceso de recuperación..

Autoridades de contacto: Cuándo y por qué es necesario

Un paso fundamental tras un ataque de ransomware que a menudo se pasa por alto es ponerse en contacto con las autoridades.. Agencias encargadas de hacer cumplir la ley como el FBI, CISA o las unidades locales de delitos cibernéticos tienen la experiencia y los recursos para ayudar potencialmente en el proceso de recuperación.. Denunciar el delito también puede ayudar en esfuerzos más amplios para combatir la epidemia de ransomware al proporcionar a las autoridades información valiosa necesaria para rastrear y procesar a los ciberdelincuentes.. Por otra parte, en ciertas jurisdicciones, informar tales incidentes puede ser un requisito legal, especialmente cuando se violan datos personales.

Contactar a las autoridades no solo ayuda en la respuesta inmediata sino que también contribuye a la lucha más amplia contra el crimen digital.. Adicionalmente, Las autoridades pueden ofrecer orientación o recursos que pueden ayudar en los esfuerzos de recuperación., Incluyendo consejos sobre si pagar el rescate puede conducir a la recuperación o simplemente financiar más actividades criminales..

Decidir si pagar el rescate: Un análisis crítico

La decisión de pagar un rescate en caso de un ataque de ransomware es compleja y está plagada de consideraciones éticas y prácticas.. Por un lado, pagar el rescate puede parecer la forma más rápida de recuperar el acceso a los archivos cifrados. Sin embargo, cumplimiento de los atacantes’ Las demandas no garantizan la devolución de datos y también pueden financiar futuras actividades delictivas., alentar a los perpetradores a continuar con sus operaciones.

La mayoría de los expertos en ciberseguridad y las fuerzas del orden desaconsejan pagar el rescate.. En lugar, Recomiendan centrarse en otras estrategias de recuperación., tal y buscar herramientas de descifrado proporcionadas por investigadores de seguridad o confiar en copias de seguridad para restaurar los datos perdidos. También vale la pena colaborar con profesionales de la ciberseguridad que puedan ayudar a evaluar la situación y explorar opciones de recuperación viables.. En los casos en los que hay datos críticos en juego sin copias de seguridad disponibles, la decisión se vuelve mucho más difícil y debe tomarse caso por caso, considerando todos los riesgos y beneficios potenciales.

Durante estos tiempos difíciles, las medidas preventivas son invaluables. Las organizaciones deberían invertir en soluciones integrales de ciberseguridad como SpyHunter para protegerse contra infecciones de malware, incluido el ransomware.. Copias de seguridad periódicas, Capacitación de los empleados sobre phishing y otros vectores de ataque comunes., y una política de seguridad sólida puede mitigar significativamente el riesgo de un ataque de ransomware y sus impactos en la organización..

En resumen, cuando se trata de ransomware, La atención debe centrarse en la prevención., preparación, y un pensativo, respuesta informada a los ataques. La colaboración con expertos en seguridad cibernética y aplicación de la ley puede proporcionar orientación y apoyo., Ayudar a superar las consecuencias de un ataque y reforzar las defensas contra amenazas futuras..

Prepare su organización para el futuro contra el ransomware

A medida que nos acercamos 2025, Está claro que el ransomware sigue siendo una amenaza formidable para las organizaciones de todo el mundo.. La naturaleza en constante evolución de las ciberamenazas requiere una postura proactiva hacia la ciberseguridad. Preparar su organización contra el ransomware para el futuro implica desarrollar una infraestructura resistente que pueda resistir los ataques sin capitular ante las demandas de los ciberdelincuentes.. Una estrategia integral que incluye copias de seguridad periódicas de los datos., formación de los empleados, y la implementación de tecnologías avanzadas de detección de amenazas es vital. La incorporación de protocolos de cifrado y la protección de los puntos finales pueden mitigar significativamente el riesgo que plantea el ransomware.. Adicionalmente, Establecer un plan claro de respuesta a incidentes garantiza que su organización pueda responder y recuperarse rápidamente de un ataque de ransomware., minimizando el daño potencial.

Tendencias emergentes de ransomware a tener en cuenta 2024 y más allá

En los próximos años, Se espera que los ataques de ransomware se vuelvan más sofisticados., con ciberdelincuentes atacando no solo a las computadoras sino también al Internet de las Cosas (Yate) dispositivos, plataformas móviles, y almacenamiento en la nube. El ransomware impulsado por IA podría aprovechar el aprendizaje automático para evadir la detección y optimizar su propagación. Además, El aumento de Ransomware-as-a-Service (RAAS) Las plataformas permiten que incluso actores técnicamente inexpertos lancen ataques devastadores.. El conocimiento de estas tendencias es crucial para los estrategas de ciberseguridad que buscan reforzar sus defensas y prepararse para futuras amenazas..

Para protegerse contra estas amenazas emergentes, Las organizaciones deben priorizar lo siguiente.:

- Monitoreo continuo y actualizaciones de todos los sistemas para parchear las vulnerabilidades rápidamente.

- Programas de capacitación mejorados que educan al personal sobre las últimas tácticas de ransomware y esquemas de phishing.

- Implementación de soluciones de seguridad basadas en inteligencia artificial y aprendizaje automático para detectar y bloquear amenazas sofisticadas

Participar en el intercambio activo de inteligencia sobre amenazas con otras organizaciones y autoridades policiales también puede proporcionar alertas tempranas sobre nuevas amenazas de ransomware..

Innovaciones en ciberseguridad: Mantenerse por delante de los piratas informáticos

La industria de la ciberseguridad avanza rápidamente, con nuevas tecnologías emergentes para abordar las tácticas sofisticadas empleadas por los ciberdelincuentes. Una de esas innovaciones es el desarrollo de algoritmos de aprendizaje automático que pueden predecir e identificar patrones de ransomware antes que los métodos tradicionales.. Las herramientas de análisis del comportamiento están cada vez más afinadas, Ofrecer la capacidad de distinguir entre acciones legítimas del usuario y comportamientos potencialmente maliciosos indicativos de un ataque de ransomware.. Otro avance prometedor es la tecnología blockchain para proteger las transacciones y evitar la manipulación de datos., ofreciendo un nuevo nivel de garantía de integridad en las interacciones digitales.

Para individuos y organizaciones por igual, Adoptar estrategias de seguridad en capas que aprovechen estos avances tecnológicos es crucial.. Las estrategias pueden incluir:

- Emplear firewalls de próxima generación y sistemas de prevención de intrusiones que se adapten a nuevas amenazas

- Uso de plataformas de protección de endpoints que integran IA para detectar mejor el ransomware

- Implementación del borde del servicio de acceso seguro (SASE) Modelos para una seguridad de red más sólida.

Las organizaciones pueden mejorar significativamente su resiliencia contra el ransomware manteniéndose informadas sobre las innovaciones en ciberseguridad e incorporando estas tecnologías en sus mecanismos de defensa.. Por otra parte, en escenarios donde el panorama de amenazas evoluciona más allá de las medidas de seguridad actuales, Herramientas como SpyHunter pueden proporcionar una capa adicional de protección al detectar y eliminar ransomware y otras amenazas de malware de manera eficiente., Garantizar la seguridad de datos y activos sensibles..

Protección y mitigación de ransomware: Lista de verificación para 2024

A medida que avanzamos 2024, El panorama de amenazas continúa evolucionando., lo que hace que sea más importante que nunca adoptar estrategias sólidas para la protección y mitigación del ransomware. Esta lista de verificación integral está diseñada para ayudar a personas y organizaciones a reforzar sus defensas y garantizar que sus activos digitales permanezcan seguros.. Siguiendo estos sencillos pasos, puede reducir significativamente el riesgo de ser víctima de un ataque de ransomware.

- Acceso restringido: Limite el acceso a sus datos y sistemas solo a aquellos que sean absolutamente necesarios. La implementación de contraseñas seguras y autenticación multifactor puede agregar una capa adicional de seguridad, dificultando que los atacantes obtengan acceso no autorizado.

- Centralizar la gestión: Utilice la gestión centralizada de sus activos digitales. Esto implica categorizar y proteger la información confidencial de manera efectiva., independientemente de dónde se almacene. Es fundamental tener una visión clara de todos sus datos y de las medidas de protección implementadas..

- Implementar soluciones antimalware: La protección contra el ransomware requiere medidas proactivas. Utilice soluciones antimalware avanzadas que puedan bloquear archivos sospechosos, monitorear el tráfico de correo electrónico en busca de contenido malicioso, e identificar ataques de phishing. Para mayor seguridad, opte por soluciones que ofrezcan análisis de comportamiento sin firmas para detectar y mitigar amenazas desconocidas.

- Implementar la gestión de parches: Mantenga todo el software y los sistemas actualizados con los últimos parches. Esto se aplica a los sistemas operativos., aplicaciones, y cualquier dispositivo conectado. Las actualizaciones oportunas pueden corregir vulnerabilidades que el ransomware podría explotar.

- Copias de seguridad seguras: Adhiriéndose a la 3-2-1 regla de respaldo – mantener tres copias de datos en dos medios diferentes, con uno almacenado fuera del sitio – es fundamental. Probar periódicamente las copias de seguridad garantiza que sean confiables y no sean manipuladas, Proporcionar un sistema de seguridad en caso de un ataque..

- Educa a tu equipo: La concientización es clave para la prevención. Capacite a los empleados sobre los peligros del ransomware, La importancia de reportar actividades sospechosas., y las mejores prácticas para mantener la higiene de la ciberseguridad. Las actualizaciones periódicas y las sesiones de capacitación pueden fortalecer su primera línea de defensa.: tus usuarios.

- Preparate para lo peor: Incluso con fuertes medidas preventivas, es posible ser víctima de ransomware. Desarrollar y mantener un plan de respuesta a incidentes y recuperación ante desastres garantiza que pueda responder y recuperarse rápidamente de dichos incidentes..

- Realizar evaluaciones de riesgos: Evalúe periódicamente su postura de ciberseguridad para identificar vulnerabilidades y posibles puntos de entrada de ransomware.. Este enfoque proactivo le permite abordar las debilidades antes de que puedan ser explotadas..

- Crear un Plan de Respuesta a Incidentes: Una limpieza, Es fundamental tener un plan conciso que describa los pasos a seguir en caso de un ataque de ransomware.. Esto debería incluir el aislamiento de los sistemas afectados., identificar la cepa de ransomware, y saber cuándo y cómo contactar a las autoridades.

En el centro de estos pasos, La adopción de una solución anti-ransomware dedicada como SpyHunter puede proporcionar una protección integral contra una amplia gama de ataques de ransomware.. Con sus capacidades avanzadas de detección y eliminación de amenazas, SpyHunter está diseñado para proteger su entorno digital contra las últimas amenazas de ransomware.

En resumen, protegerse contra el ransomware requerirá una combinación de soluciones tecnológicas, educación del usuario, y planificación de la preparación. Siguiendo esta lista de verificación, puede reducir significativamente su riesgo y asegurarse de que, incluso ante un ataque, la integridad de sus datos permanece intacta. Recuerda, en la era digital, ser proactivo no es sólo una opción – es una necesidad.

Un enfoque unificado para la resistencia al ransomware

Los ataques de ransomware se han convertido rápidamente en una de las amenazas más formidables para la seguridad digital., eclipsando muchas formas tradicionales de cibercrimen. Con los atacantes refinando constantemente sus tácticas, Tanto las personas como las organizaciones se encuentran en una batalla continua para salvaguardar sus entornos digitales.. La clave para montar una defensa exitosa reside en adoptar una estrategia integral, estrategia de múltiples capas que aborda las diferentes etapas de una posible infiltración de ransomware.

En su centro, La protección eficaz contra ransomware implica una combinación de medidas proactivas., detección oportuna, y planes de recuperación sólidos. Este enfoque unificado no sólo ayuda a frustrar ataques sino que también garantiza interrupciones y pérdidas mínimas en el desafortunado caso de una infracción.. Abajo, describimos los elementos esenciales para construir una defensa resistente contra el ransomware.

1. Educación y Concientización

Comprender el panorama de amenazas es el primer paso hacia la formulación de una defensa.. Educarse a usted mismo y a su equipo sobre cómo funciona el ransomware, sus métodos de entrega comunes, y las últimas tendencias en tácticas de ransomware, ayuda a fomentar una cultura de concienciación sobre la ciberseguridad. Las sesiones de formación periódicas pueden reducir significativamente la probabilidad de que los ataques de phishing tengan éxito, uno de los principales vectores de ransomware.

2. Implementar medidas de seguridad adecuadas

Sólidas prácticas de seguridad forman la base de la resistencia al ransomware. Esto incluye la implementación de herramientas avanzadas de protección contra malware., protocolos de autenticación rigurosos, y soluciones integrales de seguridad de red. Un producto anti-ransomware dedicado, especialmente uno como SpyHunter, puede reforzar significativamente sus defensas al ofrecer capacidades especializadas de detección y eliminación contra ransomware y otro malware.

3. Copias de seguridad periódicas y cifrado de datos

Proteger sus datos contra el acceso no autorizado y garantizar su disponibilidad incluso después de un ataque es primordial. Realizar copias de seguridad periódicas de los datos críticos y cifrar la información confidencial puede evitar pérdidas y tiempos de inactividad importantes. Soluciones como SafeMode Snapshots ofrecen una forma simplificada de proteger y recuperar datos, permitir a las empresas reanudar sus operaciones rápidamente después de un ataque.

4. Detección temprana y respuesta

La velocidad es esencial para identificar y mitigar las amenazas de ransomware. El empleo de herramientas que monitoreen su ecosistema digital en busca de actividades sospechosas puede permitirle detectar ataques de ransomware en sus etapas incipientes.. Junto con un plan eficaz de respuesta a incidentes, Estas medidas garantizan que pueda actuar rápidamente para aislar los sistemas afectados., mitigar el daño, y prevenir la propagación del ransomware.

5. Mantenga el software y los sistemas actualizados

Muchos ataques de ransomware explotan vulnerabilidades en software y sistemas obsoletos. Actualizar periódicamente sus sistemas operativos, aplicaciones, y herramientas de seguridad con los últimos parches es un elemento disuasivo fundamental contra este tipo de exploits.. Garantizar que su infraestructura digital esté actualizada reduce las vías a través de las cuales el ransomware puede infiltrarse en su red.

6. Aproveche las protecciones del sistema operativo y las aplicaciones

Los sistemas operativos y las aplicaciones modernos suelen venir con funciones de seguridad integradas diseñadas para frustrar los ataques de ransomware.. Por ejemplo, Ventanas 10 incluye funciones de protección contra ransomware que, cuando se activa, proporcionar una capa adicional de seguridad. Familiarizarse con estas herramientas integradas e integrarlas en su marco de seguridad general puede proporcionar ventajas significativas en la resistencia al ransomware..

Conclusión

La lucha contra el ransomware requiere un enfoque proactivo e informado. No se puede subestimar la importancia de utilizar software de seguridad avanzado en nuestra era cada vez más digital.. Herramientas como SpyHunter ofrecen protección integral contra innumerables formas de malware que amenazan nuestra seguridad en línea.. Igualmente fundamental para una fuerte defensa contra el ransomware es la práctica de crear copias de seguridad periódicamente.. Manteniendo copias de seguridad actualizadas de archivos importantes, salvaguardas tus datos, asegurarse de tener una opción de respaldo confiable en caso de que alguna vez sea víctima de un ataque.

En el desafortunado caso de que el ransomware comprometa su sistema, es esencial saber responder eficazmente. Primero, evita pagar el rescate, ya que esto no garantiza la devolución de sus archivos y solo fomenta la actividad delictiva. En lugar, Concéntrese en eliminar el software malicioso de su computadora.. Iniciar un análisis profundo con una herramienta de seguridad confiable como SpyHunter puede ayudar a identificar y eliminar el ransomware.. También, Consultar asesoramiento profesional o buscar apoyo de comunidades anti-ransomware en línea puede brindar más ayuda en la recuperación y prevención..

Finalmente, informarse y mantenerse informado sobre las últimas tácticas y estrategias de protección contra ransomware es invaluable. La conciencia y la preparación son componentes clave para minimizar el riesgo y el impacto de estas amenazas.. Para obtener orientación más detallada sobre cómo proteger su sistema contra ransomware, incluidas pruebas de protección en el mundo real de varios productos de seguridad, Explorar fuentes confiables puede ofrecer información y recomendaciones adaptadas a sus necesidades..

- Paso 1

- Paso 2

- Paso 3

- Paso 4

- Paso 5

Paso 1: Analizar en busca de ransomware con la herramienta de SpyHunter Anti-Malware

Eliminación automática de ransomware - Guía de video

Paso 2: Desinstalar Ransomware y malware relacionado de Windows

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y eliminará con éxito la mayoría de los programas maliciosos y no deseados..

Siga las instrucciones anteriores y eliminará con éxito la mayoría de los programas maliciosos y no deseados..

Paso 3: Limpiar los registros, creado por ransomware en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por ransomware existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Antes de empezar "Paso 4", Por favor arrancar de nuevo en el modo Normal, en caso de que usted está actualmente en modo seguro.

Esto le permitirá instalar y uso SpyHunter 5 exitosamente.

Paso 4: Arrancar el PC en modo seguro para aislar y eliminar ransomware

Paso 5: Tratar de restaurar archivos cifrados por ransomware.

Método 1: Utilice STOP Decrypter de Emsisoft.

No todas las variantes de este ransomware se pueden descifrar de forma gratuita, pero hemos añadido el descifrador utilizado por los investigadores que a menudo se actualiza con las variantes que se convierten finalmente descifrado. Se puede tratar de descifrar los archivos mediante las siguientes instrucciones, pero si no funcionan, luego, por desgracia su variante del virus ransomware no es descodificarse.

Siga las instrucciones a continuación para utilizar el descifrador squared y descifrar sus archivos de forma gratuita. Puedes descargar la herramienta de descifrado squared vinculado aquí y luego siga los pasos indicados a continuación:

1 Botón derecho del ratón en el descifrador y haga clic en Ejecutar como administrador Como se muestra abajo:

2. De acuerdo con los términos de la licencia:

3. Haga clic en "Agregar carpeta" y luego agregar las carpetas en las que desea archivos descifrados como se muestra debajo:

4. Haga clic en "desencriptar" y esperar a que los archivos a ser decodificados.

Nota: El crédito para el descifrador va a Emsisoft investigadores que han hecho el gran avance con este virus.

Método 2: Utilice software de recuperación de datos

infecciones ransomware y ransomware apuntan a cifrar los archivos usando un algoritmo de cifrado que pueden ser muy difíciles de descifrar. Es por esto que hemos sugerido un método de recuperación de datos que pueden ayudar a ir alrededor de descifrado directa e intentar restaurar sus archivos. Tenga en cuenta que este método puede no ser 100% eficaz, pero también puede ayudarle un poco o mucho en diferentes situaciones.

Simplemente haga clic en el enlace y en los menús del sitio web en la parte superior, escoger Recuperación de datos - Asistente de recuperación de datos para Windows o Mac (dependiendo de su sistema operativo), y luego descargue y ejecute la herramienta.

Ransomware-FAQ

What is Ransomware Ransomware?

El ransomware es un ransomware infección - el software malicioso que ingresa a su computadora en silencio y bloquea el acceso a la computadora o encripta sus archivos.

Muchos virus ransomware usan sofisticados algoritmos de encriptación para hacer que sus archivos sean inaccesibles. El objetivo de las infecciones de ransomware es exigirle que pague un pago de rescate para obtener acceso a sus archivos..

What Does Ransomware Ransomware Do?

El ransomware en general es un software malicioso que esta diseñado para bloquear el acceso a su computadora o archivos hasta que se pague un rescate.

Los virus ransomware también pueden dañar su sistema, corromper datos y eliminar archivos, resultando en la pérdida permanente de archivos importantes.

How Does Ransomware Infect?

De varias maneras: Ransomware Ransomware infecta las computadoras al ser enviado a través de correos electrónicos de phishing, que contiene un archivo adjunto de virus. Este archivo adjunto generalmente está enmascarado como un documento importante, gusta una factura, documento bancario o incluso un billete de avión y parece muy convincente para los usuarios..

Another way you may become a victim of Ransomware is if you descargar un instalador falso, crack o parche de un sitio web de baja reputación o si haces clic en un enlace de virus. Muchos usuarios informan haber contraído una infección de ransomware descargando torrents.

How to Open .Ransomware files?

Tú can't sin descifrador. En este punto, la .El ransomware son archivos cifrada. Sólo podrá abrirlos una vez que hayan sido descifrados usando una clave de descifrado específica para el algoritmo en particular..

Qué hacer si un descifrador no funciona?

No te asustes, y copia de seguridad de los archivos. Si un descifrador no descifró su .El ransomware archivos con éxito, entonces no te desesperes, porque este virus aún es nuevo.

puedo restaurar ".El ransomware" Archivos?

Sí, a veces los archivos pueden ser restaurados. Hemos sugerido varios métodos de recuperación de archivos eso podría funcionar si quieres restaurar .El ransomware archivos.

Estos métodos no son de ninguna manera 100% garantizado que podrá recuperar sus archivos. Pero si tienes una copia de seguridad, tus posibilidades de éxito son mucho mayores.

How To Get Rid of Ransomware Virus?

La forma más segura y la más eficiente para la eliminación de esta infección de ransomware es el uso de un programa anti-malware profesional.

Buscará y localizará el ransomware Ransomware y luego lo eliminará sin causar ningún daño adicional a sus archivos importantes .Ransomware.

¿Puedo denunciar ransomware a las autoridades??

En caso de que su computadora se infecte con una infección de ransomware, puede denunciarlo a los departamentos de policía locales. Puede ayudar a las autoridades de todo el mundo a rastrear y determinar a los perpetradores detrás del virus que ha infectado su computadora..

Abajo, hemos preparado una lista con sitios web gubernamentales, donde puede presentar una denuncia en caso de ser víctima de un ciberdelincuencia:

Autoridades de ciberseguridad, responsable de manejar los informes de ataques de ransomware en diferentes regiones de todo el mundo:

Alemania - Portal oficial de la policía alemana

Estados Unidos - Centro de quejas de delitos en Internet IC3

Reino Unido - Acción Fraude Policía

Francia - Ministerio del interior

Italia - Policía Estatal

España - Policía Nacional

Países Bajos - Cumplimiento de la ley

Polonia - Policía

Portugal - Policía Judicial

Grecia - Unidad de Delitos Cibernéticos (Policía helénica)

India - Policía de Mumbai - Célula de investigación de delitos cibernéticos

Australia - Centro australiano de delitos de alta tecnología

Los informes se pueden responder en diferentes períodos de tiempo, dependiendo de sus autoridades locales.

¿Puedes evitar que el ransomware cifre tus archivos??

Sí, puede prevenir el ransomware. La mejor manera de hacer esto es asegurarse de que su sistema informático esté actualizado con los últimos parches de seguridad., Utilice un programa antimalware de buena reputación. y cortafuegos, copia de seguridad de sus archivos importantes con frecuencia, y evita hacer clic en enlaces maliciosos o descargando archivos desconocidos.

Can Ransomware Ransomware Steal Your Data?

Sí, en la mayoría de los casos ransomware robará tu información. It is a form of malware that steals data from a user's computer, lo encripta, y luego exige un rescate para descifrarlo.

En muchos casos, la autores de malware o los atacantes amenazarán con eliminar los datos o publicarlo en línea a menos que se pagó el rescate.

¿Puede el ransomware infectar WiFi??

Sí, ransomware puede infectar redes WiFi, ya que los actores maliciosos pueden usarlo para obtener el control de la red, robar datos confidenciales, y bloquear a los usuarios. Si un ataque de ransomware tiene éxito, podría conducir a una pérdida de servicio y/o datos, y en algunos casos, pérdidas financieras.

¿Debo pagar ransomware??

No, no debe pagar a los extorsionadores de ransomware. Pagarlos solo alienta a los delincuentes y no garantiza que los archivos o datos se restaurarán. El mejor enfoque es tener una copia de seguridad segura de los datos importantes y estar atento a la seguridad en primer lugar..

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, los piratas informáticos aún pueden tener acceso a su computadora, datos, o archivos y puede continuar amenazando con exponerlos o eliminarlos, o incluso utilizarlos para cometer delitos cibernéticos. En algunos casos, incluso pueden continuar exigiendo pagos de rescate adicionales.

¿Se puede detectar un ataque de ransomware??

Sí, ransomware puede ser detectado. Software antimalware y otras herramientas de seguridad avanzadas puede detectar ransomware y alertar al usuario cuando está presente en una máquina.

Es importante mantenerse al día con las últimas medidas de seguridad y mantener el software de seguridad actualizado para garantizar que el ransomware pueda detectarse y prevenirse..

¿Los delincuentes de ransomware son atrapados??

Sí, los criminales de ransomware son atrapados. Las fuerzas del orden, tales como el FBI, Interpol y otros han tenido éxito en rastrear y procesar a delincuentes de ransomware en EE. UU. y otros países.. A medida que las amenazas de ransomware siguen aumentando, también lo hace la actividad de aplicación.

Acerca de la investigación de ransomware

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de Ransomware incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el malware específico y restaurar sus archivos encriptados.

¿Cómo llevamos a cabo la investigación sobre este ransomware??

Nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, y como tal, recibimos actualizaciones diarias sobre las últimas definiciones de malware y ransomware.

Además, la investigación detrás de la amenaza de ransomware ransomware está respaldada por VirusTotal y el proyecto NoMoreRansom.

Para comprender mejor la amenaza del ransomware, Consulte los siguientes artículos que proporcionan detalles informados..

Como un sitio que se ha dedicado a proporcionar instrucciones gratuitas de eliminación de ransomware y malware desde 2014, La recomendación de SensorsTechForum es solo preste atención a fuentes confiables.

Cómo reconocer fuentes confiables:

- Siempre verifica "Sobre nosotros" página web.

- Perfil del creador de contenido.

- Asegúrese de que haya personas reales detrás del sitio y no nombres y perfiles falsos.

- Verificar Facebook, Perfiles personales de LinkedIn y Twitter.